Tor в 2026 году все еще остается рабочим инструментом приватности, а не музейным экспонатом и не окончательно сломанной системой. Свежие релизы выходят регулярно, проект обновляет браузер и инфраструктуру сети, а документация Tor Project не выглядит заброшенной. Но главный вопрос давно стоит не так: безопасен ли Tor вообще. Намного полезнее спросить иначе: от каких угроз браузер действительно помогает, а где пользователь остается один на один с собственными ошибками, зараженным устройством и сильным противником.

Короткий ответ такой: Tor в 2026 году не выглядит скомпрометированным целиком, но и абсолютной анонимности не дает. Для защиты от обычного трекинга, привязки к IP-адресу, части сетевых ограничений и грубого профилирования он по-прежнему полезен. Для защиты от целевой деанонимизации, анализа поведения, компрометации компьютера и мощного наблюдателя, который умеет сопоставлять сетевой трафик с разных сторон, одного клиента уже недостаточно.

Именно здесь обычно и возникает путаница. Одни считают Tor волшебной кнопкой невидимости. Другие при первом громком заголовке про деанонимизацию объявляют всю сеть бесполезной. Обе позиции слишком удобные, чтобы быть точными. Сеть работает, но в четких границах. Если понимать эти границы, браузер остается сильным инструментом. Если приписывать ему несуществующие гарантии, анонимность заканчивается намного раньше, чем открывается первый сайт.

Как Tor защищает пользователя в 2026 году

Основа Tor не изменилась: браузер пропускает трафик через цепочку узлов и разрывает прямую связь между пользователем и сайтом. Конечный ресурс видит адрес выходного узла, а не домашний IP. Провайдер, владелец публичной сети Wi-Fi или локальный администратор не получают такой же прямой обзор цели соединения, как при обычном подключении. Для повседневной приватности этого уже достаточно, чтобы убрать часть самых грубых способов слежения.

Технически речь идет о луковой маршрутизации. Трафик проходит через несколько промежуточных точек, каждая из которых знает лишь ограниченный фрагмент маршрута. В такой схеме выходные узлы видят запрос к конечному сайту, но не знают исходный адрес пользователя так же прямо, как обычный ресурс или оператор связи. Именно поэтому Tor до сих пор полезен не только для доступа к ресурсам из даркнета, как часто думают со стороны, но и для обычного веб-серфинга без прямой привязки к домашнему соединению.

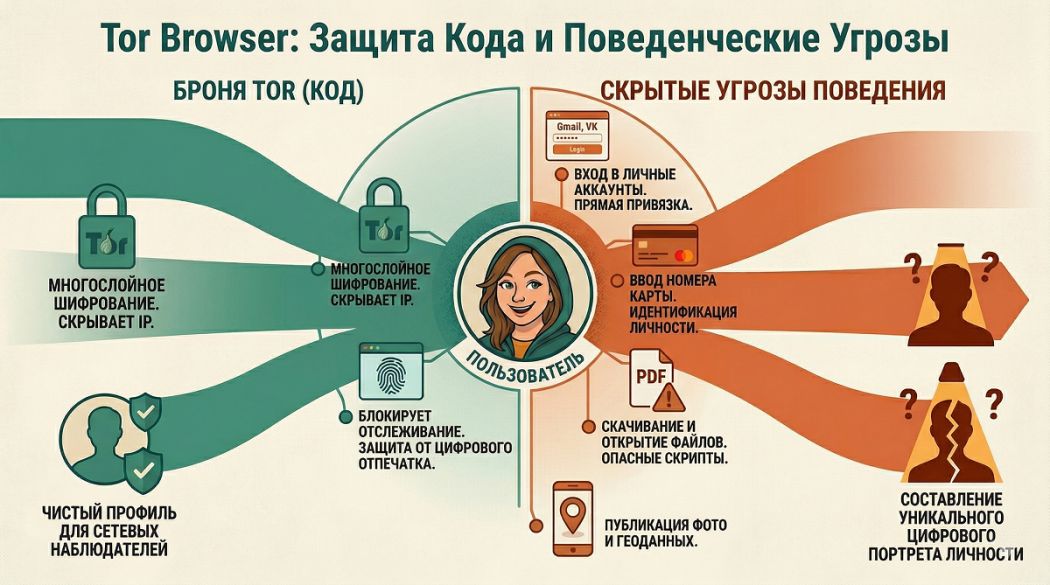

Одним только маршрутом через сеть защита не ограничивается. Клиент по-прежнему использует встроенные механизмы против цифрового отпечатка: нормализует параметры браузера, изолирует данные между сайтами и старается уменьшить различия между пользователями. Для трекеров задача усложняется: собрать уникальный профиль конкретного устройства становится труднее, чем в обычном Chromium или Firefox без специальных настроек. Подробности Tor Project разбирает в разделе про защиту от цифрового отпечатка.

При этом проект сам честно предупреждает: идеальной анонимности у браузера нет. В рекомендациях по безопасному использованию разработчики прямо пишут, что программа включает много защитных механизмов, но не может гарантировать полную анонимность. Причина простая. Браузер может скрыть часть сетевых признаков, но не способен отменить человеческое поведение. Если пользователь сам входит в личные аккаунты, вводит номер телефона, публикует знакомые данные или повторяет узнаваемый паттерн действий, сайт получает привязку не по IP, а напрямую.

В 2026 году к старым рискам добавился еще один слой обсуждения: может ли ИИ упростить анализ трафика и сопоставление шаблонов поведения. Тут важно не скатиться в фантастику. Исследования анализа трафика по характерным шаблонам с применением статистики и машинного обучения существуют давно, а Tor Project много лет критикует завышенные заявления о практической эффективности таких атак в реальной сети. На сегодня корректнее говорить не о том, что нейросети внезапно сделали Tor бесполезным, а о том, что автоматизация может улучшать отдельные методы анализа, если у атакующего уже есть сильная позиция наблюдения и хорошие данные для сравнения.

Что поддерживает доверие к Tor сегодня

Главный аргумент в пользу живучести Tor в 2026 году банален, но важен: проект регулярно обновляется. В марте вышел Tor Browser 15.0.8, до этого в январе и феврале выходили версии 15.0.4, 15.0.5 и 15.0.6. Для браузера, который постоянно находится под давлением цензуры, исследователей, злоумышленников и спецслужб, регулярность релизов значит не меньше, чем красивые обещания на главной странице.

Кроме клиентских обновлений проект продолжает усиливать и саму криптографическую основу сети. В конце 2025 года Tor представил схему Counter Galois Onion. Разработчики объяснили, что новая схема должна лучше защищать трафик между узлами от подмены, добавляет прямую криптографическую защиту прошлых сеансов и приводит шифрование в более современное состояние. Для обычного пользователя такой анонс почти незаметен, зато именно в таких изменениях и проявляется реальная поддержка продукта.

Поэтому тезис Tor давно не поддерживают сейчас плохо выдерживает проверку. Более точная формулировка выглядит иначе: проект поддерживают, но область его эффективности ограничена, а цена пользовательских ошибок остается высокой.

Почему onion services важнее, чем кажется

Когда говорят о Tor, разговор часто сводят к даркнету, будто вся сеть нужна только для доступа к сомнительным площадкам. Такой взгляд слишком узкий. Onion services, включая адреса третьей версии, важны прежде всего потому, что позволяют соединяться внутри экосистемы Tor без обычного выхода в открытый интернет. Если сайт доступен как onion service, цепочка не упирается в классический выходной узел, а значит исчезает один из самых неприятных участков маршрута, где трафик к обычному сайту выходит из сети Tor наружу.

Это не делает соединение абсолютно неуязвимым, но в практическом смысле дает важный выигрыш. Для сервисов, которым действительно нужна повышенная приватность, onion services остаются самым логичным способом сократить поверхность риска. Поэтому Tor полезен не только как путь к заблокированным страницам, но и как среда, где сам сервис изначально строится под анонимный доступ.

Почему разговоры о компрометации обычно преувеличены

Когда в новостях появляется фраза Tor деанонимизировали, у аудитории быстро возникает ощущение, будто кто-то разом выключил всю анонимность в сети. На деле такие истории почти всегда касаются более узких ситуаций: старых клиентов, конкретных сервисов, целевых расследований, зараженных устройств, ошибок конфигурации или оперативной работы вокруг пользователя. Массовый миф рождается из удобного сокращения: отдельный инцидент превращают в приговор всей технологии.

Хороший пример такого искажения Tor Project разбирал в материале Tor is still safe. Проект отдельно отвечал на громкие публикации о деанонимизации и подчеркивал, что речь шла не о крахе актуального браузера как продукта, а о более узкой атаке на старую и давно неподдерживаемую программу. Смысл ответа был предельно практичный: пользователи свежих версий могут продолжать безопасно пользоваться сетью, а главная рекомендация остается прежней - не сидеть на устаревших сборках.

Вокруг Tor вообще много старых страхов, которые живут дольше самих поводов. Один человек когда-то использовал устаревший клиент, другой поставил лишние расширения, третий входил в свои же аккаунты через анонимный браузер, четвертый скачал непонятную сборку. После этого в интернете появляется еще одна волна разговоров о том, что сеть больше не работает. На техническом языке корректнее было бы говорить не о компрометации всей системы, а о провале конкретной модели использования.

Именно поэтому оценивать Tor в 2026 году стоит не по эмоциональному фону, а по набору скучных признаков: выходят ли обновления, поддерживаются ли защитные механизмы, обновляется ли документация, внедряются ли новые способы обхода блокировок, усиливается ли криптография. По всем этим пунктам Tor сейчас скорее жив и практичен, чем сломан.

Что чаще всего ломает анонимность на практике

- Вход в личные аккаунты, где личность раскрывается безо всякого IP.

- Использование старых версий браузера или неподдерживаемых клиентов.

- Установка расширений и плагинов, которые меняют поведение программы.

- Скачивание документов и открытие их вне безопасной среды.

- Запуск Tor на уже зараженном или контролируемом устройстве.

- Ожидание, что один браузер сам по себе защитит от любого сильного наблюдателя.

Все пункты из этого списка звучат прозаично. Именно поэтому они опаснее громких страшилок. Анонимность чаще рушится не из-за кинематографичного взлома сети, а из-за банальных действий, которые пользователь считает безобидными.

Как Tor работает в условиях блокировок

В 2026 году один из главных вопросов вокруг Tor связан уже не только с анонимностью, но и с доступностью сети. Многим пользователям сначала нужно не спрятаться, а просто подключиться. В странах с жесткими ограничениями это уже две разные задачи. Tor Project прямо пишет, что в цензурируемых регионах для подключения могут понадобиться мосты, а в инструкции по обходу блокировок рекомендует использовать obfs4, WebTunnel и другие способы маскировки трафика.

Для российского контекста тема особенно прикладная. Прямое подключение к сети Tor у части пользователей давно работает нестабильно, поэтому мосты стали не дополнительной опцией, а нормальной частью настройки. В русскоязычной справке проекта есть отдельная страница про получение мостов, где перечислены команды для obfs4 и webtunnel. Сам факт существования таких инструкций хорошо показывает состояние экосистемы: борьба идет уже не только за анонимность как концепцию, но и за способность вообще поддерживать рабочее соединение.

WebTunnel в этом смысле стал важным ответом на современные блокировки. Tor Project объясняет механизм просто: такой трафик стараются сделать похожим на обычное HTTPS-соединение с веб-сервером. Для пользователя разница выглядит не как красивая теория, а как практический шанс подключиться там, где прямой доступ режут слишком агрессивно. Это не универсальное решение и не гарантия вечной стабильности, но в 2026 году без таких механизмов разговор о жизнеспособности Tor был бы намного мрачнее.

Получается важный сдвиг. Еще несколько лет назад обсуждение Tor почти целиком строилось вокруг анонимности. Сейчас к нему обязательно добавляется вопрос устойчивости к инфраструктурным блокировкам. Живучесть сети в 2026 году определяется не только криптографией и антифингерпринтингом, но и тем, насколько быстро проект адаптируется к новым способам фильтрации и DPI.

Как настроить Tor в 2026 году без лишних ошибок

- Скачайте только актуальную версию с официального сайта Tor Project и не используйте старые сборки из сторонних источников.

- Если прямое подключение не работает, сразу переходите к мостам: сначала obfs4, затем WebTunnel, если обычные варианты режутся.

- Не ставьте расширения, не пытайтесь вручную тюнинговать программу без необходимости и не превращайте стандартную конфигурацию в уникальную.

Важно: Tor защищает лучше всего тогда, когда пользователь как можно меньше вмешивается в базовую конфигурацию и не смешивает анонимный сеанс с личной цифровой жизнью.

Tor, VPN и обычный браузер: в чем разница

Tor и VPN часто обсуждают как взаимозаменяемые инструменты, хотя задачи у них разные. VPN в первую очередь переносит доверие от провайдера к оператору VPN-сервиса. Такой сервис скрывает домашний IP от сайтов и локальной сети, но сам оператор видит намного больше, чем хотелось бы забыть в рекламных слоганах. Tor старается убрать необходимость доверять одному посреднику, потому что трафик идет через сеть узлов, а не через одного провайдера услуги.

| Инструмент | Что скрывает хорошо | Главное ограничение |

|---|---|---|

| Chrome или обычный браузер по умолчанию | Почти ничего сверх HTTPS | IP, отпечаток и поведение хорошо видны множеству участников |

| Усиленно настроенный Firefox или LibreWolf | Часть трекинга и часть браузерного отпечатка | Не скрывает сам факт и направление сетевого соединения так, как Tor |

| VPN | Домашний IP от сайтов и локальной сети | Высокое доверие к оператору VPN |

| Tor | Связь между пользователем и сайтом, часть трекинга, часть блокировок | Ниже скорость, выше требования к дисциплине и нет полной анонимности |

Именно поэтому вопрос что лучше поставлен не совсем верно. Для обычного доступа к зарубежным сервисам без особых требований к анонимности многим хватает VPN. Для более жесткой приватности и разрыва прямой связи между пользователем и сайтом Tor полезнее. Для сценариев с очень высоким уровнем риска одного браузера или одного VPN обычно недостаточно. Там уже важны среда, операционная безопасность, отдельное устройство и привычки пользователя.

Итог без мифов

Tor в 2026 году все еще безопасен, если оценивать его честно и по назначению. Проект получает обновления, развивает защитные механизмы, усиливает шифрование и адаптируется к блокировкам. Никаких убедительных признаков тотальной компрометации продукта не видно. Но не видно и поводов повторять старую сказку про полную невидимость.

Практический вывод простой. Tor остается сильным инструментом для тех, кому нужно уменьшить отслеживание, скрыть исходный IP, затруднить профилирование и получить доступ к сети в более жесткой среде. Tor плохо подходит тем, кто хочет одним приложением решить вообще все проблемы приватности и безопасности. Браузер помогает, пока пользователь понимает его пределы. Как только программу начинают воспринимать как абсолютную защиту, анонимность заканчивается намного раньше, чем открывается новая вкладка.