История с Grinex интересна не только суммой. Здесь важнее другое. Биржа почти сразу назвала виновных, но технических доказательств не показала. На 16 апреля 2026 года публично подтверждено лишь базовое: Grinex сообщила о взломе, остановила операции, заявила о краже более 1 млрд рублей и о выводе средств через TRX. Дальше начинается зона версий, где громче всех звучит сама площадка. По данным Reuters, независимого подтверждения атрибуции на момент публикации не было.

При этом Grinex нельзя рассматривать как обычную нейтральную биржу, которая просто неудачно попала под удар. В публичных материалах и санкционных документах площадку описывали как структуру, пришедшую на смену Garantex, а саму экосистему связывали с трансграничными расчетами и санкционно чувствительным контуром. Поэтому версия про атаку со стороны государства не выглядит фантастикой. Но между «мотив есть» и «доказано, что это сделали спецслужбы» лежит огромная дистанция. В нынешнем виде эта дистанция не пройдена.

Что известно о взломе Grinex без домыслов

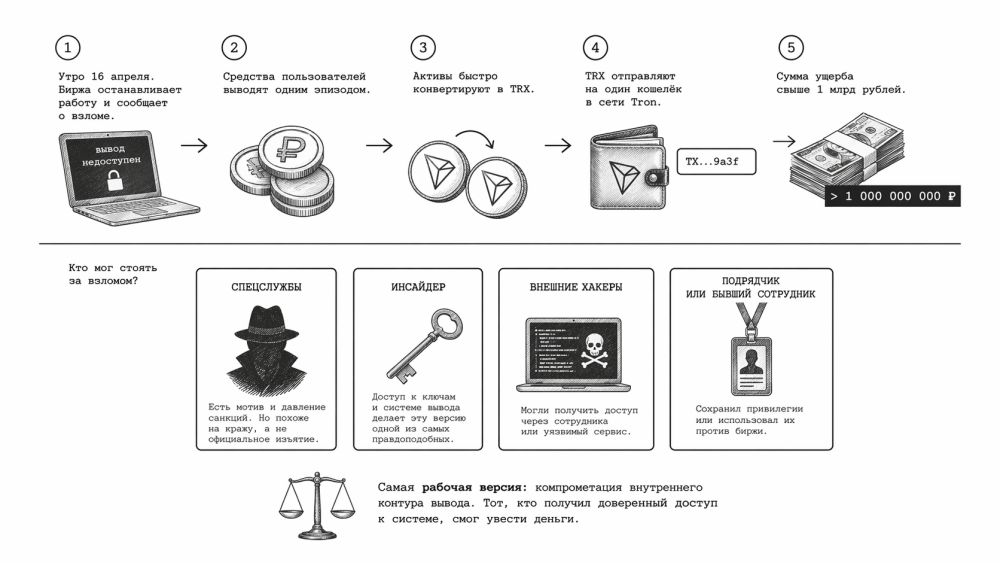

Фактура пока скудная. Биржа заявила, что деньги пользователей вывели одним эпизодом, активы быстро конвертировали в TRX и собрали на одном кошельке в сети Tron. После этого площадка остановила работу, а клиентам фактически оставили режим ожидания. Такая картина хорошо описывает результат атаки, но почти ничего не говорит о ее авторе. Один и тот же маршрут мог использовать внешний хакер, инсайдер, подрядчик с привилегированным доступом или группа, которая получила контроль над контуром вывода хотя бы на несколько минут.

Маршрут через TRX сам по себе тоже не раскрывает личность атакующего. Tron давно стал удобной транспортной сетью для быстрого перемещения ликвидности за счет низких комиссий, высокой скорости и понятной инфраструктуры обмена. Если злоумышленнику нужно быстро свернуть активы, разбить поток и увести деньги дальше, выбор выглядит почти механическим. Из такого маршрута можно извлечь вывод о способе обнала, но не о флаге на столе у атакующего.

Почему версия про спецслужбы пока слабее, чем кажется

У версии Grinex есть логика. Санкционно чувствительная биржа, спорный финансовый контур, высокий политический профиль, прежняя история Garantex, давление со стороны США и ЕС. Все это дает внешним игрокам мотив бить не только по юридической оболочке, но и по инфраструктуре. В разборе SecurityLab Grinex описывалась как часть более широкой истории вокруг Garantex и A7A5. На таком фоне версия про внешнюю операцию не выглядит бредом.

Проблема в другом. Государственные и межгосударственные операции обычно оставляют иной след, если цель состоит именно в принудительном изъятии активов или в публичном ударе по инфраструктуре. Здесь же мы видим скорее поведение классического криптоворовства: быстрый вывод, конвертация, консолидация, тишина. Без технического отчета, журналов привилегированных действий, описания архитектуры кошельков и цепочки подтверждения вывода обвинение в адрес спецслужб выглядит удобным политическим объяснением, а не доказанной версией.

Материал носит аналитический характер и не является инвестиционной рекомендацией. Использование криптовалютных сервисов должно соответствовать законам вашей юрисдикции, включая законодательство России. Материал не призывает к обходу санкций, блокировок, ограничений и комплаенс-процедур.

Есть еще один неудобный момент. Если целью был именно стратегический подрыв, то миллиард рублей выглядит болезненной, но не запредельной суммой для биржи, которую считали узлом более крупного расчетного контура. Такое хищение очень похоже не на демонстративную межгосударственную операцию, а на атаку, где злоумышленник вынес ровно тот объем, до которого сумел дотянуться быстро и безопасно.

Какая версия выглядит самой рабочей

Если убрать геополитику и смотреть на механику, самая сильная версия сегодня не связана с экзотическим «супервзломом». Гораздо правдоподобнее выглядит компрометация операционного контура. Речь о системе вывода средств, ключах, горячем кошельке, панели подтверждения транзакций, рабочем месте сотрудника, админском доступе или внешнем сервисе, который участвовал в подписании. У больших криптокраж последних лет главный удар все чаще приходится не по блокчейну и не по коду биржевого сайта, а по доверенной среде вокруг денег.

Именно поэтому инсайдерский сценарий выглядит сильнее большинства громких версий. Не обязательно прямой «вор из бухгалтерии». Достаточно человека внутри, подрядчика, бывшего администратора, разработчика или внешнего атакующего, который прошел через учетку сотрудника с нужными правами. Такой сценарий лучше всего объясняет размер потерь, скорость вывода, отсутствие публичной технички и попытку сразу перевести разговор из плоскости «кто хранил ключи и как был устроен вывод» в плоскость «нас атаковали внешние силы».

Рабочие версии по убыванию правдоподобия

| Версия | Почему выглядит правдоподобно | Что мешает назвать ее доказанной |

|---|---|---|

| Компрометация контура вывода | Лучше всего бьется с быстрым выводом, конвертацией в TRX и остановкой биржи сразу после инцидента. | Нет публичного описания архитектуры кошельков и цепочки подтверждения транзакций. |

| Инсайдер или подрядчик | Серая зона, высокий стресс, санкции, быстрые перестройки инфраструктуры и узкий круг людей с критичными правами всегда повышают такой риск. | Нет утечек, журналов доступа и публичных указаний на конкретного человека. |

| Внешняя группа, получившая доступ через сотрудника или зависимость | Так сегодня ломают и крупные биржи. Бьют по людям, доверенным интерфейсам и внешним сервисам, а не по «магии блокчейна». | Нет независимого форензик-отчета с индикаторами компрометации. |

| Государственная или квазигосударственная операция | У Grinex действительно был высокий политический профиль и понятный мотив для давления. | Публичная картина больше похожа на кражу, чем на официальное изъятие или демонстративную спецоперацию. |

Что в этой истории особенно неприятно для клиентов

Самая жесткая часть истории даже не в том, кто именно украл деньги. Самая жесткая часть в том, что у клиентов такой площадки почти всегда меньше инструментов защиты, чем у пользователей регулируемой биржи. Когда сервис работает в санкционно токсичной зоне, обычные страховочные механизмы рынка начинают сыпаться. Становится сложнее рассчитывать на сотрудничество зарубежных эмитентов, на быстрое расследование, на возврат средств через понятный правовой контур и даже на полноценную прозрачную коммуникацию после инцидента.

Отсюда простой вывод, который неприятно звучит, но хорошо работает. На централизованной бирже нужно держать только рабочий остаток. Особенно если речь о площадке, живущей между санкциями, серыми расчетами и политическим давлением. В таком месте риск складывается не только из обычной киберугрозы. Сверху добавляются юридическая токсичность, слабая обратимость ошибок и высокая вероятность того, что в критический момент каждый будет спасать прежде всего собственную инфраструктуру, а не клиентский баланс.

Что брать из этой истории рынку, а не только пользователям Grinex

История Grinex ломает удобный миф, будто главная безопасность криптобиржи живет в красивом интерфейсе, аудите фронта и громких заявлениях о защите. Настоящая безопасность сидит в скучных вещах: где лежат ключи, кто может подписывать вывод, как устроены лимиты, как разделены роли, кто видит горячие кошельки, какие действия логируются и что происходит, если сотрудник или подрядчик внезапно становится враждебным. Как раз в этой зоне и происходят самые дорогие провалы последних лет.

Поэтому главный подозреваемый в истории Grinex сегодня не страна и не конкретная разведка. Главный подозреваемый сегодня - тот, кто сумел стать для системы легитимным участником вывода. Через ключ, через интерфейс, через сотрудника, через подрядчика или через комбинацию нескольких дыр сразу. Пока биржа не покажет технический разбор, любая громкая атрибуция будет уступать этому простому и неприятному объяснению.

Практический вывод здесь прямой. Версия про спецслужбы возможна, но пока недоказуема. Версия про компрометацию внутреннего или полу-внутреннего контура вывода выглядит заметно сильнее. Если завтра не появится внятный форензик-отчет, самую разумную позицию лучше строить не вокруг политики, а вокруг старой истины крипторынка: деньги чаще всего уносит не «невидимый гений», а тот, кто получил доверенный доступ к кассе.

FAQ

Есть ли уже доказательства, что Grinex взломали именно спецслужбы?

Нет. На сегодня есть заявление самой биржи и медиапересказы, но нет независимого публичного технического разбора, который позволил бы уверенно говорить об атрибуции.

Перевод средств в TRX что-нибудь доказывает?

Нет. Маршрут через Tron говорит скорее о практичном способе быстро увести и раздробить ликвидность, чем о происхождении атакующего.

Почему инсайдерская версия кажется такой сильной?

Потому что для криптобиржи критичный риск почти всегда живет рядом с выводом средств: в ключах, правах, доверенных интерфейсах и людях, которые сидят рядом с этими системами.

Вернут ли пользователям деньги?

Пока никаких твердых оснований так думать нет. Без работающей площадки, прозрачного расследования и понятного источника компенсации шансы на полный возврат выглядят слабо.

Какой главный урок для пользователя?

Не хранить на бирже больше, чем нужно для текущих операций. Чем токсичнее юридическая и политическая среда вокруг площадки, тем выше цена одной ошибки или одного удачного взлома.