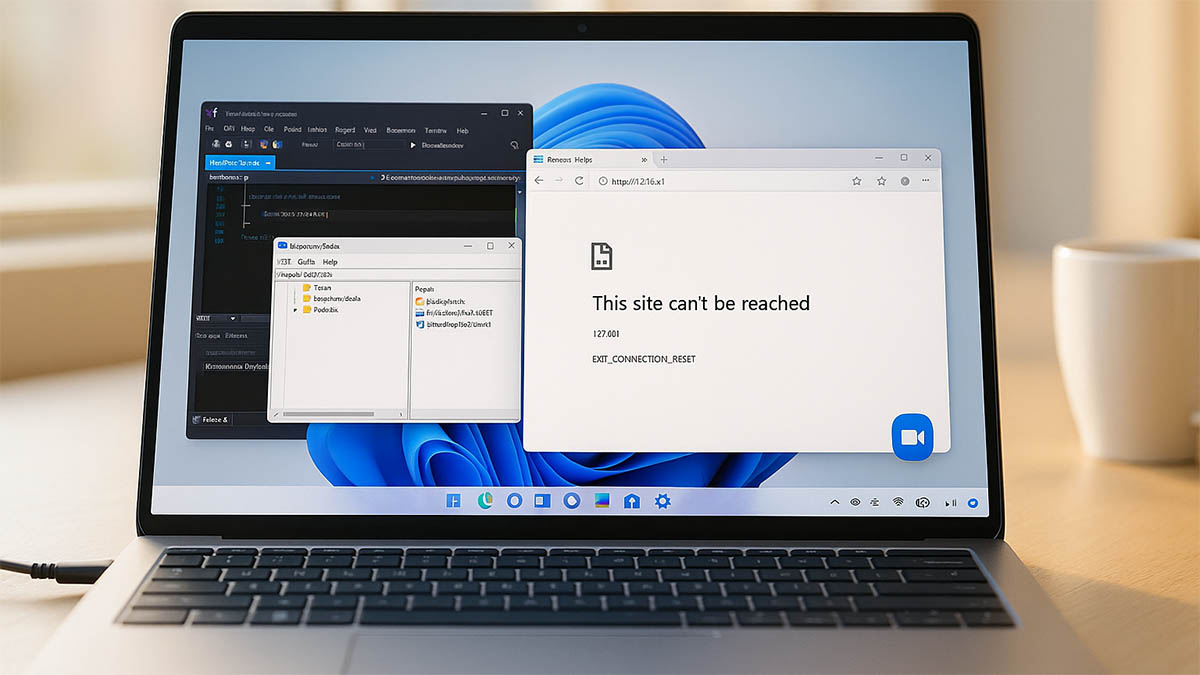

127.0.0.1 больше не работает, IDE не запускаются, аутентификация ломается. Как одно обновление Windows 11 парализовало разработку

Обновления безопасности заставили тысячи программистов экстренно править реестр Windows.

Октябрьские обновления безопасности Windows 11 неожиданно сломали работу локальных HTTP/2-подключений — приложения перестали корректно обращаться к службам, запущенным на «127.0.0.1». Ошибку заметили сразу после установки накопительного обновления KB5066835 и сентябрьского предварительного KB5065789. Сбой особенно болезнен для среды разработчиков: тестовые веб-сайты, отладка и сервисы, которые должны обращаться к локальным службам, начали возвращать «ERR_CONNECTION_RESET» и «ERR_HTTP2_PROTOCOL_ERROR».

Проблема проявляется на сборках Windows 11 24H2 и 25H2 и затрагивает широкий набор сценариев. Сообщается о нарушении работы отладки в Visual Studio, сбоях при авторизации в SSMS через Entra ID и неполадках в Duo Desktop — клиенте, который оценивает состояние системной безопасности и опирается на веб-службы на «localhost». По данным поддержки Duo, при включённых политиках Trusted Endpoints, требованиях к состоянию устройства и механизмах вроде Verified Duo Push с Bluetooth-проверкой доступ к локальным службам может обрываться, что приводит к отказам входа или урезанию функций.

Обсуждения с одинаковыми симптомами вспыхнули на форумах Microsoft, в ветках Stack Overflow и Reddit: пользователи массово фиксируют, что после установки последних обновлений петля обратной связи на интерфейсе 127.0.0.1 по HTTP/2 больше не держит соединение. В ряде случаев наблюдается полный разрыв, в других — периодические обрывы при попытке установить защищённый канал.

В качестве временного обходного пути предлагается отключение HTTP/2 на уровне системного стека. Для этого в разделе реестра «HKEY_LOCAL_MACHINE\System\CurrentControlSet\Services\HTTP\Parameters» создаются параметры «EnableHttp2Tls» и «EnableHttp2Cleartext» со значением «0».

Такой подход переводит взаимодействие на HTTP/1.1 и возвращает связь с локальными службами, однако лишает преимуществ HTTP/2 — мультиплексирования и более эффективного использования соединений. Часть пользователей также отмечала улучшение после установки свежей базы Microsoft Defender, но подтверждения стабильного эффекта нет.

Надёжным способом восстановить работу остаётся откат проблемных пакетов. Удаление KB5066835 и предварительного KB5065789 через команды «wusa /uninstall /kb:5066835» и «wusa /uninstall /kb:5065789» с последующей перезагрузкой возвращает корректную обработку HTTP/2 на loopback-интерфейсе. После удаления обновлений локальные приложения снова устанавливают соединения без ошибок.

Происходящее бьёт по повседневной разработке и корпоративным сценариям, где повсеместно используются локальные обратные вызовы. Сервисы аутентификации и проверки соответствия политике безопасности, IDE и отладчики, вспомогательные агенты соответствия — все они полагаются на стабильный «localhost».

Официального разъяснения причин пока нет. До появления исправления рекомендуется фиксировать версии и избегать установки упомянутых пакетов в средах, критичных к локальным HTTP/2, либо временно принудительно возвращаться к HTTP/1.1, осознавая компромиссы.

Microsoft уведомлена о проблеме; сообщество ожидает корректирующее обновление, которое вернёт поддержку HTTP/2 на 127.0.0.1 без необходимости отката и ручных правок.