Невидимая армия FIN7: 4000 хостов и миллиардные убытки

FIN7 ускользает от правосудия и наращивает мощь.

Специалисты Silent Push утверждают, что группировка FIN7 возобновила свою деятельность после того, как в 2021 году США заявили о ликвидации группы.

В 2021 году в США объявили, что FIN7 больше не существует, после того как были вынесены приговоры ключевым участникам группы. Минюст США описывал FIN7 как криминальную организацию с более чем 70 участниками, организованными в отдельные бизнес-единицы и команды. Группа FIN7 с 2013 года нанесла ущерб организациям на сумму около 3 миллиардов долларов.

Напомним, что в 2023 году атаки хакеров продолжились, но уже не в составе FIN7, а под другими брендами. FIN7 связывают с семействами вымогательского ПО Black Basta, DarkSide, REvil и LockBit.

По мнению Silent Push, в 2024 году FIN7 вернулась к активной деятельности от своего имени, создав тысячи сайтов, имитирующих различные медиа- и технологические компании. Вредоносные домены зарегистрированы крупным хостинг-провайдером Stark Industries Solutions.

Первые признаки возрождения FIN7 появились в апреле 2024 года, когда компания Blackberry сообщила о взломе крупной автомобильной компании. Атака началась с заражения пользователей, искавших популярный бесплатный инструмент для сканирования сети.

Специалисты Silent Push разработали метод для отслеживания быстрорастущей инфраструктуры FIN7, включающей более 4000 хостов. Хакеры используют различные методы: от тактики «тайпсквоттинг» и зараженной рекламы (малвертайзинг) до вредоносных расширений браузера и фишинговых доменов.

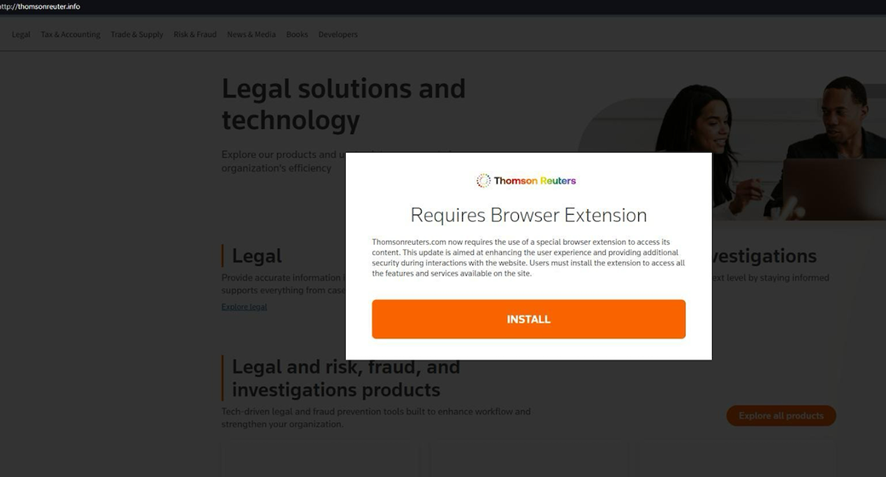

Всплывающее окно на поддельном сайте с требованием установить расширение

Домены FIN7 нацелены на различные крупные бренды, среди которых American Express, Bitwarden, Bloomberg, CNN, Dropbox, Google, Meta*, Microsoft 365, Midjourney и другие. Многие домены выглядят как обычные сайты для различных бизнесов, часто с текстами из стандартных шаблонов. Это делается для искусственного «старения» доменов и придания им положительной репутации. На раскрутку инфраструктуры хакерам потребовалось 6-9 месяцев.

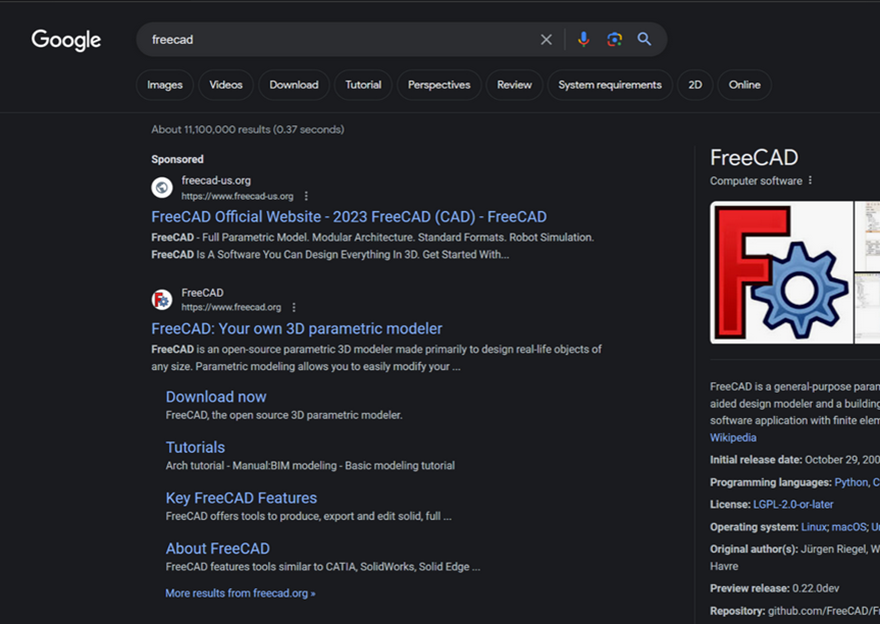

В атаках с применением метода тайпсквоттинга киберпреступники регистрируют домены, похожие на домены популярного ПО. Фишинговые домены рекламируются в Google, чтобы ссылки на них отображались в поисковых результатах выше, чем настоящие источники ПО. Программное обеспечение, которое используется в качестве приманки, включает 7-zip, PuTTY, ProtectedPDFViewer, AIMP, Notepad++, Advanced IP Scanner, AnyDesk, pgAdmin, AutoDesk, Bitwarden, Rest Proxy, Python, Sublime Text и Node.js.

Вредоносная рекламная ссылка на программу FreeCad

Silent Push обнаружила новые домены FIN7 после обращения от компании, которая подверглась атакам группы в прошлом и заподозрила, что группа снова активна. Поиск хостов выявил лишь один активный сайт, который затем привел ко множеству других ресурсов FIN7.

Раньше FIN7 действовала через подставные ИБ-компании, с помощью которых вербовали хакеров для помощи в вымогательских атаках. Так был арестован один из ключевых участников группировки, который откликнулся на вакансию компании.

Как и другие фишинговые группы, FIN7 использует текущие глобальные события. Сейчас хакеры нацелены на туристов, посещающих Олимпийские игры во Франции. Среди новых доменов FIN7 есть несколько фишинговых сайтов, которые продают поддельные билеты в Лувр.

По словам Silent Push, исследование ясно показывает, что FIN7 вернулась и быстро расширяется. В компании выразили надежду, что правоохранительные органы обратят на это внимание и примут дополнительные меры, а также что многие из конкурентов смогут использовать раскрытую информацию для расширения исследований инфраструктуры FIN7.

* Компания Meta и её продукты признаны экстремистскими, их деятельность запрещена на территории РФ.