От SVG-файлов до Venom RAT: как мошенники разводят криптоинвесторов на деньги

Жертвы теряют контроль над своими сбережениями, до последнего не подозревая о взломе.

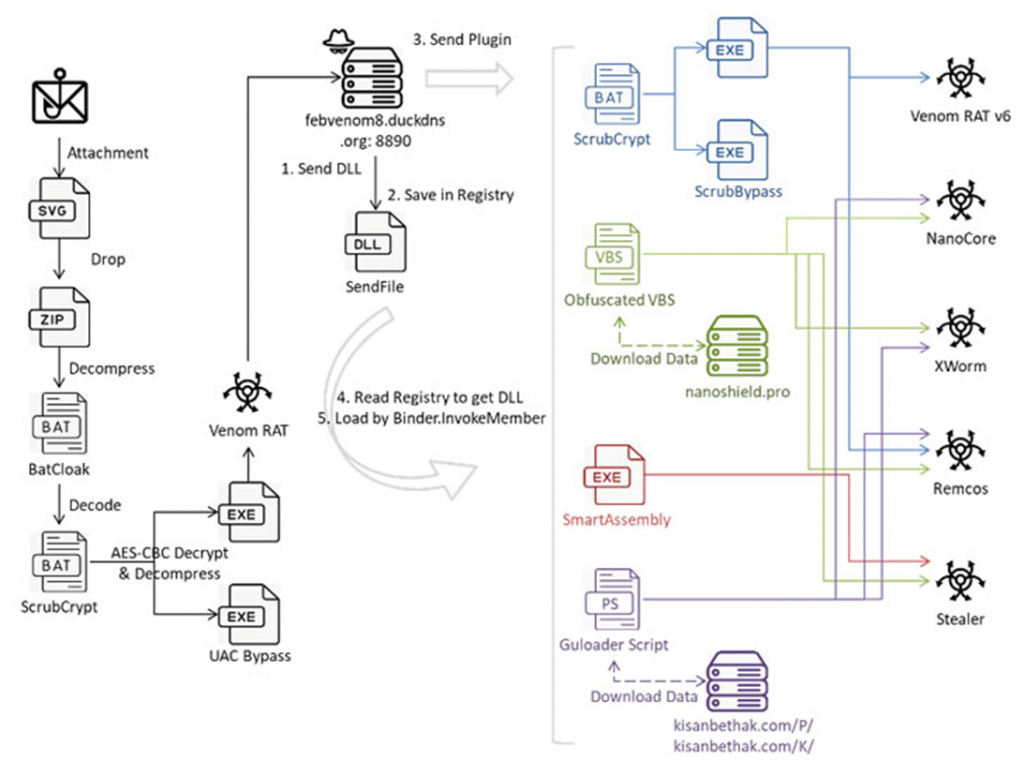

Специалисты по кибербезопасности обнаружили сложную многоступенчатую атаку, использующую фишинговые сообщения с тематикой счетов-фактур для распространения разнообразного вредоносного программного обеспечения, включая Venom RAT, Remcos RAT, XWorm, NanoCore RAT и различные инфостилеры, нацеленные на криптовалютные кошельки.

По данным исследователей Fortinet, злоумышленники отправляют электронные письма с вложениями в формате Scalable Vector Graphics (SVG). При открытии таких файлов и активируется цепочка заражения.

Отличительной чертой атаки является использование инструмента для обфускации вредоносного ПО BatCloak, а также ScrubCrypt для доставки вредоносов в виде обфусцированных пакетных скриптов.

BatCloak, который находится в открытой продаже на теневых форумах с конца 2022 года, основан на инструменте Jlaive. Его основная функция — загрузка следующего этапа полезной нагрузки таким образом, чтобы обойти традиционные механизмы обнаружения. Криптер ScrubCrypt, впервые задокументированный исследователями в марте 2023 года, также считается одной из итераций BatCloak.

В последней кампании, проанализированной специалистами, вышеупомянутый SVG-файл служит каналом для передачи ZIP-архива, содержащего пакетный скрипт, вероятно, созданный с использованием BatCloak. Скрипт затем распаковывает пакетный файл ScrubCrypt для окончательного запуска Venom RAT, но не раньше, чем настроит постоянство в системе и предпримет шаги для обхода AMSI и ETW защиты.

Полная схема атаки

Venom RAT, который является ответвлением от Quasar RAT, позволяет злоумышленникам контролировать заражённые системы, собирать конфиденциальную информацию и выполнять команды, получаемые от сервера управления.

«Основная программа Venom RAT может показаться простой, но она поддерживает каналы связи с C2-сервером для получения дополнительных плагинов, расширяя возможный перечень вредоносных действий», — говорит исследователь безопасности Кара Лин.

Также с помощью системы плагинов доставляется инфостилер, собирающий информацию о системе и эксфильтрующий данные из папок, связанных с криптокошельками и приложениями, такими как Atomic Wallet, Electrum, Ethereum, Exodus, Jaxx Liberty, Zcash, Foxmail и Telegram.

«Наш анализ выявляет сложную атаку, использующую многоуровневые методы обфускации и уклонения для распространения и выполнения VenomRAT через ScrubCrypt», — добавляет Лин.

Злоумышленники применяют различные методы, включая фишинговые электронные письма с вредоносными вложениями, обфусцированные скриптовые файлы и PowerShell GuLoader, чтобы проникнуть и скомпрометировать системы жертв. Кроме того, развёртывание плагинов через разные полезные нагрузки подчёркивает универсальность и адаптивность данной вредоносной кампании.

Похожий инцидент, который мы освещали буквально вчера, демонстрирует аналогичные тактики распространения вредоносного ПО через фишинговые кампании с тематикой счетов-фактур, нацеленных на корпоративные сети.

В наше время простой клик по непроверенному вложению может привести к весьма серьёзным последствиям, включая утечку конфиденциальных данных и финансовые потери. Поэтому критически важно постоянно обновлять знания в области кибербезопасности и использовать все доступные средства защиты для минимизации рисков виртуальных угроз.