70 тысяч ловушек для интернет-пользователей: как устроена теневая империя VexTrio

Крупнейшая хакерская сеть набирает обороты уже 6 лет. Почему никто не может этому помешать?

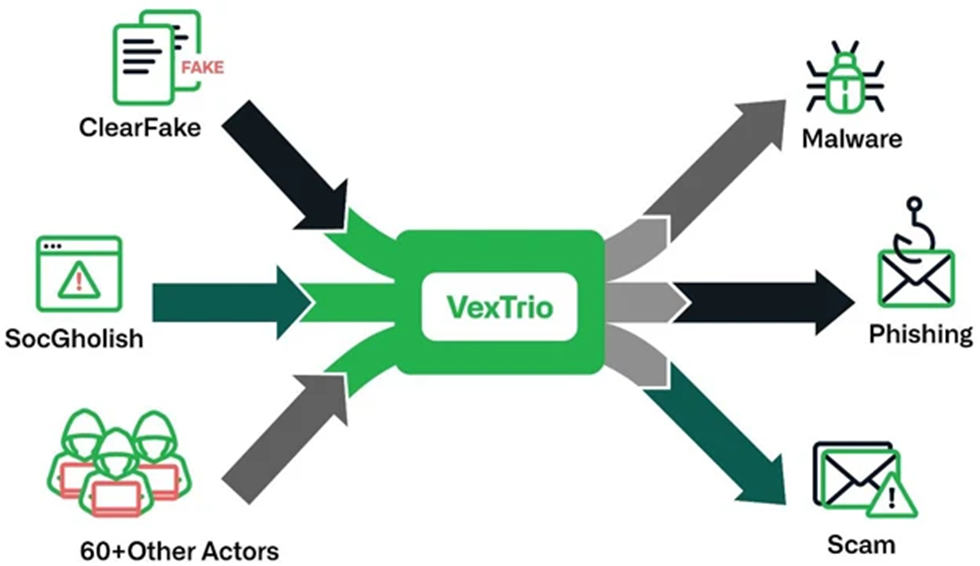

Недавнее исследование компании Infoblox раскрыло существование масштабной «преступной аффилиативной программы», в которую вовлечены известные киберпреступные группировки ClearFake, SocGholish и десятки других. Основным партнёром данной программы выступает VexTrio, который описан как «самый крупный посредник вредоносного трафика в истории кибербезопасности».

Активность VexTrio началась ориентировочно в 2017 году. Группировка применяет алгоритм генерации доменов на основе словаря (DDGA) для распространения мошеннических и шпионских программ, рекламного ПО, потенциально нежелательных программ и порнографического контента. Так, в 2022 году хакеры успешно распространили вредоносное ПО Glupteba, несмотря на попытки Google ликвидировать значительную часть их инфраструктуры в декабре 2021 года.

В августе 2023 года VexTrio организовала масштабную атаку с использованием вышеупомянутого алгоритма DDGA и скомпрометированных сайтов на WordPress, перенаправляющих посетителей на промежуточные C2-домены. Особенностью этих заражений является использование протокола DNS для получения URL-адресов перенаправления, что позволяет группировке действовать как DNS-базированная система распределения трафика (DTDS).

По оценкам, VexTrio управляет сетью из более чем 70 000 доменов и взаимодействует примерно с 60 аффилиатами, включая вышеозвученных ClearFake, и SocGholish. Рене Бёртон из Infoblox заявила, что методы вербовки аффилиатов пока неизвестны, но предполагается, что VexTrio может рекламировать свои услуги на тёмных форумах.

Схема сотрудничества VexTrio с аффилиатами

Сеть VexTrio использует TDS для приёма и продажи веб-трафика. Их TDS — это большой и сложный кластер серверов, управляющий тысячами доменов. Система VexTrio работает в двух вариантах: на основе HTTP и на основе DNS, причём последняя начала использоваться с июля 2023 года.

Согласно информации Palo Alto Networks, другая TDS-система, Parrot, активна с октября 2021 года, хотя может существовать и вовсе с августа 2019 года. Веб-сайты с Parrot TDS внедряют вредоносные скрипты в существующий JavaScript-код, что позволяет перенаправлять браузеры жертв на мошеннические сайты.

Основной вектор атак VexTrio — это веб-сайты на уязвимой версии WordPress, в HTML-код которых внедряется вредоносный JavaScript. Infoblox подчёркивает, что VexTrio является «ключевым игроком в сфере киберпреступных аффилиаций».

Благодаря сложной структуре и взаимосвязанной природе аффилиативной сети, точная классификация и атрибуция VexTrio оказывается затруднительной, что способствовало их процветанию в течение более шести лет, оставаясь неузнаваемыми для отрасли кибербезопасности.

Рене Бёртон охарактеризовала VexTrio как «короля киберпреступных аффилиаций», подчёркивая, что «глобальное потребительское киберпреступление процветает, поскольку эти посредники трафика остаются незамеченными».