Ряд уязвимостей Microsoft Exchange использовали в новой вредоносной кампании ProxyShellMiner

Похоже, кто-то не обновил свой софт вовремя…

Новая вредоносная программа, получившая название «ProxyShellMiner», использует уязвимости Microsoft Exchange ProxyShell для развертывания майнеров криптовалюты и получения прибыли злоумышленниками.

ProxyShell — это общее название сразу трёх уязвимостей Microsoft Exchange, обнаруженных и исправленных ещё в 2021 году. Вместе уязвимости позволяют выполнять удаленный код без проверки подлинности, давая злоумышленникам полный контроль над конкретным сервером Exchange, а также возможность подключиться к другим серверам организации.

В атаках, замеченных компанией Morphisec, злоумышленники используют уязвимости ProxyShell, отслеживаемые под идентификаторами CVE-2021-34473 и CVE-2021-34523 и CVE-2021-31207, чтобы получить первоначальный доступ к сети организации.

Затем злоумышленники сбрасывают полезную нагрузку вредоносного ПО .NET в папку NETLOGON контроллера домена, чтобы убедиться, что все устройства в сети могут запустить вредоносное ПО. Для его активации требуется параметр командной строки, который дублируется как пароль для компонента XMRig Miner.

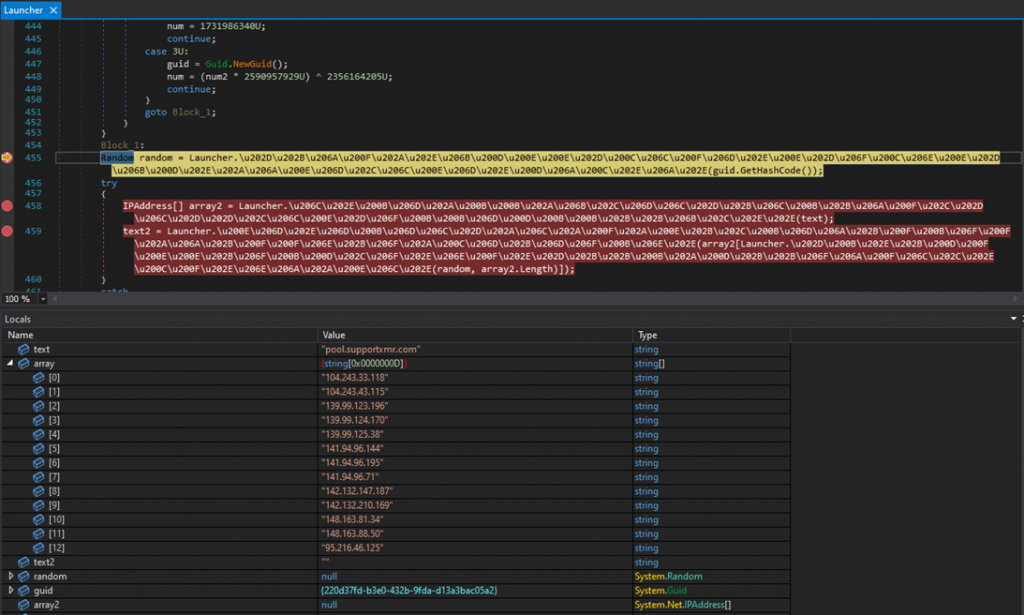

Далее уже второй загрузчик создаёт запланированную задачу в заражённой системе, которая будет запускать вредонос при каждом входе пользователя. А потом зловредный софт методом «Process Hollowing» внедряет майнер в установленный интернет-браузер пользователя и выбирает случайный майнинг-пул из запрограммированного списка. После чего на скомпрометированном компьютере начинается сам процесс майнинг криптовалюты.

Выбор пула майнинга

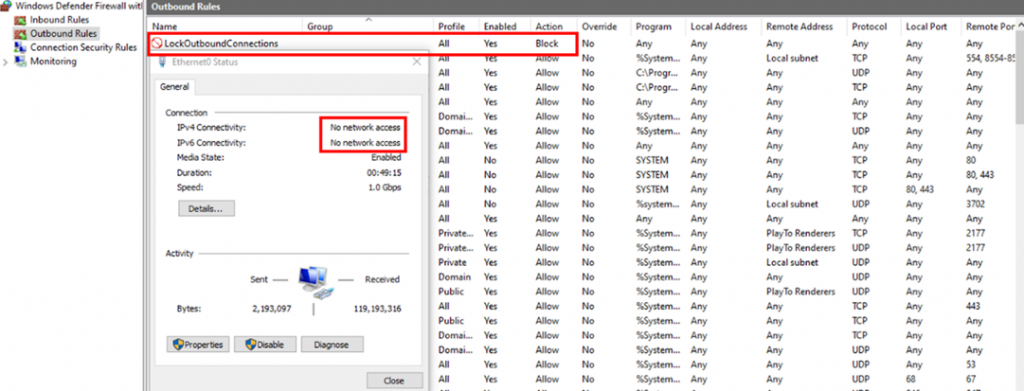

Последним шагом в цепочке атаки является создание правила брандмауэра Windows, которое блокирует весь исходящий трафик системы с целью снизить вероятность обнаружения маркеров заражения или получения любых предупреждений о потенциальной компрометации.

Добавление правила брандмауэра для блокировки всего исходящего трафика

Morphisec предупреждает, что воздействие современного вредоносного ПО выходит за рамки DDoS-атак, снижения производительности сервера и перегрева компьютеров. Ведь как только злоумышленники закрепятся в сети, они могут делать вообще всё, что угодно. От развертывания бэкдора до выполнения вредоносного кода.

Для устранения риска заражения ProxyShellMiner специалисты из Morphisec рекомендуют всем администраторам применять доступные обновления безопасности и использовать комплексные программные решения для обнаружения и устранения угроз.