Иранские хакеры получили доступ к АСУ объекта водоснабжения в Израиле

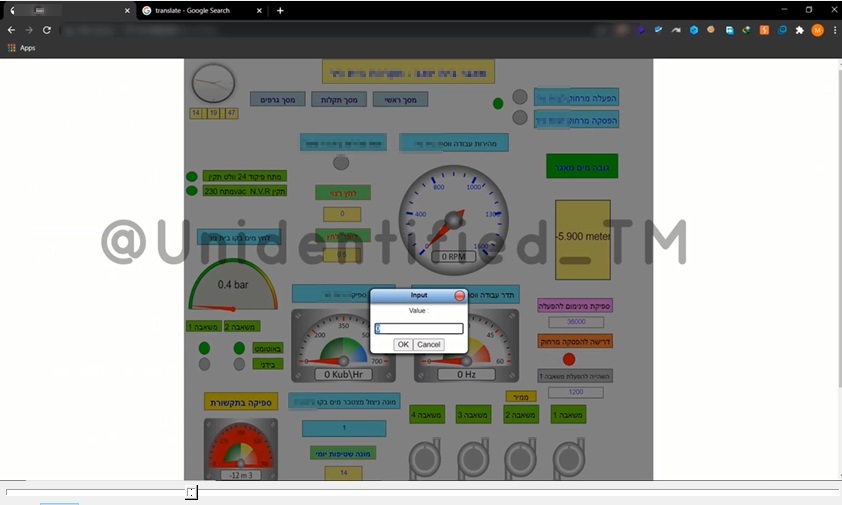

С помощью незащищенного ЧМИ хакеры получили доступ к системе и смогли изменять любое значение, например, манипулировать давлением воды или менять температуру.

Хакерская группировка из Ирана опубликовала видео, демонстрирующее процесс компрометации автоматизированной системы управления объекта водоснабжения в Израиле.

Как сообщили специалисты компании OTORIO, специализирующейся на промышленной кибербезопасности, хакеры получили доступ к человеко-машинному интерфейсу (ЧМИ), который был непосредственно подключен к интернету без всяческой аутентификации или другого защитного механизма. По всей видимости, целью злоумышленников была система оборотного водоснабжения.

С помощью ЧМИ хакеры получили доступ к системе и смогли изменять любое значение в ней, например, манипулировать давлением воды, менять температуру и прочее. Все, что для этого требовалось, - подключение к интернету и браузер, пояснили эксперты.

По их словам, объектом атаки было сравнительно небольшое водохранилище объемом примерно 4-6 млн кубометров. Исследователи не смогли сказать точно, какой урон могли бы нанести хакеры, но отметили, что «потенциал ущерба очень высок».

Организатором атаки являлась хакерская группировка под названием Unidentified TEAM, которая, судя по всему, не обладает достаточными возможностями и навыками для компрометации промышленных систем.

Группировка опубликовала видео 1 декабря, и на следующий день владелец скомпрометированной системы закрыл доступ без аутентификации к ЧМИ, тем не менее, сама система осталась доступной в интернете, чем могут воспользоваться более профессиональные хакеры, предупредили эксперты.

Израильские объекты водоснабжения не впервые становятся целью кибератак. В апреле нынешнего года власти Израиля предупредили о ряде попыток взлома систем очистных сооружений, водонасосных станций и канализационных сетей. В июле хакеры осуществили еще две атаки на объекты управления водными ресурсами, которые, впрочем не нанесли никакого ущерба. Как показало расследование, в ходе атак злоумышленники эксплуатировали уязвимости в сотовых маршрутизаторах, используемых для подключения к промышленным системам.