На рынке VPN давно царит довольно скучная реальность. Почти все сервисы продают одну и ту же базовую идею, только в разной упаковке. Кто-то громче кричит про приватность, кто-то про скорость, кто-то подмешивает в маркетинг квантовую пыль и делает вид, будто завтра утром физики уже придут за вашей перепиской с лабораторным компьютером. На таком фоне появление нового протокола Dausos выглядит не как рядовое обновление, а как попытка компании Surfshark сыграть в более крупную игру. Не просто «у нас теперь еще один режим подключения», а «мы написали собственный протокол под массового пользователя и сейчас покажем старичкам, как надо».

Звучит дерзко. Даже слишком дерзко. Я к подобным заявлениям отношусь без религиозного восторга. В сетевой безопасности культ новизны обычно заканчивается либо скучной доработкой до нормального состояния, либо очень дорогим уроком о том, зачем человечество вообще любит открытые спецификации, независимый разбор и много чужих злых глаз. Поэтому вокруг Dausos стоит смотреть не на рекламный плакат, а на конструкцию целиком: что именно обещают, как устроена логика протокола, что показал аудит и где новая схема уже успела споткнуться.

Что вообще такое Dausos и зачем Surfshark полез в собственный протокол

Dausos позиционируют как проприетарный VPN-протокол, созданный специально под обычного пользователя, а не адаптированный из корпоративной среды. Смысл подачи понятен. Классические протоколы вроде WireGuard, OpenVPN и IKEv2 давно стали стандартами, но изначально решали более широкие или другие задачи. Surfshark решил продать идею точечной инженерии: мол, хватит чинить старые архитектуры под бытовой рынок, давайте сразу соберем механизм под типичный пользовательский сценарий.

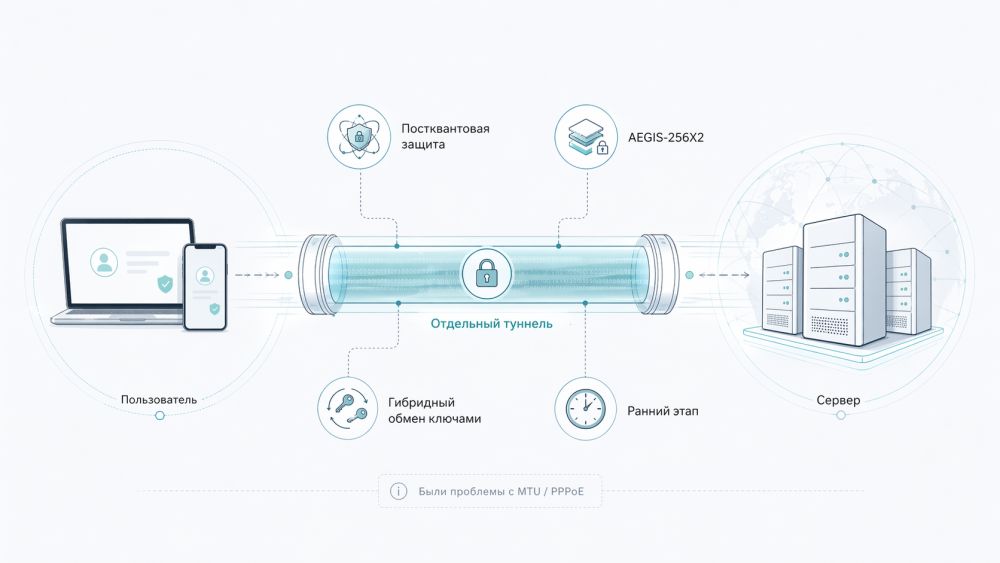

Ключевая фишка Dausos, которую продвигают особенно настойчиво, связана с выделенным туннелем на соединение. В традиционной подаче многих VPN-сервисов несколько пользователей проходят через общую схему туннелирования на сервере. В Dausos каждому соединению назначают отдельный туннель. На бумаге логика выглядит красиво. Меньше взаимного влияния, меньше лишней нагрузки, меньше шансов, что чужой трафик будет косвенно портить вашу сессию. Идея не выглядит абсурдной. Более того, в теории она вполне может давать выгоду по стабильности и предсказуемости работы.

Но здесь начинается любимый жанр любой сетевой компании: из инженерного решения тут же лепят почти метафизику. Отдельный туннель еще не делает протокол автоматически великим, не превращает реализацию в безупречную и точно не отменяет старый скучный вопрос: где спецификация, как протокол ведет себя на разном железе, что происходит под нестандартной нагрузкой и насколько хорошо модель угроз описана не в рекламном тексте, а в нормальном техническом документе. Без ответа на эти вопросы любой «революционный» протокол остается просто новым протоколом. А новизна в безопасности сама по себе не добродетель. Иногда новизна просто означает, что баги еще не успели вылезти на свет.

Почему вокруг Dausos столько разговоров о криптографии и постквантовой защите

Вторая большая линия маркетинга Dausos касается криптографии. Surfshark говорит о постквантовой стойкости, об алгоритме AEGIS-256X2 и о схеме, которая должна дать запас прочности на будущее. Тут легко скатиться либо в восторженную рекламу, либо в глупое отрицание. Реальность, как обычно, прозаичнее и интереснее.

Под постквантовой защитой в случае Dausos имеется в виду не волшебная кнопка «квант нам больше не страшен», а попытка заранее встроить современные механизмы обмена ключами и аутентификации, которые должны быть устойчивее к будущим атакам с использованием квантовых вычислений. В аудиторском резюме Cure53 описана гибридная схема. Там фигурируют ML-KEM вместе с ECDH для выработки общего секрета, ML-DSA для аутентификации и AEGIS для шифрования канала. Если убрать рекламную позолоту, получится вполне ясная мысль. Surfshark пытается не просто прикрутить модное слово к баннеру, а реально собрать более современный криптографический стек.

У такого подхода есть плюс. Компания хотя бы двигается в сторону будущих рисков, а не делает вид, что старые решения будут вечными. В отрасли полно сервисов, которые живут на инерции и продают одну и ту же легенду много лет подряд. Но есть и минус. Любая новая криптографическая сборка требует особенно жесткого контроля. Когда сервис говорит «мы тут придумали свою комбинацию, зато она быстрая и дальновидная», профессиональный рефлекс должен быть очень скучным: покажите модель угроз, покажите формальную спецификацию, покажите независимую проверку, покажите, как все это ведет себя вне лабораторной презентации. И только потом будем хлопать.

Именно по этой причине разговор о Dausos нельзя сводить к лозунгу «старые протоколы устарели, новый спасет всех». Криптография не про веру в бренд. Криптография вообще плохо переносит культ личности. Алгоритмам безразлично, насколько уверенно отдел маркетинга смотрел в камеру.

Что показал аудит и почему хороший аудит не равен автоматическому доверию

У Dausos есть сильный аргумент в защиту от совсем уж ленивой критики. Протокол прошел аудит Cure53. Для рынка VPN такое заявление имеет вес, потому что Cure53 давно воспринимают как серьезную команду, а не как декорацию для баннера «нас кто-то проверил». В опубликованном резюме аудита говорится, что критических и высоких проблем внутри самого протокола не нашли, а восемь находившихся в рамках оценки замечаний получили уровень Medium или ниже.

На таком месте многие компании обычно ставят жирную точку и переходят к позе победителя. Я бы, наоборот, поставил запятую. Хороший аудит не означает, что можно отключить мозг. Аудит означает, что конкретная независимая команда посмотрела конкретный набор кода, архитектуры и криптографических решений в конкретный момент времени и не нашла фатальной катастрофы в проверенном объеме. Для нового протокола это полезно и ценно. Для окончательного доверия этого мало.

Самое интересное в резюме аудита даже не похвала, а рекомендации. Cure53 прямо пишет, что Surfshark стоит подготовить формальную спецификацию протокола и полноценную модель угроз. Вот здесь и проходит граница между взрослой инженерией и красивой презентацией. Когда спецификации нет или она неполная, внешний анализ сильно ограничен. Когда модель угроз не формализована, очень легко спорить не о безопасности, а о личных фантазиях. Один инженер думает о перехвате трафика, другой о компрометации сервера, третий о метаданных, четвертый о повторном использовании ключей, а маркетолог в этот момент уже рисует надпись «будущее приватности». Удобно. Но толку мало.

Иначе говоря, аудит Dausos можно оценить как хороший старт, а не как индульгенцию. Протокол не выглядит халтурой, написанной на коленке под кофе и крики «завтра релиз». Уже неплохо. Но зрелость у таких вещей появляется не после пресс-релиза, а после времени, открытого обсуждения и повторяемой проверки. Скучно, понимаю. Зато безопаснее.

Где Dausos уже успел получить по носу

Любой новый сетевой протокол рано или поздно сталкивается с реальностью. Реальность, как правило, неприятна, небрита и живет не в презентации, а в домашних линиях связи, старых маршрутизаторах, нестандартных настройках и странных сочетаниях сетевого оборудования. С Dausos знакомство с этой реальностью произошло почти сразу.

После запуска TechRadar обнаружил, что протокол на некоторых домашних PPPoE-подключениях работал плохо. По сути соединение упиралось в проблемы с размером пакетов и накладными расходами, из-за чего HTTPS начинал ломаться. Картина получилась почти комическая. Компания рассказывает о скорости будущего и квантовой устойчивости, а пользователь не может нормально открыть современный защищенный сайт. В сетевой индустрии такие моменты особенно прекрасны своей приземленностью. Можно сколько угодно говорить о великой архитектуре, но если массовый пользователь утыкается в банальное «не грузится», философия заканчивается.

Дальше история пошла по правильному сценарию. Проблему признали, выпустили исправление, после обновления 4.27.1 работоспособность на таких линиях восстановили. Более того, в повторных тестах TechRadar получил скорость Dausos примерно на 5,8% выше WireGuard на своей конфигурации. Здесь важно не впасть в другую крайность. Исправление не доказывает совершенство протокола. Исправление показывает, что команда умеет реагировать на реальную поломку. Для молодого продукта хороший признак, но не повод торопиться с коронацией.

Для меня вся эта история важна по другой причине. Она быстро сбила лишний пафос. Dausos перестал выглядеть как стерильная презентация и превратился в нормальный инженерный продукт, который вышел в поле, налетел на проблемы и начал чиниться. Вот с такого момента о технологии вообще можно говорить серьезно. Пока продукт не встретил живую сеть, разговор часто напоминает рекламную лекцию про идеальный велосипед в вакууме.

Стоит ли пользоваться Dausos прямо сейчас

Ответ зависит от того, кто спрашивает. Если нужен стабильный, давно обкатанный и максимально предсказуемый режим подключения, я бы не делал Dausos автоматическим выбором просто потому, что маркетинг Surfshark сегодня особенно вдохновлен. У зрелых протоколов есть скучное, но очень важное преимущество: их годами мучили, ломали, изучали и проверяли в самых разных сценариях. WireGuard в этом смысле выглядит куда менее романтично, зато куда понятнее.

Если интересует новая технология, если хочется посмотреть на современную реализацию с упором на отдельные туннели, гибридную криптографию и попытку выжать больше производительности под массовый сервис, Dausos вполне заслуживает внимания. Только с одним обязательным условием: без культа новизны. Не надо влюбляться в протокол, потому что у него красивое имя, громкая подача и обещание будущего. Технологии не нуждаются в поклонении. Технологии нуждаются в нормальном тестировании.

Практический вывод у меня простой. Dausos интересен как симптом рынка и как инженерный эксперимент с серьезными амбициями. Surfshark пытается выйти из толпы сервисов, которые десятилетиями продают один и тот же набор протоколов под разными бантиками. Попытка заслуживает внимания. Но доверие к VPN-протоколу надо выдавать не за смелость пресс-релиза, а за комбинацию прозрачности, воспроизводимых тестов, открытого анализа и спокойной реакции на ошибки.

И вот когда у Dausos появится полноценная спецификация, более длинная история полевых испытаний, поддержка на разных платформах без детских болезней и еще несколько циклов независимой проверки, тогда разговор станет совсем другим. Пока перед нами не новый мессия мира VPN, а любопытный и сильный новичок с хорошей заявкой, заметной инженерной идеей и уже полученным уроком от реальной сети. Для старта, честно говоря, уже немало. Для окончательного доверия пока мало. Такая вот скучная правда, без которой любая безопасность быстро превращается в веру, а вера в сетевых технологиях обычно заканчивается очень неловко.