В связи с вступлением в силу GDPR (а может также и из-за других факторов) все больше российских компаний, работающих с зарубежными партнерами и/или имеющих зарубежные представительства, стали внедрять и сертифицировать СУИБ (система управления информационной безопасностью) по стандарту ISO 27001.

Активности интересные, практического опыта (причем и совсем свежего) у меня много, поэтому решил написать несколько заметок и про внедрение СУИБ, и про прохождение сертификации.

Но начну с простого, но очень ценного совета:

Если вы уже внедрили СУИБ и выходите на ее сертификацию, то обязательно изучите стандарты ISO 27007 и ISO 27006.

По сути, эти стандарты (ISO/IEC 27007:2017 "Information technology. Security techniques. Guidelines for information security management systems auditing" и ISO/IEC 27006:2016 "Information technology. Security techniques. Requirements for bodies providing audit and certification of information security management systems") для аудиторов, они содержат рекомендации по подготовке и проведению именно аудитов. И если вы будете заранее знать и понимать "фокус внимания" аудитора, то сможете лучше подготовиться и избежать несоответствий.

Сначала стоит посмотреть 27007. Первую (основную) часть документа можно вообще не читать (там идут отсылки к ISO 19011), переходите сразу к приложению А.

Annex A (informative). Guidance for ISMS auditing practice.

This annex provides generic guidance on how to audit an ISMS, for which an organization claim conformance to ISO/IEC 27001. As this guidance is intended to apply to all such ISMS audits, irrespective of the size or nature of the organization involved, this guidance is generic. The guidance is intended to be used by auditors performing ISMS auditing, whether internal or external.

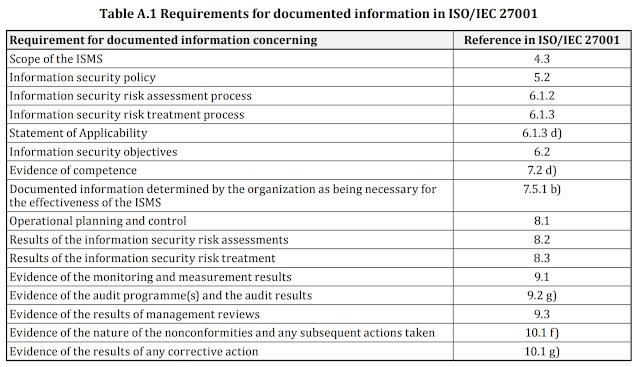

Первый важный момент - это Таблица A1 с перечнем документированной информации, которую у вас обязательно (или до или во время аудита) запросит аудитор. По каждому пункту. Обязательно.

Большая часть пунктов проста и понятна (ну, если вы уже внедрили СУИБ), но вот на что стоит обратить внимание:

- Область действия СУИБ (Scope of the ISMS) должна быть документирована и (желательно) довольно детально описана (с указанием площадок, процессов и людей, входящих в нее). Кстати, область сертификации вполне может быть меньше области действия СУИБ (и обычно это так). Крайне рекомендую область действия СУИБ оформлять отдельным документом, ну, или хотябы отдельным приложением к какому-то верхнеуровневому документу, описывающему СУИБ.

- В Положении о применимости контролей (SoA, Statement of Applicability) рекомендую по каждому пункту (список из приложения к стандарту 27001) прописать технические и организационные меры. Иногда в SoA добавляют и описание мер по первым ("текстовым") требованиям стандарта, это не нужно для аудиторов, но может быть полезно (хотя и трудозатратно).

- Должны быть определены и документированы цели ИБ (Information security objectives). Желательно конкретные и измеримые (в ходе аудита вы будете показывать свидетельства их измерения и планы по достижению). Идеальный документ - Политика ИБ, а в более низкоуровневых документах цели могут раскрываться и описываться конкретнее. Если цели ИБ выровнены с целями бизнеса ("каскад целей"), то это великолепно и большой плюс.

- Будьте готовы, что придется показывать аудитору профессиональные сертификаты по ИБ, планы по обучению, требования должностных инструкций и другие свидетельства компетенции сотрудников ИБ и ИТ (Evidence of competence).

Смотрим стандарт ISO 27007 дальше и видим просто шикарную таблицу - кладезь полезной информации, "Table A.2 Auditing guidelines for ISO/IEC 27001". Она содержит рекомендации по всем (текстовым) требованиям стандарта ISO 27001, которые должен проверить (и проверит) аудитор.

Таблица выглядит так:

Вот ее стоит изучить очень внимательно и проверить все ли внедрено, по всем ли требованиям есть свидетельства их выполнения.

По своему опыту скажу, что чаще всего ошибки/недоработки случаются вот в этих темах:

- "A.1.1 Understanding the organization and its context". Контекст не документирован/плохо документирован

- "A.1.2 Understanding the needs and expectations of interested parties". Отсутствует перечень заинтересованных лиц и их ожидания.

- "A.3.2 Information security objectives and planning to achieve them". Цели ИБ не определены и/или их достижение не оценивается.

- "A.4.2 Competence". Отсутствуют свидетельства регулярного обучения/повышения квалификации.

- "A.4.5.3 Control of documented information". Не ведется контроль версионности документов/записей, сотрудники могут использовать неактуальные версии документов.

- "A.6.1 Monitoring, measurement, analysis and evaluation". Измерение ИБ не производится.

- "A.7.1 Nonconformity and corrective action". Процесс не формализован, свидетельства работы над несоответствиями не представлены.

Ну, в общем, ISO 27007 крайне полезный документ при подготовке к сертификации. Таблица по проверкам требований занимает 25 из 44 страниц, и она очень полезная. Если готовитесь к сертификации, то обязательно и внимательно изучите.

А вот второй стандарт (ISO 27006), на мой взгляд менее интересен, но польза от него тоже есть. В нем стоит посмотреть короткую (всего на 6 страниц) таблицу "Table D.1 Classification of controls". Она уже не про проверку требований ("текстовых") стандарта, а про проверку SoA и мер из приложения к ISO 27001. Сама таблица выглядит так, а нам стоит обращать особое внимание на последние 4 столбца (technical control, system testing, visual inspection, audit review guidance):

Вот, например, стандарт предлагает аудитору задавать вопросы сотрудникам для проверки их осведомленности в вопросах ИБ ("Ask staff if they are aware of specific things they should be aware of", A.7.2.2), Соответственно, наша задача до аудита проинформировать сотрудников о возможности таких вопросов и объяснить варианты ответов...

Или вот, стандарт предлагает аудитору понаблюдать за процессом уничтожения носителей информации (A.8.3.2). Мы, соответственно, готовимся такую деятельность продемонстрировать...

Ну, в общем, идею вы поняли...