Статьи - страница 41

Сравнительный анализ производительности методов экранирования в языках веб-разработки

В данной статье будет проведен анализ и сравнение производительности методов экранирования, применяемых в различных языках программирования, используемых преимущественно в веб-разработке: PHP, Python...

Безопасность мобильных приложений: как проверить?

Защищенная почта: миф или реальность? Разбираемся в современных методах защиты

Обход UAC на примере Elevation Moniker: Как злоумышленники получают права администратора

10 правил безопасности конечных точек, которые должен знать профессионал

В современном цифровом мире, где всем правит возможность подключения, конечные точки служат воротами в цифровое царство бизнеса. Поэтому конечные точки являются одной из любимых целей хакеров, которые...

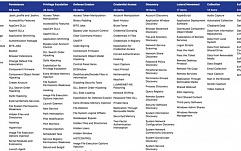

Как внедрить матрицу MITRE ATT&CK в систему управления инцидентами информационной безопасности: практическое руководство

Как отключить CredSSP в Windows — подробно и без потери нервов

Ошибка «An authentication error has occurred»? Решаем одним твиком!

Как выжить CISO в аду ответственности

Внутренний мир руководителя по безопасности: тревожность, паранойя и спасение в команде.

DevOps и безопасность данных: как DSPM решает проблемы защиты в облаке

Исследуем влияние облачной разработки на роли команд InfoSec и DevOps в защите приложений и данных. Разбираясь с размытыми границами между обеими командами, мы анализируем роль Data Security Posture M...

Как обеспечить безопасность паролей: от генерации до 2FA и passkeys

MFA – не панацея: как сделать «мультифакторку» по-настоящему безопасной?

Рассматриваем, какими способами хакеры могут обойти популярный защитный механизм, и как этого можно избежать.

QUIC: протокол связи будущего или путь в никуда

Сможет ли экспериментальный стандарт вытеснить фундаментальные TCP и UDP?

Власть CISO: реальное влияние директора по информационной безопасности в современном бизнесе

Компании начинают воспринимать кибербезопасность как часть бизнес-рисков, а не просто ИТ-зону.

Как распознать и остановить мобильный фишинг и SMS-атаки

Зомби, галстуки и астероиды: 7 самых страшных объектов в космосе

Космос изобилует чудесами, некоторые из которых потрясающе красивы, а другие по-настоящему пугают. Наш страх часто проистекает из ограниченного понимания космических явлений. В этой статье разберем са...