Swing VPN: как превратить свой телефон в оружие массового поражения

Приложение автоматически превращает смартфон в инструмент для DDoS-атак.

Swing VPN – Fast VPN Proxy — это официальное VPN-приложение, разработанное Limestone Software Solutions для Android и iOS. Однако, по словам исследователя Лекроми (Lecromee), версия этого приложения для Android является ботнетом и выполняет DDoS-атаки.

Все началось с того, что друг Лекроми сообщил ему о необычной последовательности запросов на его мобильном телефоне. Телефон постоянно отправлял запросы на определенный веб-сайт каждые 10 секунд. Приложение якобы использовало различные тактики, чтобы скрыть свои вредоносные действия, чтобы атака оставалась незамеченной.

Первоначально Лекроми списал эту деятельность на вредоносное ПО или вирус. Однако дальнейшее расследование показало, что все запросы отправлялись из приложения Swing VPN, которое его друг установил на свой телефон. Запросы были отправлены на тот же сайт, на который друг Лекроми никогда не заходил, что вызвало у исследователя подозрения.

Эксперт выяснил, что приложение определяет настоящий IP-адрес пользователя сразу после установки, выбора языка и принятия Политики конфиденциальности. Приложение также анализирует возвращаемый с сайта HTML-код и идентифицирует IP-адреса из ответов, в основном для поиска файлов конфигурации для загрузки.

После определения требуемого типа конфигурации приложение отправляет запросы к двум разным файлам конфигурации, хранящимся в личной учетной записи Google Диска разработчика. Эти файлы запрашиваются с определенных персональных серверов, нескольких репозиториев GitHub или учетных записей Google Диска.

Приложение завершает процесс инициализации, подключаясь к рекламной сети для загрузки рекламы, и сохраняет данные в локальном кэше, прежде чем начать DDoS-атаку сайта. Запросы Swing VPN отправляются на сайт Туркменских авиалиний (turkmenistanairlines.tm).

Исследователь был удивлен тем, что полезная нагрузка запроса содержала определенные данные и что конечная точка запросов также извлекала многие ресурсы сайта, отправляя один запрос каждые 10 секунд.

«Поскольку поиск рейса — довольно интенсивная задача, требующая большого количества баз данных и серверных ресурсов, ясно, что цель состоит в том, чтобы нагрузить сервер из ресурсов, чтобы обычные пользователи не могли получить к нему доступ, когда это необходимо», — сказал Лекроми.

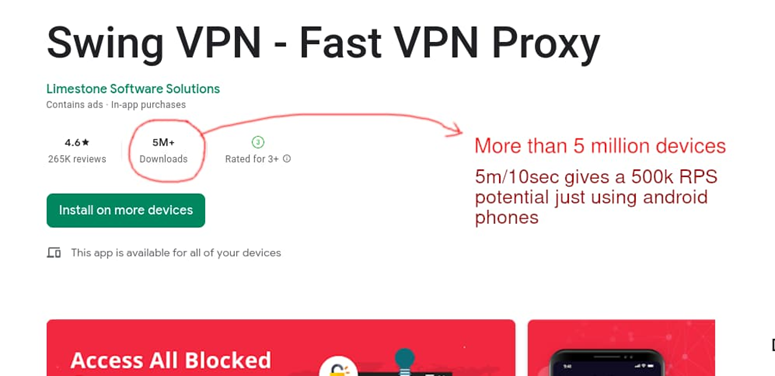

По состоянию на июнь 2023 года у приложения было более 5 млн. установок на Android, что даёт потенциал DDoS-атаки в 500 000 запросов в секунду (Requests per second, RPS). Для сравнения, в октябре 2022 года ботнет Mirai провел крупнейшую DDoS-атаку на сервер Minecraft. Пик атаки длился 15 секунд и составлял 26 млн. rps. Лекроми раскритиковал Google за слабую систему безопасности, которая позволяет вредоносным приложениям использовать устройства ничего не подозревающих пользователей.