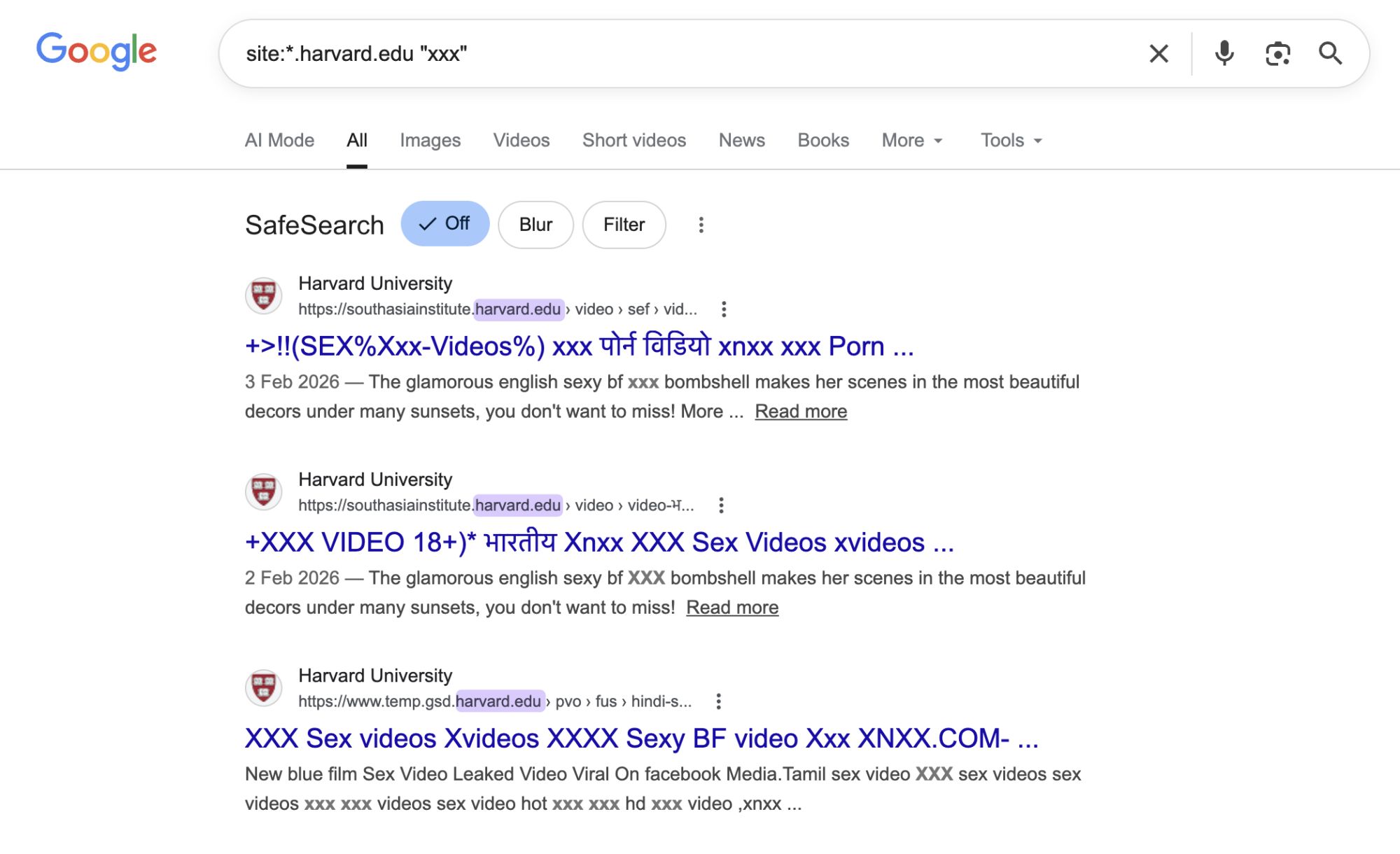

Гарвард, Стэнфорд, MIT… и очень много спама. Хакеры превратили сайты лучших университетов мира в цифровую помойку

Слепая вера алгоритмов в статусные заведения помогла преступникам выбиться в поисковые рекомендации.

Сеть американских университетов оказалась втянута в масштабную атаку, которая ударила не по учебным системам напрямую, а по их цифровой репутации. Злоумышленники перехватили десятки заброшенных поддоменов в зоне .edu и разместили на них откровенный спам, который Google успел проиндексировать под именами самых известных вузов страны.

О вредоносной кампании рассказал Алекс Шахов, основатель SH Consulting. В начале апреля 2026 года он обнаружил скоординированный захват поддоменов как минимум у 34 учебных заведений, среди которых MIT, Harvard, Stanford, UC Berkeley, Columbia, University of Chicago и Johns Hopkins University.

По словам Шахова, злоумышленники использовали старые DNS-записи, которые продолжали указывать на внешние платформы после закрытия проектов или удаления учётных записей.

Схема оказалась проста. Университетские подразделения создавали сайты на сторонних сервисах, привязывали к ним поддомены через CNAME, а после завершения работы не удаляли записи из DNS. Когда внешний ресурс оставался бесхозным, злоумышленники регистрировали новый аккаунт с нужным именем и получали полный контроль над университетским адресом. Шахов привёл в пример поддомен University of Chicago, который всё ещё ссылался на неиспользуемый хостинг WP Engine.

Захваченные адреса применяли для размещения страниц с порнографическим и поисковым спамом. Из-за высокого доверия к доменам .edu такой контент быстро попадал в выдачу Google и ранжировался заметно выше обычных сомнительных сайтов. По данным Infoblox, похожую схему уже использовала группа Hazy Hawk, ранее замеченная при атаках на государственные структуры, включая CDC, а также крупные компании вроде Deloitte и PricewaterhouseCoopers.

Вице-президент Infoblox по анализу угроз Рене Бёртон подтвердила, что новая кампания совпадает с почерком Hazy Hawk. Группа, как утверждает Infoblox, годами ищет «висящие» DNS-записи, временно использует захваченные поддомены для перенаправления трафика через сомнительные партнёрские сети, а затем переходит к новым целям.

Проблема затронула не только университеты. После публикации Шахова специалисты также указали на схожую уязвимость у Department of Defense Education Activity, структуры Министерства обороны США, которая управляет школами для семей военных.

Шахов связывает массовость таких инцидентов с ненадлежащим учётом поддоменов и отсутствием процедуры очистки DNS после закрытия проектов. В децентрализованной университетской среде, где сайты запускают факультеты, лаборатории и студенческие организации, заброшенные записи могут сохраняться годами и превращаться в удобную точку входа для новых атак.