В Max обнаружено более 200 уязвимостей, открывающих путь к чужой переписке и файлам

Платформа Max выплатила 22 миллиона рублей за сообщения об уязвимостях.

Вокруг Max вспыхнул новый спор о безопасности личной переписки. «Коммерсантъ» со ссылкой на участников программы bug bounty пишет, что белые хакеры уже отправили более 200 отчетов об уязвимостях, а самым частым вектором называют IDOR - класс ошибок, при котором доступ к чужим данным получают через подмену идентификаторов в запросах к серверу. По словам источника издания, такой механизм в теории может открывать дорогу к чужим сообщениям, чатам и пользовательским файлам.

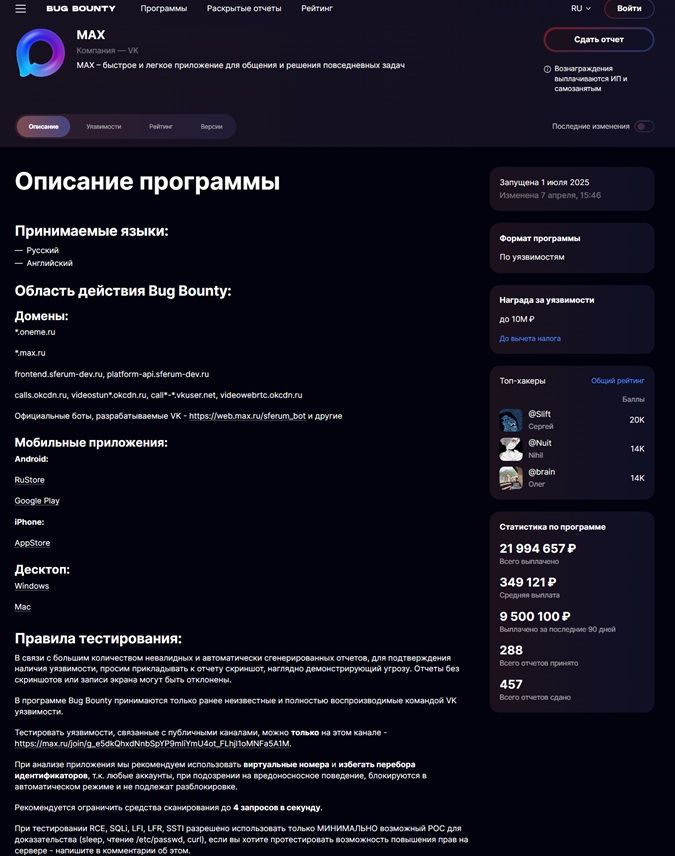

Почва для таких разговоров у Max действительно есть. На странице программы bug bounty на Standoff365 среди самых дорогих сценариев прямо указаны «доступ к приватным сообщениям конкретного пользователя», «доступ ко всему пользовательскому контенту Max» и серверные уязвимости с утечкой защищенных персональных данных, включая случаи вроде IDOR. Там же сказано, что программа работает с 1 июля 2025 года, а к 10 апреля 2026 года валидными признали 288 отчетов из 457, выплатив исследователям почти 22 млн рублей.

Сам Max такую трактовку не принимает. В комментарии «Коммерсанту» команда сервиса заявила, что попытка подать факт обнаружения уязвимостей как сенсацию и признак небезопасности искажает смысл bug bounty, потому что такие программы нужны как раз для контролируемого поиска и быстрого закрытия потенциальных рисков. Positive Technologies и опрошенные эксперты добавили, что найденные проблемы исправляли до того, как ими могли воспользоваться злоумышленники, и назвали крупные выплаты исследователям признаком работающей модели защиты, а не доказательством взлома.

При этом спор вокруг чужих данных в Max идет не первый месяц. Еще 6 марта мы писали, что изображения из личных сообщений в веб-версии можно открыть по прямой ссылке без авторизации, а сами ссылки какое-то время продолжали работать даже после удаления картинки из чата. Тогда пресс-служба Max утверждала, что личные фото недоступны никому, кроме владельца, а ссылку нельзя подобрать или сгенерировать. Уже на следующий день Habr сообщил, что в сети нашли контент из мессенджера, а доступ к серверам с картинками оставался открытым.

Сейчас публично подтверждено одно: у Max идет активный и дорогой поиск уязвимостей, а среди допустимых сценариев для багхантеров есть доступ к чужим сообщениям и контенту. Публичного технического разбора, который показал бы рабочую схему чтения чужой переписки в актуальной версии сервиса, пока нет. Сама платформа продолжает настаивать, что данные пользователей надежно защищены, а сообщения о взломе являются фейком.