Старые знакомые в новом iPhone. «Лаборатория Касперского» нашла ДНК «Триангуляции» в коде Coruna

Исследователи обнаружили в Coruna 23 эксплойта для версий iOS от 13.0 до 17.2.1.

«Лаборатория Касперского» установила связь между шпионским инструментом Coruna для iPhone и кибератакой «Операция Триангуляция» 2023 года. Технический анализ кода показал, что Coruna как минимум частично основан на фреймворке, использовавшемся в той кампании. По оценке исследователей, инструмент, ранее применявшийся в целевых атаках, получил более широкое распространение и представляет угрозу для миллионов iOS-устройств.

4 марта 2026 года Google и iVerify опубликовали отчеты о Coruna, сложном наборе эксплойтов для компрометации iPhone. По данным Google, инструментарий впервые был замечен в целевых атаках, организованных клиентом неназванного поставщика шпионского ПО. Позднее набор использовался для заражения через скомпрометированные веб-сайты в Украине, а также в финансово мотивированных кампаниях в Китае. Следы инструмента в реальных атаках зафиксированы с начала 2025 года.

Специалисты «Лаборатории Касперского» провели собственный анализ, воспользовавшись тем, что некоторые ссылки для распространения набора, упомянутые в отчете Google, оставались активными на момент публикации. Исследователям удалось собрать, расшифровать и изучить все компоненты Coruna.

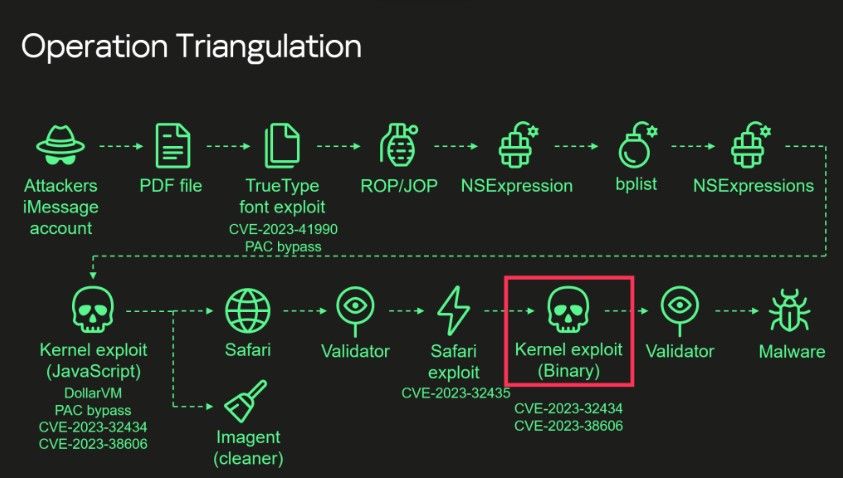

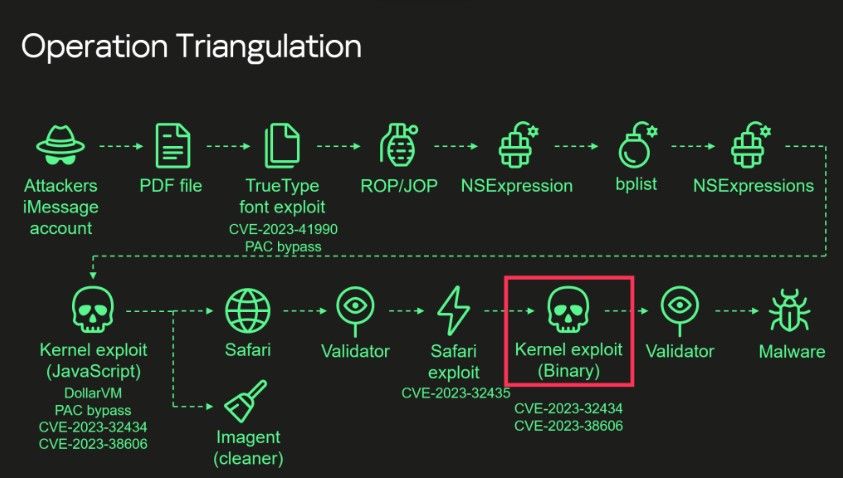

В ходе анализа было установлено, что эксплойт для уязвимостей ядра CVE-2023-32434 и CVE-2023-38606, входящий в состав Coruna, фактически является обновленной версией эксплойта из «Операции Триангуляция». Злоумышленники добавили в него проверки для новых процессоров Apple (A17, M3, M3 Pro, M3 Max) и iOS 17.2, выпущенных осенью и зимой 2023 года. Кроме того, модифицированный эксплойт содержит проверку для iOS 16.5 beta 4 — версии, в которой Apple исправила уязвимости после обращения «Лаборатории Касперского».

Упрощенная цепочка атаки «Операции Триангуляция»

Упрощенная цепочка атаки Coruna

Помимо общего эксплойта, исследователи нашли в Coruna еще четыре эксплойта уровня ядра, основанные на едином механизме эксплуатации и отсутствовавшие в «Операции Триангуляция». Два из них были разработаны уже после обнаружения той кампании. Все пять эксплойтов построены на базе единого фреймворка и содержат общий код. По выводам аналитиков, набор эксплойтов не был собран из разрозненных частей, а спроектирован как единая система.

Ранее в компании заявляли, что однозначно подтвердить связь Coruna с «Операцией Триангуляция» нельзя, поскольку само по себе использование одних и тех же уязвимостей не является доказательством. Однако детальный технический анализ кода, по словам ведущего исследователя Kaspersky GReAT, показал, что Coruna представляет собой результат эволюции оригинального фреймворка, а не компиляцию разрозненных фрагментов. Глобальный ландшафт угроз, по оценке компании, продолжает усложняться: инструмент, созданный для кибершпионажа, теперь может применяться значительно шире и угрожает устройствам миллионов пользователей.

Coruna представляет собой модульный набор инструментов для удаленной компрометации iPhone. Инструмент определяет модель устройства и версию iOS, подбирает подходящую комбинацию эксплойтов и перехватывает управление смартфоном без каких-либо действий со стороны пользователя. Согласно данным отчета, набор содержит 23 эксплойта и пять полных цепочек атак для iOS версий от 13.0 до 17.2.1. В зависимости от целей злоумышленников Coruna может нести разные вредоносные нагрузки — от шпионского ПО до программ для кражи криптовалюты.

«Лаборатория Касперского» рекомендует владельцам iPhone установить последние обновления iOS. Apple выпустила патчи для уязвимостей, которые эксплуатирует Coruna, но устройства без этих обновлений остаются уязвимыми.