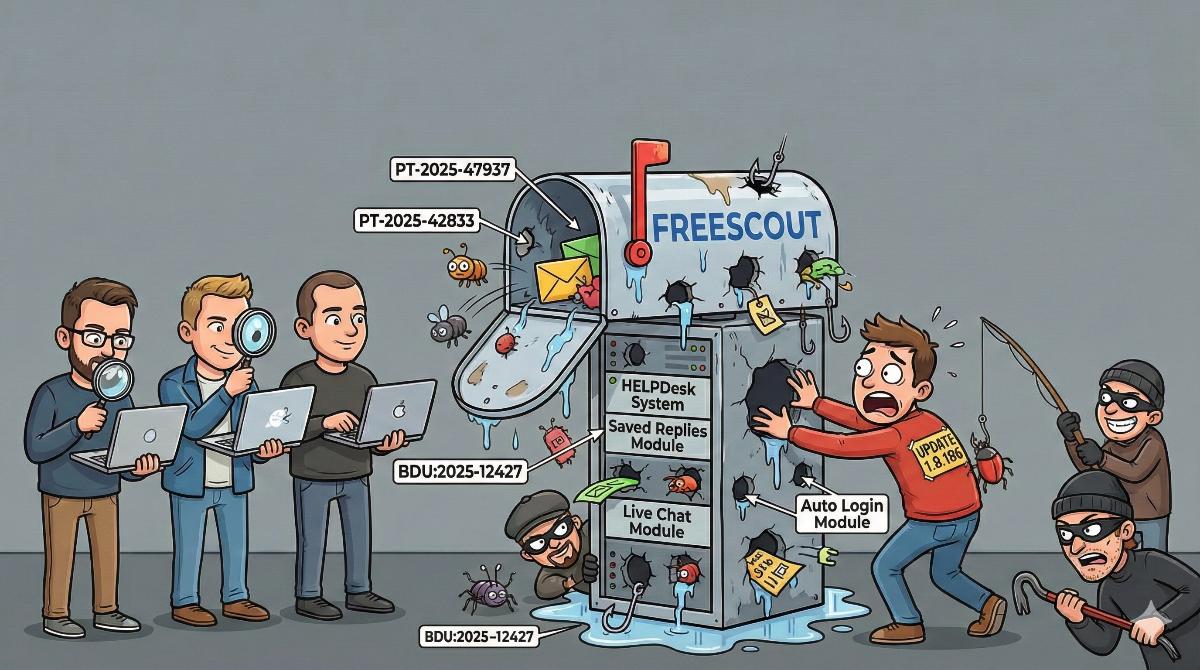

Фишинг, перехват переписки и захват сервера. В популярной системе FreeScout нашли 22 уязвимости (обновляйтесь скорее)

Тысячи компаний под угрозой.

Специалисты PT SWARM Артем Данилов, Роман Черемных и Даниил Сатяев выявили 22 уязвимости в модулях системы технической поддержки FreeScout. Этот опенсорсный хелпдеск совмещает функции тикетной системы и почтового сервиса, а эксплуатация найденных дефектов могла привести к компрометации учетных данных и развитию атаки во внутренней сети организации. Разработчик FreeScout был уведомлен в рамках политики ответственного раскрытия информации и выпустил обновление ПО.

Часть проблем безопасности описана под идентификаторами PT-2025-47937, PT-2025-42833 – PT-2025-42853 и в реестре ФСТЭК проходят как BDU:2025-12427, BDU:2025-13045 – BDU:2025-13065. По шкале CVSS 4.0 им присвоены оценки от 5,3 до 8,7 балла из 10. Уязвимости обнаружены в официальных коммерческих модулях FreeScout, среди которых Saved Replies Module, Live Chat Module и Auto Login Module. Эти компоненты позволяют подготавливать шаблонные ответы, вести чат с клиентами на сайте и организовывать автоматический вход во FreeScout из электронной почты.

Доли уязвимых систем FreeScout по странам

Для эксплуатации большинства ошибок злоумышленнику было достаточно иметь учетную запись FreeScout, которую теоретически можно получить, перебирая пароли. Найденные бреши открывали доступ к персональным данным клиентов и учетным записям сотрудников, создавали возможность перенаправлять пользователей на фишинговые страницы, а также использовать скомпрометированный сервер как точку входа для дальнейшей атаки на внутреннюю инфраструктуру.

FreeScout позиционируется как популярное решение для поддержки клиентов: по состоянию на сентябрь 2025 года проект был добавлен в избранное у примерно 3,8 тысячи пользователей на GitHub и имел около 600 форков репозитория на GitHub. При этом уязвимости затрагивают дополнительные модули, которые устанавливаются не во все инсталляции, поэтому оценить масштаб проблемы по числу скачиваний сложно. По данным мониторинга актуальных угроз (threat intelligence) Positive Technologies, потенциально под ударом находятся не менее 10 тысяч устройств с FreeScout по всему миру. Больше всего таких инстансов, по оценке компании, в США и Германии (по 24 процента), в России около 7 процентов, во Франции и Великобритании по 5 процентов.

Для устранения большей части уязвимостей пользователям рекомендуется как можно скорее обновить систему до версии 1.8.186 и дополнительно обновить все проблемные модули, перечень которых опубликован на странице безопасности проекта на GitHub. Если по каким-либо причинам установить исправления нельзя, эксперты советуют сменить пароли сотрудников на более стойкие и убедиться, что право создавать новых пользователей в приложении есть только у администраторов.

Отдельно выделяется уязвимость PT-2025-42842, связанная с небезопасной десериализацией. Как пояснил Артем Данилов, специалист отдела исследований безопасности банковских систем Positive Technologies, если атакующий, обладающий уникальным ключом приложения, передаст на сервер FreeScout специально подготовленную нагрузку, она будет обработана без корректной валидации. Это способно привести к удаленному выполнению кода, утечке клиентских данных, сбоям в бизнес процессах и последующей атаке на другие внутренние серверы компании.

Ранее в 2025 году специалисты Positive Technologies уже сообщали о проблемах безопасности в FreeScout. Тогда Артем Данилов, Роман Черемных, Даниил Сатяев, Артем Дейков, Илья Цатуров и Станислав Глейм обнаружили в версиях системы ниже 1.8.181 целую серию уязвимостей: PT-2025-23148, PT-2025-23171 – PT-2025-23174, PT-2025-23177 – PT-2025-23179, PT-2025-23242 – PT-2025-23250, PT-2025-23255 – PT-2025-23258, PT-2025-23263 – PT-2025-23265. Эти слабые места могли бы упростить эксплуатацию нынешних 22 уязвимостей, поэтому пользователи, до сих пор не установившие обновление из релиза 1.8.182, остаются в зоне повышенного риска.