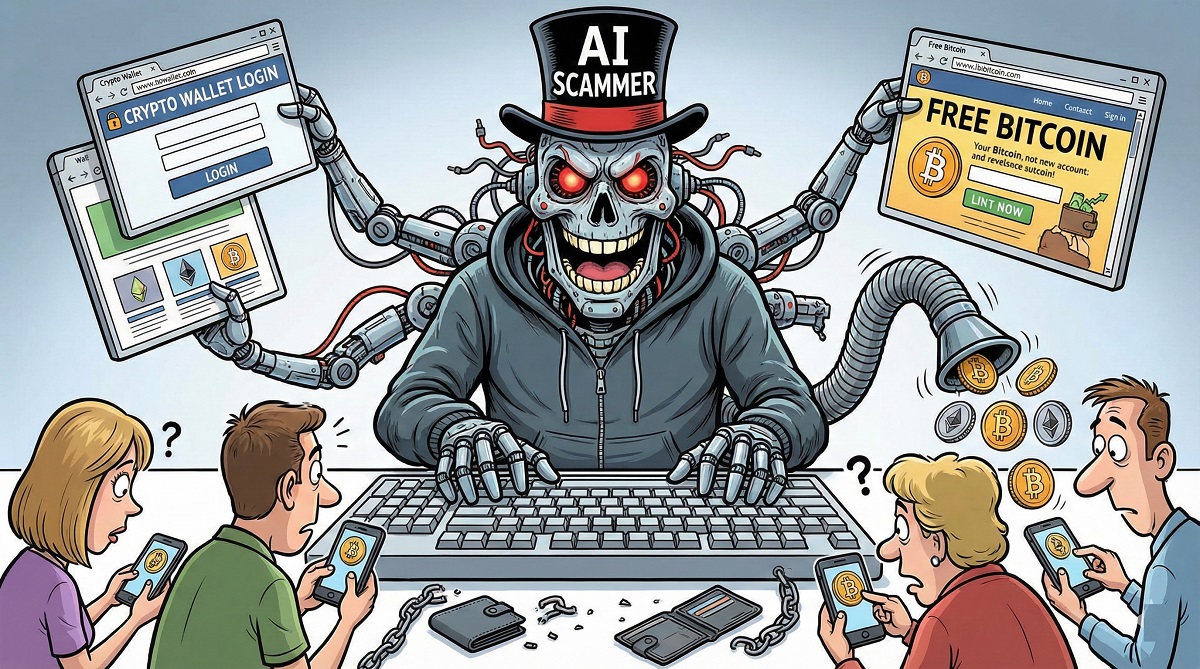

«Касперский»: мошенники поставили на поток создание поддельных сайтов с помощью ИИ (отличить их почти невозможно)

Легальный софт Syncro стал инструментом взлома. Что нужно знать, чтобы не попасться.

Злоумышленники используют генеративный ИИ для создания поддельных сайтов и распространения троянизированных версий легитимного ПО удалённого доступа. Об этом сообщили в "Лаборатории Касперского", зафиксировав новой вредоносной кампанию, нацеленную на владельцев криптокошельков в разных странах.

По данным компании, атакующие разворачивают фальшивые веб-страницы, которые с помощью ИИ-сервисов оформляются под популярные лендинги криптовалютных сервисов, защитного ПО и менеджеров паролей. Эти сайты не являются полной копией оригиналов, но визуально и по структуре достаточно близки к ним, чтобы вызвать доверие у пользователей.

Потенциальные жертвы попадают на такие ресурсы из поисковой выдачи или по ссылкам в фишинговых письмах. Оказавшись на поддельной странице, им показывают сообщение о якобы обнаруженной проблеме безопасности и предлагают скачать специальное программное обеспечение для её "решения". Таким образом злоумышленники маскируют вредоносную активность под установку средства защиты.

Если пользователь считает сайт подлинным и скачивает предлагаемый файл, на его устройство попадает модифицированная сборка легитимного инструмента удалённого администрирования Syncro. В нормальной практике этот продукт применяют специалисты техподдержки для удалённой помощи сотрудникам.

В описываемой кампании Syncro используется как инструмент удалённого доступа для преступников. После установки троянизированной версии ПО они получают полный контроль над скомпрометированным устройством: могут наблюдать за экраном, просматривать содержимое файловой системы и выполнять произвольные команды. Основная цель атакующих - кража ключей и доступа к криптовалютным кошелькам.

По информации "Лаборатории Касперского", атакам подвергаются пользователи в странах Латинской Америки, Азиатско-Тихоокеанского региона, Европы и Африки. Вредоносные сборки Syncro детектируются продуктами компании как HEUR:Backdoor.OLE2.RA-Based.gen.

Эксперт по кибербезопасности "Лаборатории Касперского" Владимир Гурский отмечает, что наблюдаемая кампания демонстрирует качественное изменение подходов злоумышленников. "Поставив с помощью ИИ генерацию убедительных поддельных сайтов на поток, злоумышленники могут эффективно масштабировать атаки. Однако в своих схемах мошенники, как правило, продолжают делать ставку на доверие пользователей к знакомым брендам и их готовность среагировать на срочное предупреждение", - говорит он.

Гурский подчёркивает, что пользователям следует сохранять осторожность при загрузке любого ПО, даже если ресурс выглядит надёжным и использует знакомый бренд. В частности, рекомендуется внимательно проверять адрес сайта, переходить на страницы разработчиков по сохранённым закладкам или вручную набирая доменное имя, а также использовать проверенные источники для скачивания программ.