Нажал «Разрешить» — потерял данные. Как работает новая схема кражи через браузер

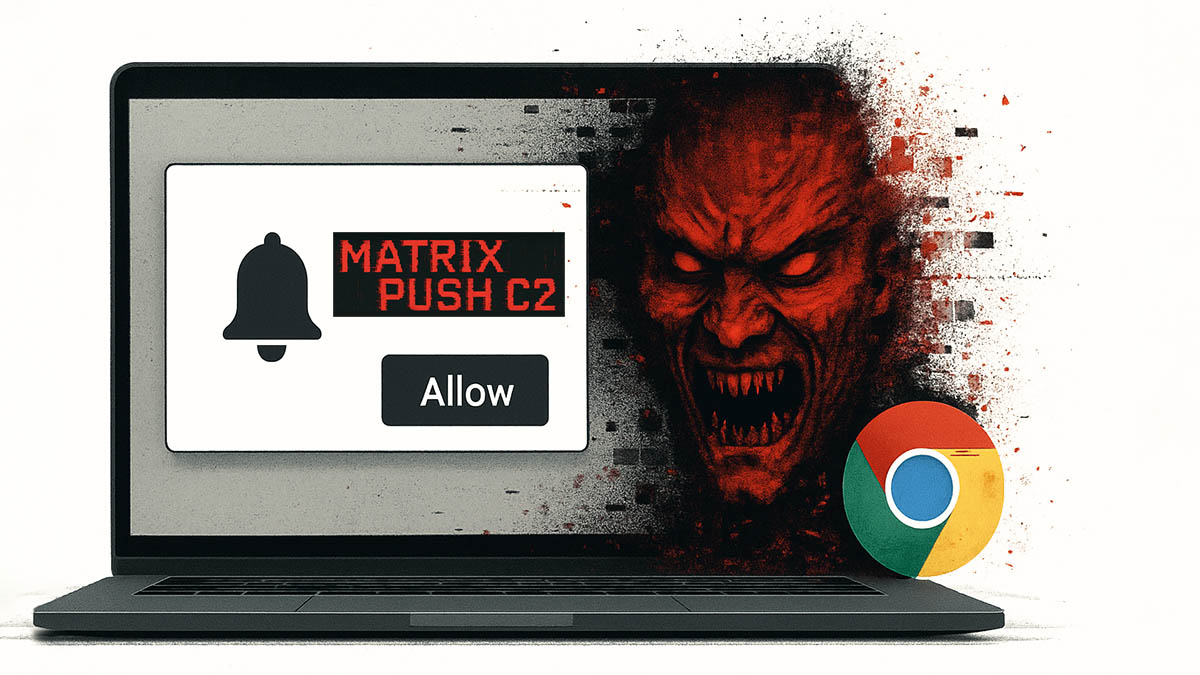

Всего одно нажатие «Разрешить» превращает Chrome в часть глобальной и разрушительной бот-сети.

Новая схема распространения вредоносных ссылок через push-уведомления в браузере быстро набирает обороты и привлекает внимание специалистов. Она основана на платформе Matrix Push C2, созданной для незаметного управления заражёнными браузерами и доставки фишинговых сообщений без установки вредоносных файлов.

По данным специалистов BlackFog, суть приёма сводится к тому, что жертву убеждают согласиться на получение уведомлений от подменного ресурса. Для этого используются уловки на заражённых или скомпрометированных сайтах. После получения разрешения злоумышленники начинают отправлять через механизм web push сообщения, похожие на системные уведомления или предупреждения самого браузера.

Злоумышленники подбирают оформление так, чтобы оно выглядело привычно — применяются логотипы и стиль популярных сервисов. Внутри обычно содержится кнопка вроде «Проверить» или «Обновить», перенаправляющая на поддельные страницы.

Особенность метода в том, что весь цикл атаки происходит внутри браузера, без загрузки вредоносного ПО. Это делает схему безфайловой и одинаково опасной для разных операционных систем. Любой браузер, подписанный на такие уведомления, становится частью сети, через которую злоумышленники могут поддерживать связь и развивать атаку.

Matrix Push C2 распространяется как услуга и продаётся через преступные каналы, включая Telegram. Система работает по подписке и предоставляет веб-панель, позволяющую отправлять уведомления, отслеживать реакцию жертв, создавать укороченные ссылки и фиксировать установленные расширения, включая криптокошельки.

Бренда Робб из BlackFog отмечает, что в платформу встроены шаблоны сообщений, позволяющие имитировать интерфейсы популярных сервисов. Среди них встречаются варианты, стилизованные под MetaMask, Netflix, Cloudflare, PayPal и TikTok. Отдельный раздел панели помогает оценивать эффективность атак и корректировать их.

По словам доктора Даррена Уильямса из BlackFog, сервис появился только в начале октября и не имеет следов более ранних версий, что указывает на свежий запуск. Авторы отчёта предупреждают, что после захвата управления браузер можно использовать для дальнейшего давления — от кражи учётных данных до попыток вынудить пользователя установить стойкое вредоносное ПО. Конечной целью обычно становится доступ к данным или получение выгоды, например вывод криптовалюты или похищение личной информации.

Matrix Push C2 демонстрирует смещение в подходах к первоначальному проникновению. Социальная инженерия выходит на первый план, а браузер превращается в универсальный канал для проникновения и расширения контроля.