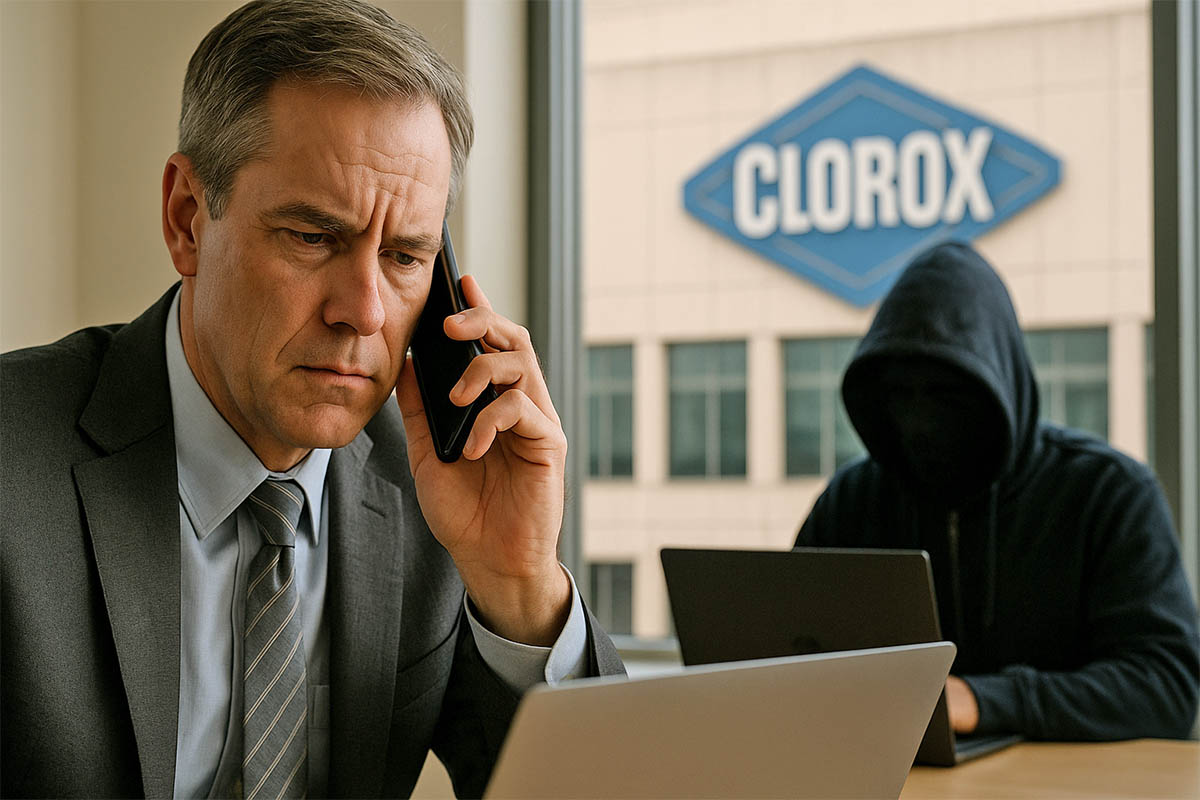

Один звонок — и минус $400 миллионов. Clorox судится с подрядчиком, поверившим хакеру

Глупая ошибка службы поддержки слишком дорого обошлась компании.

Компания Clorox подала иск против глобального IT-подрядчика Cognizant, обвинив его в грубейшей халатности, которая, по утверждению истца, привела к разрушительной кибератаке в августе 2023 года. Согласно содержанию жалобы, Cognizant, обслуживавший IT-инфраструктуру Clorox в течение десяти лет, допустил критическую ошибку — сбросил пароль сотрудника по телефонному звонку злоумышленника, не удостоверившись в его подлинности. Это действие открыло хакерам доступ к сети компании и запустило цепную реакцию, в результате которой бизнес Clorox был практически парализован.

Компания Clorox, известная своей продукцией для уборки, дезинфекции и личной гигиены, в иске утверждает, что подрядчик должен был строго соблюдать предоставленные ему процедуры верификации личности при обращении в службу поддержки. Однако, как следует из жалобы, сотрудник Cognizant, обслуживавший так называемую «службу Service Desk», проигнорировал базовые требования безопасности и восстановил доступ, не проверяя личность звонившего. Хакер, выдававший себя за одного из сотрудников Clorox, получил не только новый пароль, но и сброшенную многофакторную аутентификацию. Всё это происходило без уведомления настоящего владельца учётной записи и его руководителя, как того требовали протоколы.

Проблема усугубляется тем, что та же схема была повторно применена к другому сотруднику, уже из отдела информационной безопасности, что дало злоумышленникам ещё более высокий уровень доступа в корпоративной сети. В результате атаки, которая приписывается группировке Scattered Spider, компания понесла не только масштабные убытки, но и столкнулась с остановкой производства, перебоями в поставках, падением продаж и утратой репутации.

Судебные материалы подчёркивают, что Clorox заранее снабдила Cognizant детальной инструкцией по проверке личности при запросе сброса учётных данных. Однако сотрудник подрядчика не воспользовался ею и неоднократно нарушил эти процедуры, действуя без верификации и не отправляя никаких уведомлений по внутренним каналам.

В иске подчёркивается, что это не просто человеческая ошибка, а системный сбой в обучении и контроле со стороны Cognizant, вызванный недостаточной подготовкой персонала и полным игнорированием базовых стандартов IT-безопасности.

Clorox также указывает, что после инцидента рассчитывала на профессиональную помощь подрядчика в устранении последствий. Но, по утверждению компании, Cognizant провалил и этот этап: восстановление инфраструктуры затянулось, меры по изоляции угроз были приняты с опозданием, а команда, направленная для реагирования, оказалась плохо подготовлена и неэффективна. Это, по мнению Clorox, лишь усугубило ущерб.

Иск содержит обвинения в нарушении условий контракта, недобросовестности, обмане относительно квалификации персонала и грубой небрежности. Clorox требует компенсации прямых расходов в размере 49 миллионов долларов, а также возмещения общих убытков на сумму в 380 миллионов долларов, включая потерянную прибыль, расходы на устранение последствий, восстановление работы и репутационные потери.

В ответ на обвинения представитель Cognizant заявил, что их компания выполняла лишь узкий объём задач в рамках службы поддержки и не отвечала за весь спектр кибербезопасности в Clorox. Более того, они считают претензии несправедливыми и полагают, что настоящая вина лежит на недостаточной внутренней защите самой Clorox.

Этот судебный конфликт отражает всё более острую проблему: компании всё чаще становятся уязвимыми не из-за сложных эксплойтов, а из-за банального человеческого фактора и недооценки социально-инженерных схем, которые давно стали визитной карточкой таких групп, как Scattered Spider. Когда даже глобальные игроки на рынке доверяют свою безопасность внешним подрядчикам, любая ошибка может обернуться катастрофой.