«Во все тяжкие» теперь не просто сериал, а прикрытие для тёмной стороны интернета

За знакомым логотипом прячется схема редиректов, push-ловушек и фейков, замешанная в информационной войне.

В 2024 году ИБ-специалисты обнародовали результаты масштабного расследования, выявившего необычную и крайне устойчивую схему распространения дезинформации в интернете. Оказалось, что кампании используют не только поддельные новостные сайты и фальшивые домены, но и активно задействуют инфраструктуру тёмной рекламной индустрии — ту самую, что давно служит основой для фишинга, вредоносных программ и веб-мошенничества. Новое исследование подтвердило: эта экосистема куда более разветвлённая, гибкая и тесно переплетённая, чем предполагалось ранее.

В центре расследования оказалась сеть Doppelganger — дезинформационная кампания, направленная на Европу. Она распространяет фейковые материалы через систему клонов легитимных СМИ, создавая иллюзию достоверности. Главным техническим механизмом тут выступают специализированные ссылки, при переходе по которым браузер пользователя «перескакивает» по целой цепочке доменов. На каждом этапе используется технология «domain cloaking», позволяющая скрывать реальный контент от поисковых систем и оставлять доступными дезинформационные материалы только для целевой аудитории. Всё начинается с провайдера в Швейцарии, через которого идёт первый этап перенаправления. Этот способ увеличивает время жизни вредоносных сайтов и помогает им избегать блокировок.

Однако самое значительное открытие заключается в том, что Doppelganger использует одну и ту же техническую инфраструктуру с давно действующей системой перенаправления трафика под названием VexTrio. Эта сеть функционирует как так называемая TDS (Traffic Distribution System) — инструмент, который рекламные сети обычно применяют для учёта источников трафика и оптимизации распределения. В нормальных условиях TDS помогает рекламе доходить до нужной аудитории. Но в случае с VexTrio её используют для управления переходами пользователей с фишинговых, взломанных и заражённых сайтов на ресурсы с мошенническими или вредоносными предложениями.

Через VexTrio идёт колоссальный объём вредоносного трафика, который перераспределяется между множеством «партнёрских» схем. В частности, трафик Doppelganger проходит через платформы LosPollos и TacoLoco — две системы, действующие под управлением компании Adspro Group. Обе сети ориентированы на агрессивную монетизацию через сомнительные методы.

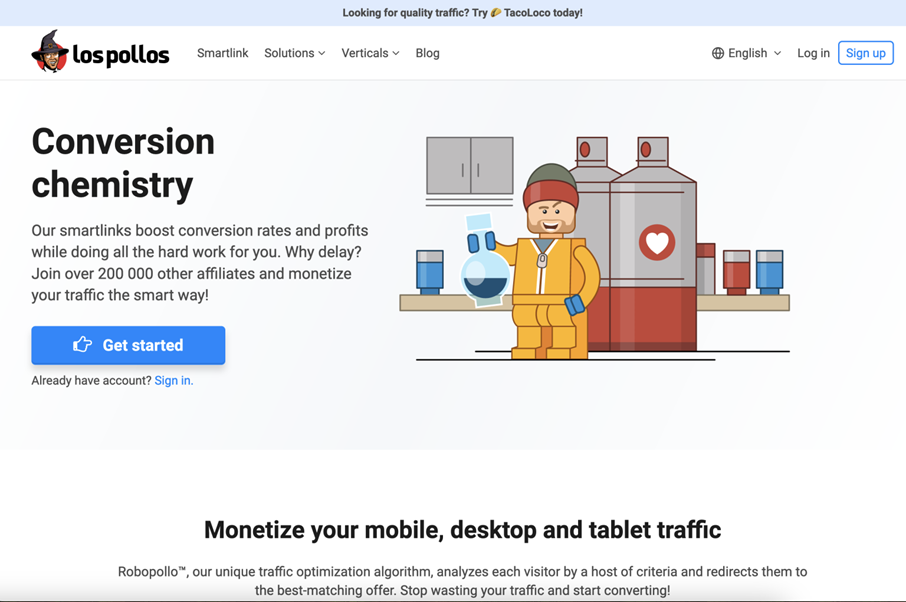

LosPollos вызывает особый интерес благодаря своей стилистике: она копирует визуальные образы из сериала «Во все тяжкие», включая логотип и фигуру владельца вымышленной сети ресторанов Густаво Фринга. Эта ассоциация неслучайна — в сериале бренд прикрывает наркокартель, а в реальной жизни LosPollos скрывает теневой маркетинг. Зарегистрированные партнёры получают «умные ссылки», насыщенные JavaScript-кодом, которые они размещают на взломанных WordPress-сайтах. Каждый клик, приведший пользователя к рекламируемой ловушке — будь то фальшивое приложение, сайт знакомств или розыгрыш «подарков» — приносит вебмастеру комиссию. В 2024 году почти 40% всех скомпрометированных сайтов перенаправляли пользователей именно через такие smartlink-структуры от LosPollos.

Рекламная сеть LosPollos, использующая образы персонажей из сериала (KrebsOnSecurity)

TacoLoco действует иначе: сеть делает ставку на push-уведомления. Пользователю предлагается пройти фальшивую CAPTCHA, якобы для подтверждения, что он не робот. После нажатия кнопки пользователь сам, того не зная, разрешает сайту показывать всплывающие уведомления. Далее эти уведомления превращаются в бесконечный поток всплывающих окон с фальшивыми вирусными тревогами, предложениями «ускорить работу системы», лотереями и ссылками на вредоносный софт. Всё это отображается в системной области экрана — поверх всех окон, включая браузер.

Обе схемы ведут к одному владельцу. По данным Qurium, LosPollos и TacoLoco связаны с Adspro Group, зарегистрированной в Чехии. Хостинг-сервисы предоставляют швейцарские компании C41 и Teknology SA. На сайтах указаны юридические владельцы — ByteCore AG и SkyForge Digital AG, связанные с предпринимателем Джулио Витторио Леонардо Черутти. Его имя также фигурирует в документах другой компании — Holacode, разработавшей приложения LosPollos и TacoLoco.

Одним из продуктов Holacode стало приложение Spamshield — утилита, обещающая блокировать всплывающие уведомления. Но как показали тесты специалистов Infoblox, в действительности Spamshield сначала просто скрывает уведомления, а через 24 часа требует плату за «разблокировку». Вскоре после этого приложение сменило разработчика с Holacode на ApLabz, однако в условиях использования осталось упоминание Holacode — что говорит о формальном характере переименования.

Любопытная деталь: в январе 2025 года Черутти прислал угрозу судебного иска одному из журналистов ещё до того, как его имя вообще появилось в публикациях — поводом послужила лишь отметка в посте Infoblox на LinkedIn.

Публично Черутти отрицает связь с VexTrio и утверждает, что его компании действуют в рамках закона, ведут внутренние проверки и борются с фейковым трафиком, ботами и злоупотреблениями. По его словам, индустрия партнёрского маркетинга сложна, а его компании, как крупный игрок, страдают от недобросовестных партнёров и конкурентов.

Тем не менее, сразу после публикации отчёта Qurium 14 ноября 2024 года LosPollos неожиданно объявила о прекращении push-монетизации, а компания Adspro через месяц сменила название на Aimed Global.

Одновременно произошло ещё одно изменение: 20 ноября 2024 года вредоносное ПО DollyWay, которое более 8 лет перенаправляло пользователей на VexTrio, резко прекратило делать это и стало использовать другую TDS — Help TDS. Анализ Infoblox показал, что Help TDS на протяжении многих лет действовала в тесной связке с VexTrio, используя схожий код, маршруты и методы.

Более того, специалисты связали эти TDS с четырьмя другими схемами: Partners House, BroPush, RichAds и RexPush. Все они занимаются push-монетизацией, продвигая в основном сомнительные сайты знакомств и лживые офферы. Технические следы и DNS-записи указывают на партнёрство между ними, хотя юридические связи остаются неясными.

В Infoblox подчёркивают: несмотря на то, что такие схемы долгое время воспринимались как «вредоносная реклама» или в лучшем случае как серый маркетинг, на деле они являются частью серьёзной экосистемы. Через эти TDS ежегодно распространяются шпионские программы, инфостилеры, вредоносные приложения и схемы, приносящие миллиардные убытки пользователям.

Для защиты от подобных схем пользователям рекомендуется полностью отключить возможность сайтов запрашивать разрешение на показ push-уведомлений в браузерах. В Chrome, Firefox и Safari это делается через настройки приватности. Особенно важно применять такие меры на устройствах менее технически подкованных пользователей — пожилых людей, детей и тех, кто не распознаёт скрытые угрозы.