Nissan сдался без боя: хакеры взяли руль, микрофон и даже музыку

Умные технологии делают авто удобным. И для тебя, и для хакеров.

Группа европейских белых хакеров из будапештской компании PCAutomotive продемонстрировала удалённый взлом электромобиля Nissan LEAF 2020 года. Им удалось не только перехватить управление рулём во время движения, но и отслеживать автомобиль в реальном времени, читать текстовые сообщения, записывать разговоры в салоне и транслировать звуки через динамики. Всё это — с помощью самодельного симулятора, собранного из деталей, купленных на eBay.

Исследование представили на конференции Black Hat Asia 2025 в виде 118-страничной технической презентации. В ней подробно описан процесс создания тестового стенда и эксплуатации уязвимостей, включая использование DNS C2-канала и Bluetooth-протокола. Демонстрация показала, насколько легко может быть реализована атака при наличии минимального оборудования и базовых навыков.

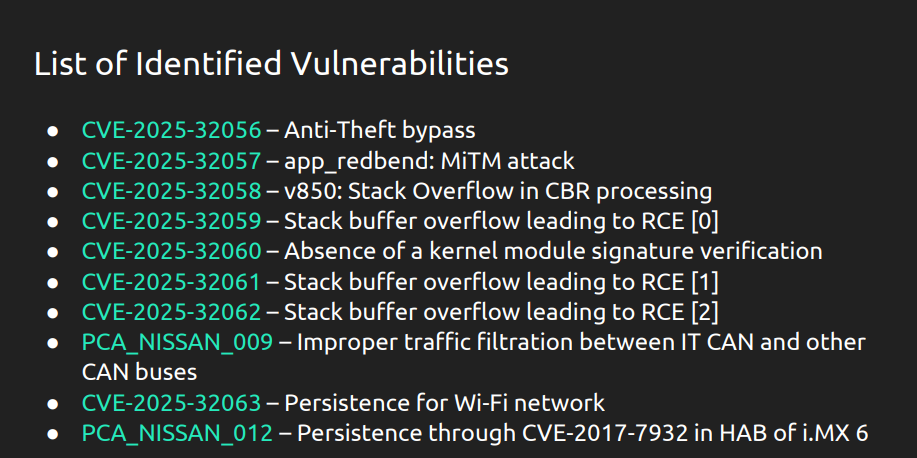

Среди выявленных уязвимостей — обход противоугонной системы (CVE-2025-32056), атака типа MiTM через компонент app_redbend (CVE-2025-32057), переполнение стека при обработке CBR (CVE-2025-32058), несколько RCE через переполнение буфера (CVE-2025-32059, -32061, -32062), отсутствие проверки цифровой подписи модулей ядра (CVE-2025-32060), уязвимости, обеспечивающие постоянство в Wi-Fi-соединении (CVE-2025-32063) и загрузчике i.MX 6 (PCA_NISSAN_012), а также неправильная фильтрация трафика между шинами CAN (PCA_NISSAN_009).

По данным PCAutomotive, все уязвимости были раскрыты Nissan и его поставщикам с 2 августа 2023 года по 12 сентября 2024 года. Подробности об их устранении в источнике не приводятся. Также опубликовано видео, демонстрирующее взлом в действии.

Особое внимание привлёк тот факт, что исследователям удалось удалённо повернуть руль автомобиля во время движения. Это подчёркивает серьёзность угроз, связанных с сетевыми уязвимостями в транспортных средствах с электронным управлением.

По мнению авторов, продемонстрированный подход показывает, как удалённый оператор может подключиться к автомобилю и управлять им в сложной или нестандартной ситуации. Однако исследователи подчёркивают, что вмешательство в личную жизнь — включая перехват сообщений и разговоров — представляет собой не менее серьёзную угрозу.

В завершение команда напоминает: в мире, где автомобиль всё больше напоминает компьютер на колёсах, за каждым процессом может скрываться наблюдатель.