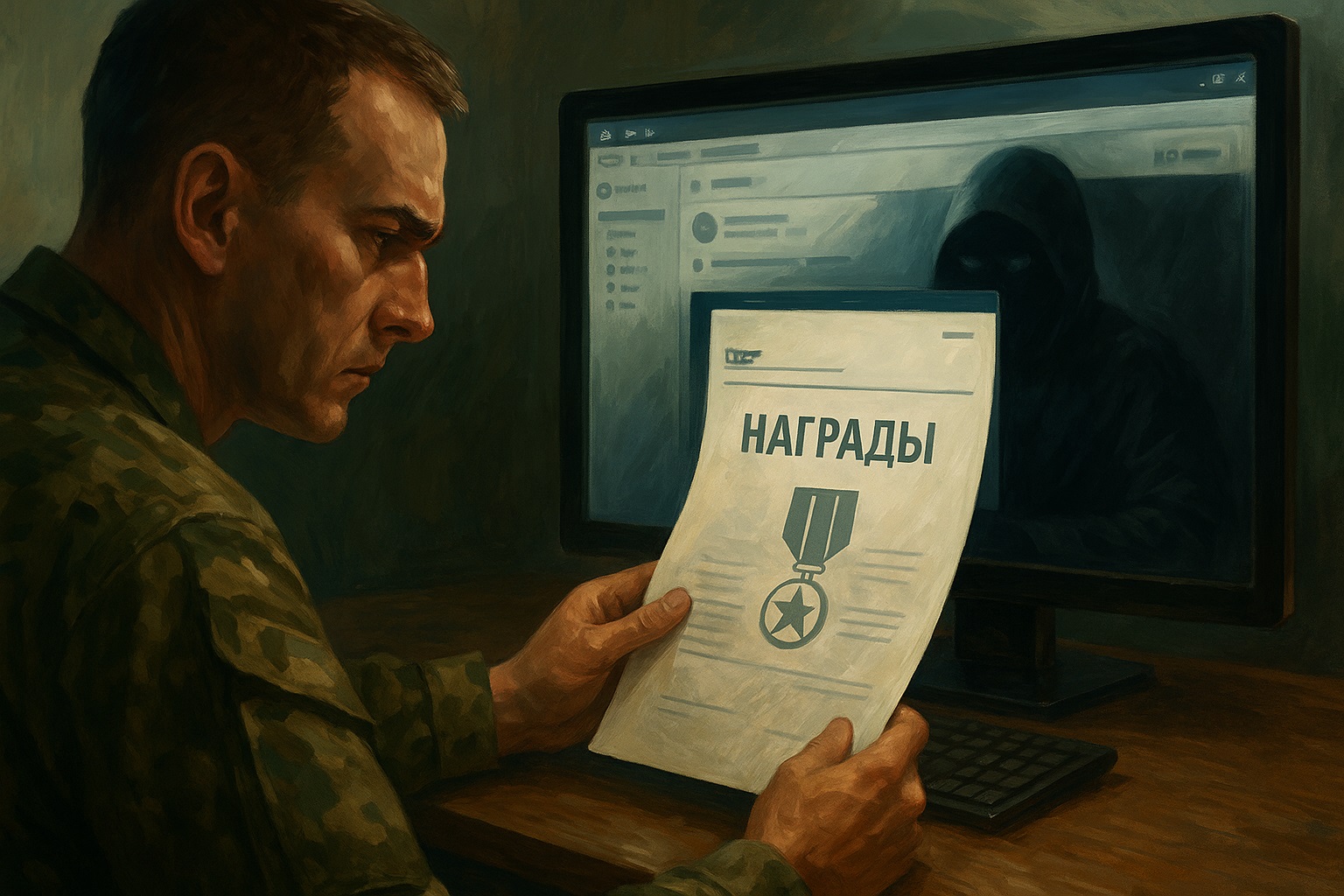

Письмо с наградным списком оказалось билетиком на C2 — Core Werewolf не теряет формы

Россия и Беларусь в списках... но не на награждение, а на удалённое управление через UltraVNC.

Аналитики компании F6 зафиксировали новую волну активности кибершпионской группировки Core Werewolf, нацеленной на военные учреждения в Беларуси и России.

Группа ведёт операции с 2021 года, фокусируясь на организациях, связанных с оборонной промышленностью и критической инфраструктурой. В рамках своих кампаний злоумышленники применяют инструменты удалённого доступа, включая UltraVNC и MeshCentral.

Один из последних эпизодов был зафиксирован 2 мая 2025 года, когда в онлайн-песочницу попал файл электронной почты формата .eml. Письмо было отправлено 29 апреля с почтового ящика al.gursckj@mail[.]ru и содержало архив «Списки_на_нагр.7z», защищённый паролем. Специалисты F6 отнесли его к арсеналу группы Core Werewolf.

В архиве находился исполняемый файл с длинным названием «Списки на уточнение вс представляемых к награждению гос награды.exe», выполнявший роль дроппера. После запуска он разворачивает содержимое во временной директории, параллельно отображая PDF-документ-приманку «Списки на уточнение вс представляемых к награждению гос награды.pdf» и инициируя выполнение CMD-скрипта, запускающего дальнейшую вредоносную цепочку.

Первым в цепочке исполняется crawl.cmd — он извлекает вспомогательные файлы из уже распакованного архива и передаёт управление скрипту kingdom.bat. Тот формирует файл настроек ultravnc.ini с жёстко заданным паролем, включённой функцией передачи файлов, возможностью подключения без запроса, а также разрешением на удалённое управление. Затем запускается mosque.bat, который завершает активные процессы UltraVNC, устанавливает соединение с C2-адресом stroikom-vl[.]ru и запускает клиент UltraVNC, маскируемый под исполняемый файл Sysgry.exe.

Подобные «наградные» файлы-приманки уже встречались в предыдущих атаках Core Werewolf, наряду с документами, содержащими координаты военных объектов и другими аналогичными материалами.

Дополнительный образец, связанный с этой группой, был выявлен специалистами F6 17 апреля 2025 года. На сервис VirusTotal был загружен исполняемый файл undoubtedly.exe, предположительно использовавшийся в атаках на российские военные структуры. После запуска дроппер извлекал PDF-документ «Отсканированные документы_785_Выписка по противнику_по_состоянию_на_04_14_к_докладу.pdf», содержащий военную информацию, а также скрипт conscience.cmd.

Далее запускались скрипты exception.bat и divine.bat, инициируя аналогичную последовательность действий. Проверялось соединение с C2-узлом ubzor[.]ru, после чего запускался всё тот же UltraVNC, открывающий злоумышленникам удалённый доступ к заражённому устройству.