«Докажите, что вы не робот» — и троян захватит ваш компьютер: атака на клиентов автосалонов

Уязвимость в цепочке поставок превратила автосайты в невольные плацдармы для кибератак.

Атака на цепочку поставок затронула более 100 автосалонов в США, подвергая их клиентов риску заражения вредоносным ПО. Злоумышленники воспользовались уязвимостью в стороннем видеосервисе, используемом дилерами, внедрив вредоносный код, который перенаправлял пользователей на поддельные страницы. На этих страницах ничего не подозревающие посетители подвергались атаке с целью установки удалённого трояна SectopRAT.

Первоначальный взлом не затронул сами сайты автосалонов, а произошёл через сторонний сервис потокового видео. Пользователи, заходившие на сайты автодилеров, автоматически загружали вредоносный JavaScript, который затем перенаправлял их на фишинговые страницы.

Исследователь безопасности Рэнди МакЭоин установил, что исходным источником атаки стал скомпрометированный скрипт, размещённый на сервере компании «idostream[.]com из Манчестера, Коннектикут. Вредоносный код находился в файле «les_video_srp.js», содержавшем зашифрованные команды для загрузки дополнительных элементов атаки.

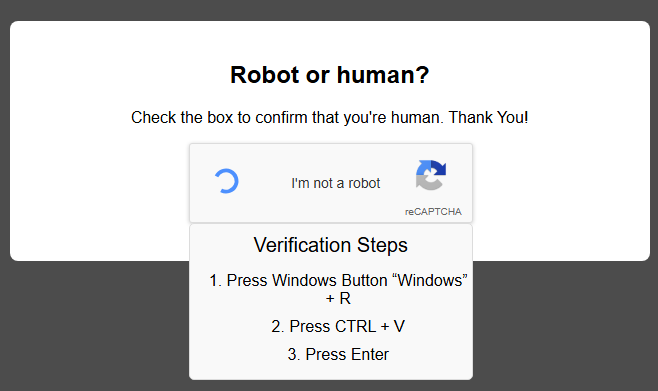

После активации вредоносный скрипт отображал поддельную страницу CAPTCHA, предлагая пользователю подтвердить, что он не робот. После клика по чекбоксу посетителей обманом заставляли выполнить действия, запускающие установку вредоносного ПО.

После выполнения PowerShell-кода на компьютер жертвы скачивался ZIP-архив (Lancaster.zip), содержащий троян SectopRAT. Это вредоносный инструмент, позволяющий злоумышленникам получать удалённый доступ к заражённым устройствам и похищать с них конфиденциальные данные.

Анализ показал, что угрозе был присвоен максимальный уровень опасности — 10 из 10. Владелец стороннего сервиса LES Automotive сообщил, что уязвимость была устранена, однако остаётся неизвестным, сколько пользователей подверглось атаке и насколько серьёзны последствия компрометации.

Злоумышленники всё чаще используют доверенные сервисы в качестве троянского коня для атаки на пользователей, превращая привычные инструменты в оружие. Компании должны не только защищать собственные системы, но и тщательно проверять безопасность сторонних решений, от которых зависят их клиенты.