66 уязвимостей и полмира под прицелом: что известно о Flax Typhoon

Кибератаки ботнета нацелены на маршрутизаторы и IoT-устройства известных производителей.

На прошлой неделе агентства альянса «Пять глаз», включающего США, Великобританию, Канаду, Австралию и Новую Зеландию, выпустили совместное предупреждение о кибератаках, связанных с Китайской Народной Республикой. В документе описаны действия кибергруппировки Flax Typhoon, которая использует уязвимости в маршрутизаторах и устройствах интернета вещей (IoT) для создания ботнета, направленного на атаки на критическую инфраструктуру.

Согласно отчёту, Flax Typhoon активно эксплуатирует 66 известных уязвимостей для взлома маршрутизаторов, IoT-устройств и других веб-приложений. Среди основных производителей, чьи продукты подвергаются атаке, выделяются:

- Apache (10 уязвимостей)

- Cisco (5 уязвимостей)

- Zyxel (3 уязвимости)

- QNAP (3 уязвимости)

- Fortinet (3 уязвимости)

- Draytek (3 уязвимости)

- WordPress (2 уязвимости)

- IBM (2 уязвимости)

- F5 (2 уязвимости)

Организациям, использующим оборудование этих компаний, рекомендуется немедленно проверить свои системы и устранить выявленные уязвимости.

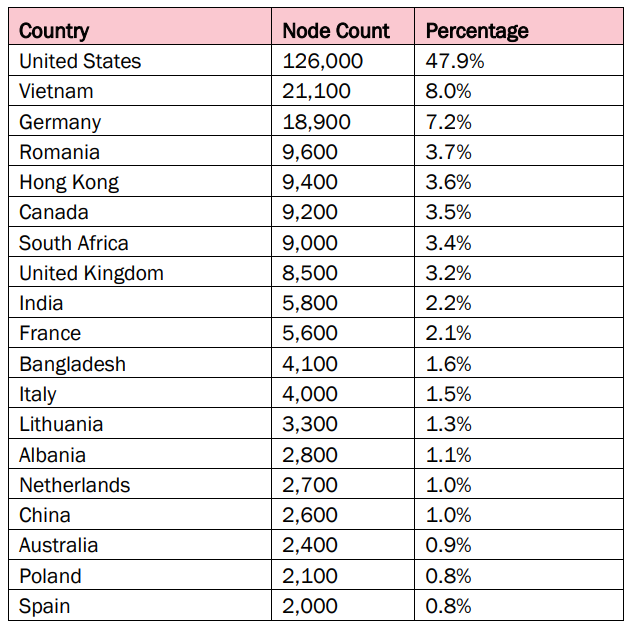

По данным анализа, 47,9% заражённых устройств находятся в США, что указывает на серьёзную угрозу для критической инфраструктуры страны. Другими значимыми целями атаки являются Вьетнам (8%), Германия (7,2%) и ряд других стран, включая Канаду, Великобританию и Индию.

На момент публикации предупреждения, 41 из 66 уязвимостей уже были включены в базу данных VulnCheck KEV. Примечательно, что только 27 из этих уязвимостей были включены в каталог известных эксплуатируемых уязвимостей (KEV) CISA. После выхода предупреждения VulnCheck обновила свой ресурс, добавив все 66 уязвимостей, и ожидается, что CISA также обновит свой каталог в ближайшее время.

Для защиты от атак ботнета Flax Typhoon и других подобных угроз, ФБР рекомендует следующие действия:

- Отключение неиспользуемых служб и портов для уменьшения поверхности атаки.

- Внедрение сегментации сети для ограничения распространения угрозы в случае компрометации.

- Мониторинг высокого объема сетевого трафика, который может указывать на активность ботнета.

- Своевременное применение патчей и обновлений для устранения известных уязвимостей.

- Замена паролей по умолчанию на сложные уникальные пароли для каждого устройства.

- Регулярное планирование перезагрузок устройств, что может помочь в удалении вредоносного ПО из оперативной памяти.

- Замена устаревшего оборудования, которое больше не поддерживается производителем.

Эксперты подчеркивают необходимость комплексного подхода к управлению уязвимостями. Важно учитывать не только наличие уязвимостей, но и доказательства их активной эксплуатации, контекст среды и дополнительные факторы риска. Использование актуальных разведданных об угрозах позволяет организациям принимать обоснованные решения по приоритизации уязвимостей и эффективному снижению рисков.