CVE-2024-38112: призрак Internet Explorer атакует Windows 11

Хакеры эксплуатировали критическую 0day-брешь на протяжении целого года.

Злоумышленники более года эксплуатировали уязвимость в Windows, позволяющую выполнять вредоносный код, прежде чем Microsoft устранила данную проблему. Уязвимость, известная под идентификатором CVE-2024-38112, присутствовала как в Windows 10, так и в Windows 11, и вынуждала устройства жертв открывать устаревший браузер Internet Explorer, выведенный из эксплуатации в 2022 году.

Исследователи из компании Check Point обнаружили, что вредоносный код, использующий эту уязвимость, активно распространялся с января 2023 года по май 2024 года. В свою очередь, Microsoft исправила её только в минувший вторник в рамках ежемесячного выпуска обновлений безопасности Patch Tuesday. Уязвимость была оценена по степени опасности на 7.0 из 10 и находилась в движке MSHTML Windows.

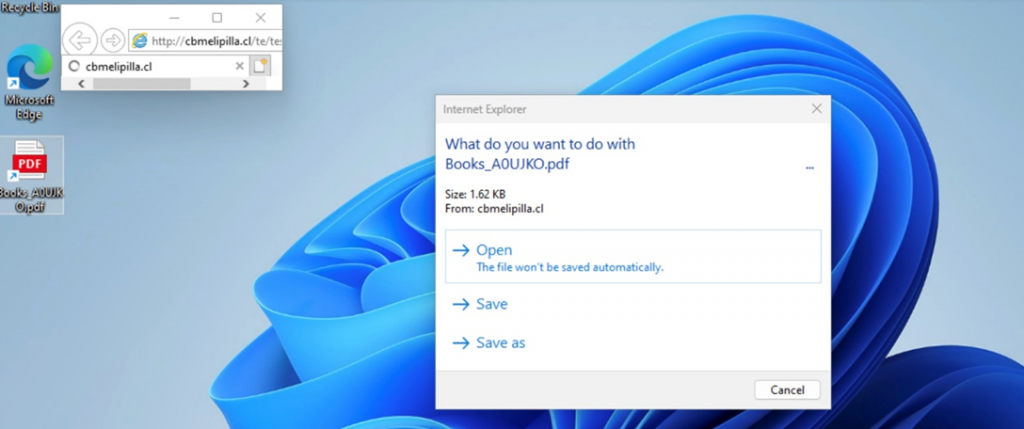

Атака использовала ранее неизвестные методы, чтобы обманом заставить пользователей Windows выполнять на своих устройствах вредоносный код. Один из обнаруженных примеров включал файл с именем «Books_A0UJKO.pdf.url», который выглядел как PDF, но на самом деле был ссылкой, открывающей указанное приложение.

Ссылка в файле запускала файл «msedge.exe», ответственный за открытие браузера Edge, однако использовала атрибуты «mhtml:» и «!x-usc:», что позволяло, по итогу, открыть не Edge, а Internet Explorer. При помощи этой хитрости злоумышленники могли свободно эксплуатировать неисправленные уязвимости IE для выполнения произвольного кода на устройстве жертвы.

После открытия такого файла пользователь сталкивался с диалоговым окном от Internet Explorer, предлагающим открыть файл, замаскированный под PDF.

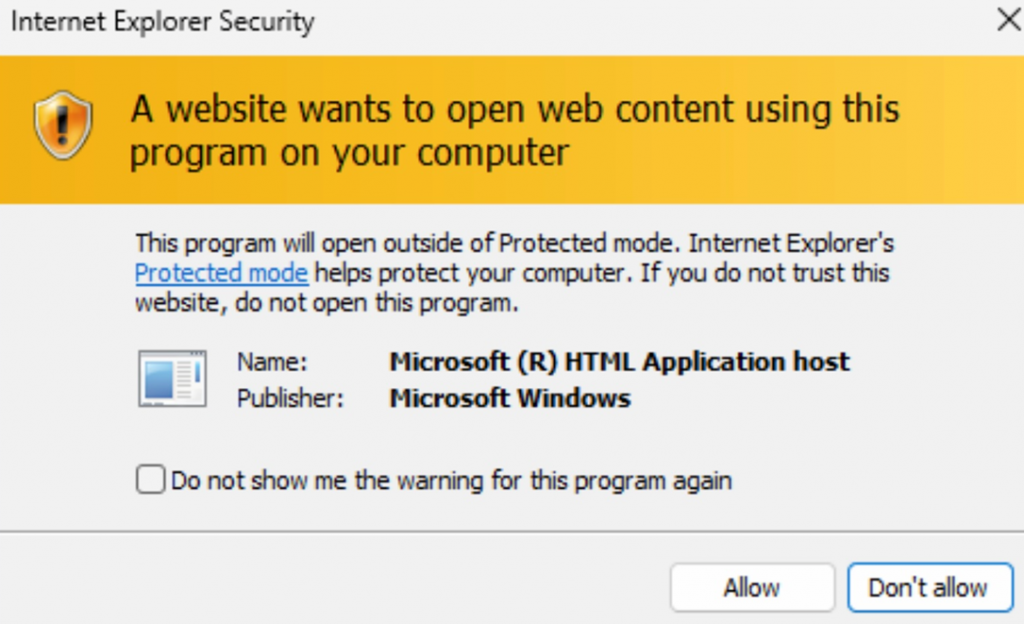

Если пользователь соглашался, Windows отображала второе диалоговое окно с предупреждением о загрузке содержимого. При нажатии «разрешить» Internet Explorer загружал файл с расширением «.hta», который и запускал вредоносный код.

Хайфэй Ли, исследователь из Check Point, объяснил, что первая техника атаки заключалась в использовании трюка «mhtml», чтобы вызвать Internet Explorer вместо более безопасных браузеров Chrome или Edge. Вторая техника заключалась в обмане пользователя, заставляя его думать, что он открывает PDF-файл, тогда как на самом деле выполнялся опасный HTA-файл.

Исследователи предоставили криптографические хэши для шести вредоносных URL-файлов, которые использовались в выявленной зловредной кампании. Пользователи Windows могут использовать эти хэши для проверки, чтобы определить, подвергались ли их устройства вышеописанной атаке.