Эксплоит за несколько часов: как работает элитная киберармия Китая

Деятельность шпионов APT40 стала причиной предупреждения ведущих ИБ-агентств.

Восемь ведущих агентств по кибербезопасности выпустили совместное предупреждение о деятельности китайской кибершпионской группы APT40, которая способна использовать уязвимости в ПО всего за несколько часов или дней после обнаружения.

APT40 (Bronze Mohawk, Gingham Typhoon, Kryptonite Panda, Leviathan, Red Ladon, TA423) ведет свою деятельность с 2013 года. Основные цели атак находятся в Азиатско-Тихоокеанском регионе. Считается, что группа хакеров базируется в Хайкоу и действует под эгидой Министерства госбезопасности Китая (MSS).

В июле 2021 года Великобритания приписала APT40 к китайскому правительству. Несколько членов группы были обвинены в многолетней кампании по краже коммерческих тайн, интеллектуальной собственности и ценной информации из различных секторов.

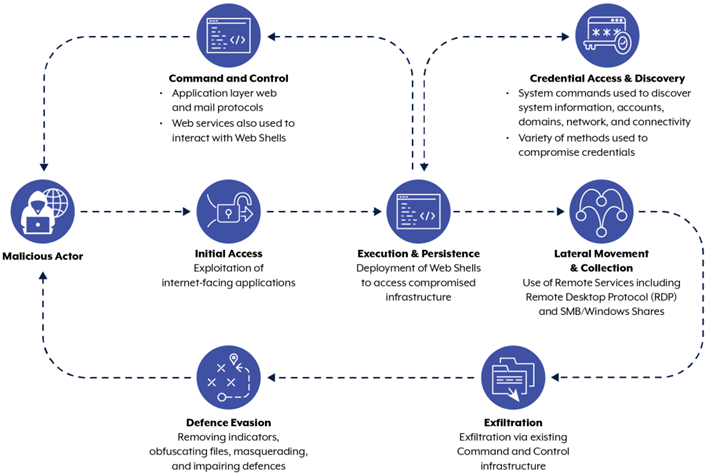

Схема тактик, техник и процедур (TTPs) группы APT40

APT40 активно отслеживает новые уязвимости в широко используемом программном обеспечении, таком как Log4j, Atlassian Confluence и Microsoft Exchange. Группа регулярно проводит разведку сетей различных стран, чтобы найти уязвимые устройства и быстро внедрить эксплойты.

Важной особенностью тактики группы является использование веб-шеллов для установления и поддержания доступа к среде жертвы, а также использование австралийских сайтов в качестве C2-сервера. Группа также включает в свою инфраструктуру устаревшие или не обновленные устройства, такие как роутеры для SOHO, чтобы перенаправлять вредоносный трафик и избегать обнаружения. Подобный стиль операции присущ и другим китайским группам, например, Volt Typhoon.

За последние несколько лет APT40 была связана с несколькими волнами атак. В их числе — использование фреймворка ScanBox для разведки и эксплуатация уязвимости в WinRAR (CVE-2023-38831, оценка CVSS: 7.8).

По данным Mandiant, деятельность APT40 – часть широкой тенденции Китая в кибершпионаже, нацеленная на повышение скрытности. Хакерские группы всё чаще используют устройства на краю сети (Edge of Network, Edge Computing), ORB-сети (Operational Relay Box) и методы LotL (Living off the Land), чтобы оставаться незамеченными.

Для уменьшения рисков, связанных с угрозами APT40, организациям рекомендуется:

- Поддерживать адекватные механизмы ведения журналов;

- Внедрять многофакторную аутентификацию (MFA);

- Реализовывать надежную систему управления исправлениями;

- Заменять устаревшее оборудование;

- Отключать неиспользуемые сервисы, порты и протоколы;

- Сегментировать сети для предотвращения доступа к конфиденциальным данным.

Указанные меры помогут организациям защититься от растущей угрозы со стороны APT40 и других подобных хакерских групп, предоставляя больше времени для выявления и нейтрализации потенциальных атак.