Изоляция в виртуализации: Microsoft презентовала VBS Enclave

Новая функция кардинально меняет подход к безопасности пользовательских данных.

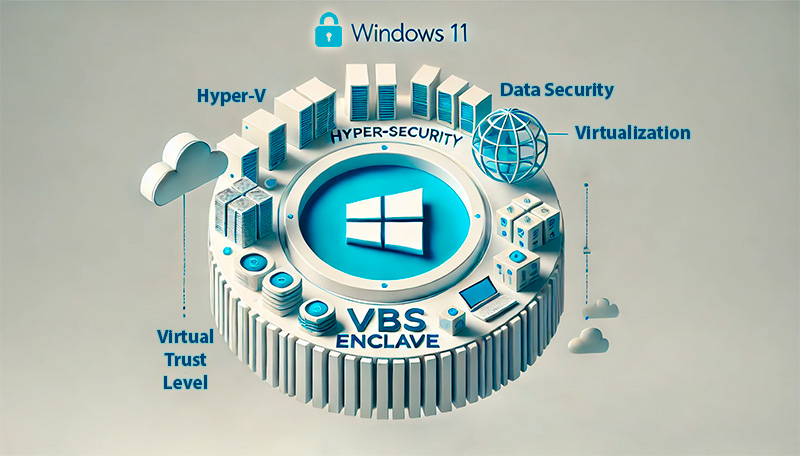

Первого июля Microsoft представила новую функцию безопасности в Windows 11 — VBS Enclave, которая будут защищать конфиденциальные данные с помощью виртуализации. Эта новация обещает революционные изменения в защите данных от хакеров.

Функция VBS (безопасность на основе виртуализации) ранее уже присутствовала в Windows. Активированная по умолчанию при установке Windows 11, она превращает операционную систему в виртуальную машину, работающую на гипервизоре Hyper-V. Это значительно улучшает защиту данных и их целостность, хотя и несколько снижает производительность.

Геймерам и обычным пользователям обычно рекомендуется отключать VBS и виртуализацию на базе Hyper-V для повышения производительности. Тем не менее, Microsoft настаивает на том, что VBS значительно улучшает безопасность в Windows 10 и 11.

Теперь же компания вводит VBS Enclave, которая предлагает совершенно новый способ создания приложений с приоритетом на защиту данных. VBS Enclave — это «программная среда доверенного выполнения внутри хост-приложения», — объясняет Microsoft.

Благодаря Hyper-V, VBS может создать среду с более высоким уровнем привилегий, чем операционная система, работающая в виртуальной машине. VBS Enclave позволяет разработчикам защищать определённые части своих приложений с помощью DLL-файлов, которые могут быть загружены любым стандартным программным обеспечением Windows.

Изолированная виртуальная среда, созданная VBS через гипервизор Hyper-V, известна как Virtual Trust Level 1 (VTL1). Microsoft описывает VTL1 как «корень доверия операционной системы». Традиционная среда Windows работает на более низком уровне привилегий (VTL0), в то время как VTL1 дополнительно разделяется на изолированный пользовательский режим и безопасное ядро.

В виртуализованной установке Windows многие функции безопасности работают на уровне VTL1, в то время как VBS Enclave может использоваться для изоляции отдельных частей приложения на этом уровне. Ничто, работающее на уровне VTL0, не должно иметь доступа к защищённой Enclave в VTL1, что позволяет разработчикам более надёжно защищать пароли, данные шифрования и операции расшифровки в изолированной, безопасной от хакеров среде.

Для создания и использования программного обеспечения, работающего с VBS Enclave, требуются определённые устройства, включая виртуализированную установку Windows с включенной функцией VBS/HVCI. Также требуется Windows 11 или Windows Server 2019. Разработчикам необходимо использовать Visual Studio 2022 версии 17.9 или новее и подписывать свой код VBS «сертификатом Enclave», предоставленным Microsoft.

Хотя VBS Enclave предлагает значительно улучшенную безопасность, она имеет ограниченный доступ к API Windows. Microsoft специально решила предоставить ограниченный набор функций, чтобы минимизировать поверхность атаки для киберпреступников, что должно облегчить поддержание целостности VTL1. Разработчики не должны доверять хост-программе при проектировании приложений с поддержкой VBS Enclave, так как потенциально опасные DLL-файлы могут быть загружены любым приложением, а не только доверенным хостом.

Технология VBS Enclave представляет собой значительный шаг вперёд в области защиты данных. Создавая изолированную среду для работы с конфиденциальной информацией, она предоставляет разработчикам новые возможности для повышения безопасности приложений. Хотя внедрение этой технологии потребует определённых усилий, в долгосрочной перспективе она может существенно укрепить защиту цифровых данных пользователей от современных киберугроз.