Заметки с подвохом: Notezilla оказалась троянской ловушкой для Windows

Если хотите что-то записать, сначала разберитесь с вирусами.

18 июня компания Rapid7 начала расследование подозрительной активности у одного из своих клиентов. Выяснилось, что источником проблемы стала установка программы Notezilla для создания заметок на рабочем столе.

Инсталляторы для Notezilla, а также для программ RecentX и Copywhiz, распространяемых индийской компанией Conceptworld через официальный сайт conceptworld[.]com, были заражены вредоносным ПО, способным скачивать и выполнять дополнительные файлы.

24 июня 2024 года Rapid7 связалась с Conceptworld и сообщила о проблеме. Conceptworld оперативно устранила угрозу и уже через 12 часов заменила вредоносные инсталляторы на подлинные, подписанные копии.

Conceptworld предлагает три программных продукта:

- Notezilla для создания заметок на рабочем столе Windows;

- RecentX для хранения недавно использованных файлов и данных буфера обмена;

- Copywhiz для улучшения операций резервного копирования файлов.

На официальном сайте компании доступна бесплатная пробная версия каждой из этих программ. Во время анализа выяснилось, что официальные установочные файлы содержали вредоносное ПО, исполнявшееся вместе с легитимным установщиком. Файлы не были подписаны и не соответствовали заявленным размерам из-за наличия вредоносного ПО и его зависимостей.

Обнаруженное ПО похищало данные браузеров и криптовалютных кошельков, перехватывало содержимое буфера обмена и регистрировало нажатия клавиш, а также скачивало и выполняло дополнительные файлы. После заражения системы вредоносное ПО сохраняло свое присутствие с помощью запланированного задания, которое запускало основной вредоносный код каждые 3 часа.

По данным VirusTotal, вредоносные копии инсталляторов существовали с начала июня. Однако сам вредоносный код принадлежит семейству вредоносного ПО, распространение которого началось как минимум с января 2024 года. Внутри компании Rapid7 это семейство называют dllFake из-за схемы именования нескольких вредоносных компонентов.

Анализ вредоносного кода показал, что троянские инсталляторы для 32-битной и 64-битной версий Notezilla, Copywhiz и RecentX распространялись с официального сайта conceptworld[.]com. Любой пользователь, который искал это ПО через популярные поисковые системы, с большой вероятностью попадал на официальный сайт и скачивал зараженное ПО.

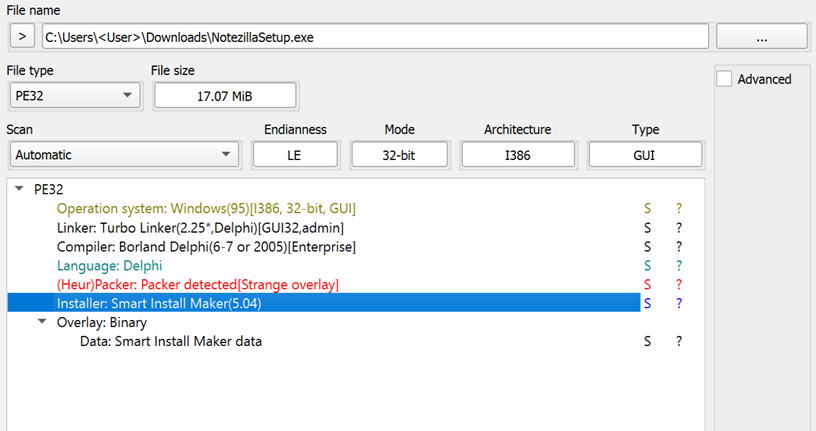

Инсталлятор NotezillaSetup.exe на момент расследования был упакован с использованием программы Smart Install Maker. Rapid7 удалось распаковать и извлечь большую часть содержимого установочного пакета, включая встроенные файлы и конфигурационную информацию. В результате манипуляций установщика с файлами пользователь видит только окно установки легитимного ПО, не подозревая о происходящей в фоновом режиме вредоносной активности.

Свойства NotezillaSetup.exe

Rapid7 рекомендует проверять целостность загружаемых файлов программного обеспечения. Необходимо удостовериться, что хэш-суммы и свойства загруженных файлов совпадают с предоставленными официальным распространителем и/или содержат действительную подпись.

Если за последний месяц на системе был выполнен установщик Notezilla, RecentX или Copywhiz, Rapid7 рекомендует проверить индикаторы компрометации, описанные в блоге компании. Основными индикаторами заражения являются скрытая задача Check dllHourly32 и постоянное выполнение cmd.exe, которая устанавливает исходящие сетевые соединения через curl.exe. В случае обнаружения признаков компрометации, рекомендуется переустановить систему из «чистого» образа для устранения всех изменений, внесенных вредоносным ПО.