Волна кибератак на ThinkPHP: Dama – новая проблема разработчиков

Как старые уязвимости используются для установки новой веб-оболочки.

Специалисты Akamai сообщают о росте кибератак на уязвимые экземпляры китайского PHP-фреймворка ThinkPHP с целью установки веб-оболочки Dama.

Dama позволяет хакерам продолжать эксплуатацию взломанных систем, превращая их в часть инфраструктуры для избежания обнаружения. Первые признаки активности были зафиксированы в октябре 2023 года. По данным Akamai, масштабы атак значительно возросли в последнее время.

Злоумышленники используют две старых уязвимости в ThinkPHP:

- CVE-2018-20062 (оценка CVSS: 9.8) связана с NoneCMS 1.3 и позволяет удалённому атакующему выполнять произвольный PHP-код. Устранена в декабре 2018 года.

- CVE-2019-9082 (оценка CVSS: 8.8) затрагивает версии ThinkPHP 3.2.4 и старше, используемые в Open Source BMS 1.1.1, и позволяет удаленно выполнять код (RCE). Устранена в феврале 2019 года.

Злоумышленники используют уязвимости для выполнения удалённого кода, воздействуя на CMS-системы. Хакеры загружают файл «public.txt», замаскированный под веб-оболочку Dama и сохраняемый как «roeter.php». Файл загружается со взломанных серверов в Гонконге, предоставляя киберпреступникам удалённый контроль после аутентификации с паролем «admin». Akamai сообщает, что серверы, распространяющие этот файл, также заражены Dama, превращая их в узлы инфраструктуры злоумышленников.

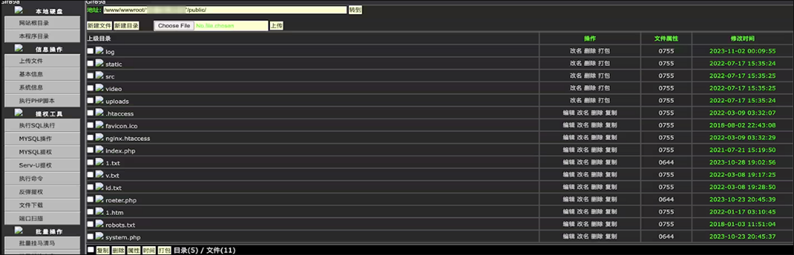

Dama обладает широкими возможностями, которые позволяют:

- управлять файловой системой на взломанном сервере;

- загружать файлы;

- собирать системные данные.

- сканировать сетевые порты;

- получать доступ к базам данных;

- обходить отключённые функции PHP для выполнения команд оболочки.

Несмотря на все способности, у Dama отсутствует интерфейс командной строки, что ограничивает «практичность» веб-оболочки.

Интерфейс Dama

Эксплуатация старых уязвимостей подчеркивает необходимость эффективного управления уязвимостями. Злоумышленники используют давно исправленные уязвимости, поэтому своевременное обновление ПО критически важно. Организациям рекомендуется перейти на последнюю версию ThinkPHP — 8.0, которая защищена от известных уязвимостей. Akamai отмечает, что масштабы кампании широки и затрагивают системы, не использующие ThinkPHP, что указывает на оппортунистические мотивы злоумышленников.

Отметим, что CVE-2018-20062 уже использовалась в атаках на ThinkPHP в 2019 году, когда были обнаружены эксплоиты, позволяющие внедрять различное вредоносного ПО – от троянов для ПК на базе Windows и IoT-устройств до криптомайнеров.