Пиратский Microsoft Office: что скрывается за привлекательным интерфейсом

Как MS Office доставляет коктейль из вирусов на компьютер.

Киберпреступники распространяют набор вредоносного ПО через взломанные версии Microsoft Office, которые продвигаются на торрент-сайтах. Вредоносные программы включают трояны, майнеры криптовалют, загрузчики вредоносных программ, прокси-инструменты и программы, нарушающие работу антивирусов.

Команда ASEC выявила кампанию и предупредила о рисках загрузки пиратского ПО. Исследователи обнаружили, что злоумышленники используют несколько приманок, включая Microsoft Office, Windows и популярный в Корее текстовый редактор Hangul Word Processor.

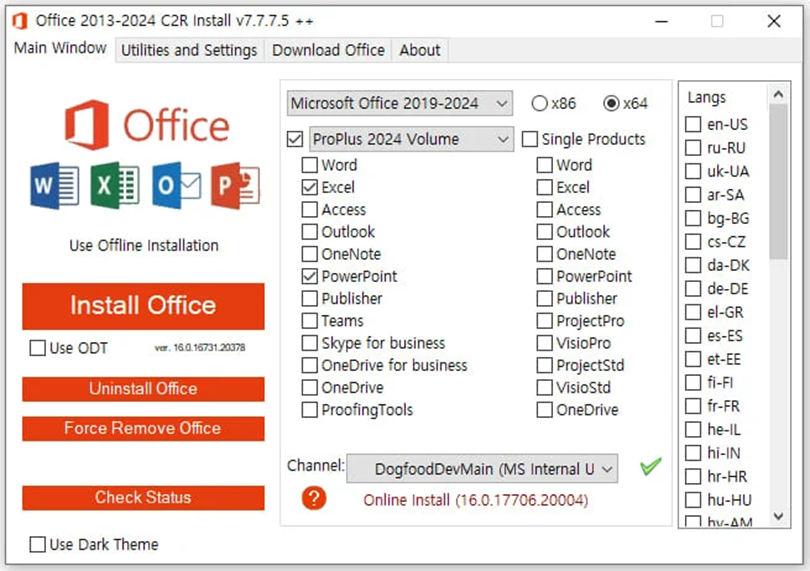

Взломанный установщик Microsoft Office имеет продуманный интерфейс, позволяющий пользователям выбирать версию, язык и разрядность (32 или 64 бит).

Интерфейс установщика

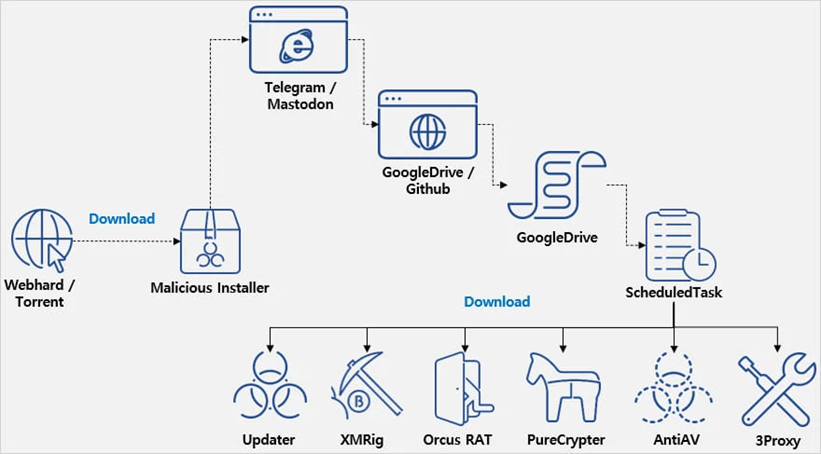

Однако в фоновом режиме установщик запускает обфусцированное вредоносное ПО на основе .NET, которое связывается с каналом Telegram или Mastodon, чтобы получить действительный URL для загрузки дополнительных компонентов. URL указывают на Google Drive или GitHub — легитимные сервисы, которые редко вызывают предупреждения антивирусов.

Полезные нагрузки base64, размещенные на Google Drive и GitHub, содержат команды PowerShell, которые вводят в систему различные штаммы вредоносного ПО, распакованные с помощью 7Zip. Один из компонентов, названный «Updater», регистрирует задачи в планировщике задач Windows, чтобы гарантировать их сохранение между перезагрузками системы.

В конечном итоге в систему доставляются следующие программы:

- Orcus RAT: обеспечивает комплексное удаленное управление, включая регистрацию нажатий клавиш (кейлоггер), доступ к веб-камере, захват экрана и манипулирование системой для кражи данных;

- XMRig: майнер криптовалюты, использующий системные ресурсы для добычи Monero. Останавливает майнинг во время интенсивного использования ресурсов, например, когда жертва играет, чтобы избежать обнаружения;

- 3Proxy: преобразует зараженные системы в прокси-серверы, позволяя злоумышленникам маршрутизировать вредоносный трафик;

- PureCrypter: загружает и выполняет дополнительные вредоносные файлы из внешних источников, гарантируя, что система останется зараженной новейшими угрозами;

- AntiAV: нарушает работу и отключает ПО безопасности, делая систему уязвимой для других компонентов.

Цепочка заражения

Пользователи должны быть осторожны при установке файлов, загруженных из сомнительных источников, и избегать использования пиратского программного обеспечения. Подобные кампании также часто используются для распространения программ-вымогателей, таких как STOP, которая является одной из самых активных операций по вымогательству, нацеленной на потребителей.