Хаос в банках Бразилии: AllaSenha превращает ваш компьютер в инструмент для кражи денег

Детали атаки и методы работы нового банковского трояна.

Бразильские банковские учреждения стали объектом новой кампании по распространению специального варианта трояна удаленного доступа AllaKore для Windows под названием AllaSenha. RAT-троян нацелен на кражу учетных данных, необходимых для доступа к банковским счетам, и использует облачную платформу Azure в качестве C2-инфраструктуры.

ИБ-компания HarfangLab в своем техническом анализе подробно описала кампанию. Атака охватывает такие банки, как Banco do Brasil, Bradesco, Banco Safra, Caixa Econômica Federal, Itaú Unibanco, Sicoob и Sicredi. Предполагается, что злоумышленники используют фишинговые сообщения с вредоносными ссылками для первоначального доступа.

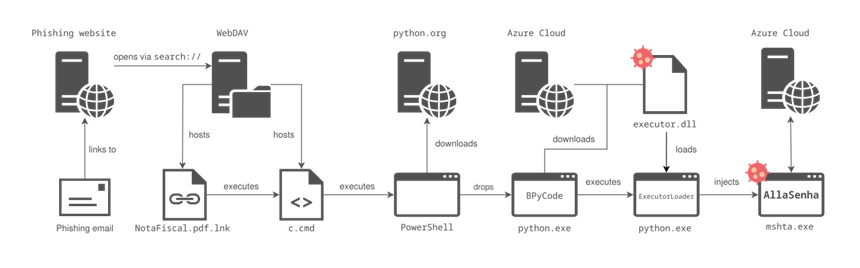

В общем плане, цепочка заражения выглядит так:

- Атака начинается с запуска LNK-ярлыка Windows, замаскированного под PDF-документ, размещенного на сервере WebDAV;

- Ярлык открывает командную оболочку Windows, отображает подставной PDF-документ и загружает BAT-файл «c.cmd»;

- BAT-файл запускает PowerShell команду, которая скачивает бинарный файл Python с официального сайта (python.org) и выполняет скрипт BPyCode;

- Скрипт BPyCode загружает и запускает динамическую библиотеку (executor.dll);

- Библиотека выполняется в памяти и внедряет троян AllaSenha в легитимный процесс «mshta.exe».

Стоит отметить, что DLL-библиотека извлекается из одного из доменных имен, созданных с помощью алгоритма генерации домена (DGA). Сгенерированные имена хостов соответствуют тем, которые связаны со службой Microsoft Azure Functions, бессерверной инфраструктурой, которая в данном случае позволяет операторам легко развертывать и управлять промежуточной инфраструктурой.

Цепочка заражения AllaSenha

Помимо кражи учетных данных для онлайн-банкинга из веб-браузеров, AllaSenha может отображать наложенные окна для захвата кодов двухфакторной аутентификации (2FA) и даже обманом заставить жертву отсканировать QR-код для одобрения мошеннической транзакции, инициированной злоумышленниками.

HarfangLab также сообщила, что все образцы AllaSenha используют Access_PC_Client_dll.dll в качестве исходного имени файла. Такое имя можно найти в проекте KL Gorki — банковском вредоносном ПО, которое, по-видимому, сочетает компоненты AllaKore и ServerSocket.

Дополнительный анализ исходного кода, связанного с начальным LNK-файлом и образцами AllaSenha, показал, что к разработке вредоносного ПО может быть причастен португалоязычный пользователь под ником bert1m. Однако пока нет доказательств, что именно он управляет инструментами.

Киберпреступники, действующие в Латинской Америке, часто оказываются особенно продуктивными в создании подобных угроз. Хотя их мишенями в основном становятся жители Латинской Америки, злоумышленники нередко компрометируют компьютеры, принадлежащие компаниям по всему миру, но управляемые сотрудниками или дочерними предприятиями в Бразилии.