Виртуализация – ключ к системе: как взламывают компании через VMware

Из-за ошибки одного администратора может пострадать вся корпоративная сеть.

Израильская ИБ-компания Sygnia отмечает, что платформы виртуализации, такие как VMware ESXi часто страдают от неправильных настроек и уязвимостей, что делает их привлекательными целями для хакеров.

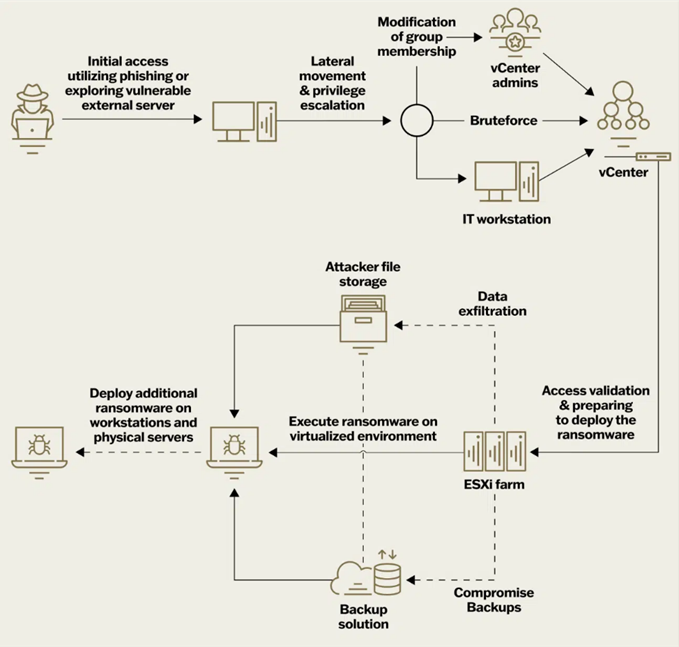

В ходе расследований, связанных с различными семействами программ-вымогателей, такими как LockBit, HelloKitty, BlackMatter и другие, Sygnia обнаружила, что атаки на среды виртуализации следуют установленному порядку действий:

- Получение первоначального доступа: атакующие используют фишинговые атаки, загрузку вредоносных файлов и эксплуатацию известных уязвимостей в системах, доступных из интернета.

- Повышение привилегий: Злоумышленники получают доступ к учетным данным для хостов ESXi или vCenter разными методами, включая брутфорс-атаки.

- Проверка доступа: Киберпреступники проверяют доступ к инфраструктуре виртуализации и внедряют вымогательское ПО.

- Удаление или шифрование резервных копий: Чтобы усложнить процесс восстановления, резервные копии либо удаляются, либо шифруются, иногда изменяются пароли.

- Экфильтрация данных: Данные отправляются на внешние ресурсы, такие как Mega.io, Dropbox, или собственные хостинг-сервисы злоумышленников.

- Запуск вымогателя: Начинается шифрование папки «/vmfs/volumes» в файловой системе ESXi.

- Распространение вымогателя: Вымогательское ПО распространяется на «невиртуализированные» серверы и рабочие станции, чтобы расширить зону атаки.

Цепочка атаки

Как защититься

Для минимизации рисков организации рекомендуется обеспечить надлежащие мониторинг и логирование, создать надежные механизмы резервного копирования, внедрить строгие меры аутентификации, укрепить инфраструктуру и ограничить сетевую активность для предотвращения перемещений внутри сети.