Кофейная ловушка: уязвимость домена Nespresso привела к всплеску фишинговых атак

Как известный бренд неожиданно для себя стал участником мошеннической схемы?

Исследователи кибербезопасности из компании Perception Point недавно обнаружили уязвимость на сайте производителя кофемашин и капсул Nespresso, которую активно используют мошенники для перенаправления пользователей на вредоносные сайты.

Уязвимость, связанная с открытым перенаправлением (Open Redirect), позволяет атакующим переадресовать пользователя на вредоносный сайт или даже внедрять злонамеренный контент прямо в легитимный веб-сайт.

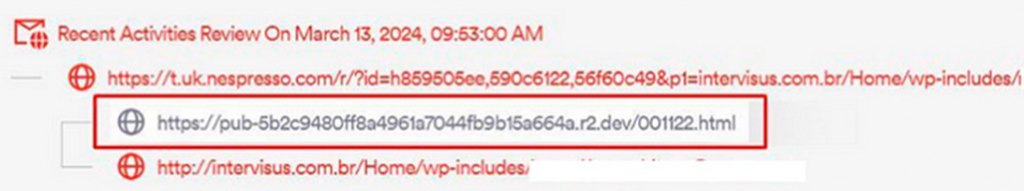

Атакующие способны манипулировать значением URL, создавая ссылки, казалось бы, исходящие от Nespresso, но ведущие на вредоносные ресурсы. Одна из таких ссылок начинается с «t.uk.nespresso.com/r/?id[...]», однако в итоге перенаправляет на сайт злоумышленников.

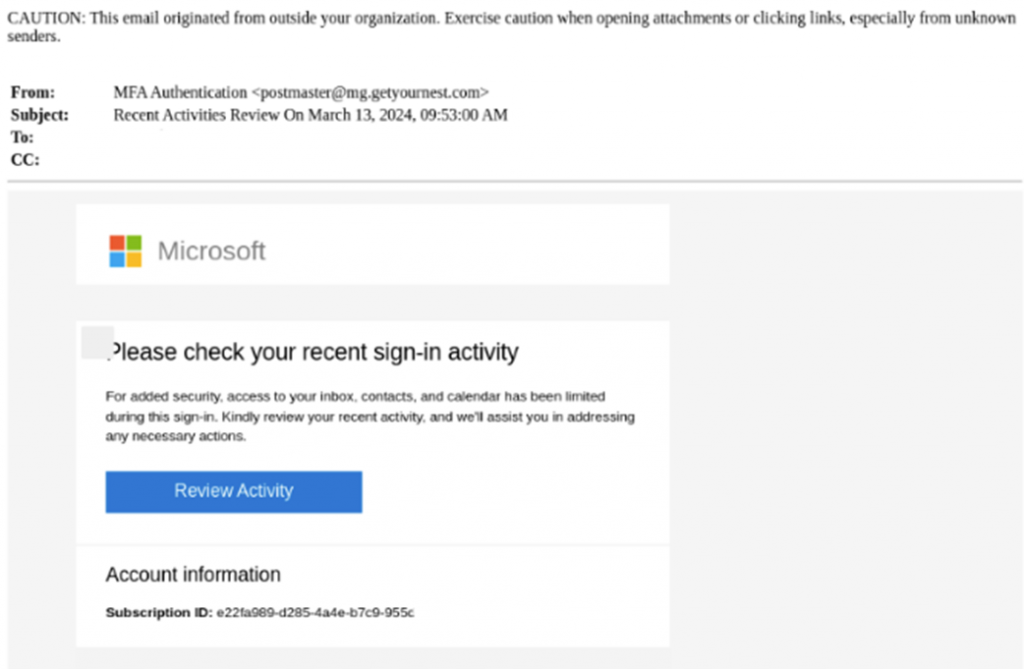

Как уже было упомянуто выше, данная уязвимость активно эксплуатируется. Атака начинается с электронного письма, которое маскируется под запрос многофакторной аутентификации от Microsoft, хотя отправитель не имеет к нему никакого отношения. Сообщение создано таким образом, чтобы казаться пересланным несколько раз, и внешне выглядит, как будто исходит от Microsoft.

Содержание письма призывает получателя проверить активность своего последнего входа в систему. При нажатии на ссылку в браузере открывается поддельная страница входа Microsoft, целью которой является кража учётных данных.

Исследователи подчёркивают, что использование легитимного доверенного домена Nespresso позволяет обходить почтовые спам-фильтры и прочие защитные меры, так как некоторые системы безопасности проверяют только начальную ссылку, не анализируя встроенные или скрытые ссылки.

Perception Point заметили множество атак с использованием домена Nespresso, исходящие от различных отправителей. Помимо писем о подозрительной активности, направленных якобы Microsoft, исследователи также фиксировали похожие письма, имитирующие Bank of America.

На 18 апреля, то есть на момент публикации исследователями своей статьи, уязвимость всё ещё оставалась незакрытой. Средства массовой информации ожидают ответа от пресс-службы Nespresso.

На самом деле, такой тип атак с использованием доменов, обладающих высокой репутацией, — довольно частое явление. Так, в январе мы писали, что жертвой атак с перенаправлениями стала компания BMW. Эксплуатация недостатка её сайта привела к длительному целевому фишингу и активному распространению вредоносного ПО.

Пользователям следует остерегаться нажатия на подозрительные ссылки в почте, даже если отправитель кажется легитимным. У атакующих уже давно есть способы подделать как отправителя, так и сами ссылки внутри письма, коим и является вышеописанный недостаток с открытым перенаправлением.