Скрытая кража в SharePoint: как хакеры обходят журналы аудита

Бездействие администраторов приводит к потере конфиденциальных данных.

Компания Varonis обнаружила 2 способа, с помощью которых можно обходить журналы аудита или создавать менее значимые записи при скачивании файлов из SharePoint.

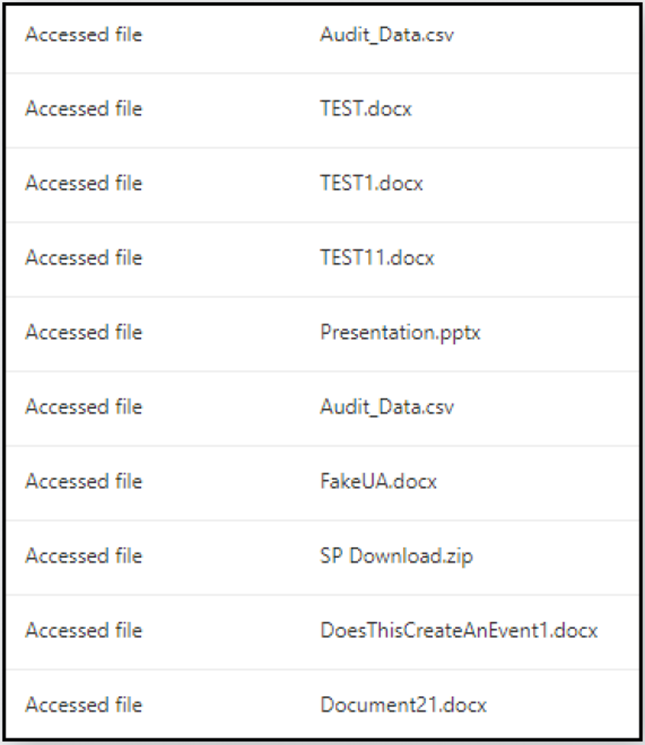

- Первый способ использует функцию SharePoint «Открыть в приложении», позволяющую открывать документы в Word вместо веб-браузера. Такое действие генерирует в журналах аудита вместо «Файл скачан» событие «Доступ», которое администратор может проигнорировать. Особенно опасно то, что URL-адрес, получаемый при таком способе доступа к файлу, не имеет срока действия, что позволяет скачивать файлы без ограничений.

События множественного доступа, созданные в результате серии эксфильтраций файлов

- Второй метод заключается в подмене строки User-Agent при запросе доступа к файлу, что заставляет загрузки файлов через браузер или Microsoft Graph API выглядеть как события синхронизации данных (Microsoft SkyDriveSync), уменьшая подозрения со стороны служб безопасности.

Varonis сообщила об уязвимостях Microsoft в ноябре 2023 года, и компания добавила их в список проблем для будущего устранения, хотя они были отмечены как «не требующие немедленного исправления».

Varonis рекомендует следить за высоким уровнем активности доступа за короткий промежуток времени и появлением новых устройств из необычных мест, что может указывать на несанкционированное извлечение данных. Также рекомендуется тщательно проверять события синхронизации на аномалии в частоте и объемах данных.

Microsoft подтвердила, что SharePoint работает надлежащим образом, сообщая о доступе к файлам через журнал аудита. Компания рекомендует использовать события FileAccessed, FileDownloaded, FileSyncDownloadedFull и FileSyncDownloadedPartial для мониторинга доступа к файлам.