24 ошибки нулевого дня: как белые хакеры взломали Tesla и сорвали джекпот в первый день Pwn2Own

Знаменитый хакерский конкурс стартовал в Токио, астрологи объявили неделю поиска уязвимостей.

Исследователи безопасности взломали модем автомобиля Tesla и получили суммарную награду в размере 722 500 долларов в первый же день состязания Pwn2Own Automotive 2024, который сейчас проходит в Токио. Сегодня белыми хакерами было обнаружено, ни много ни мало, 24 уязвимости нулевого дня (zero-day).

Команда Synacktiv заработала $100 000, успешно объединив 3 уязвимости нулевого дня для получения root-доступа к модему автомобиля Tesla. Это позволило белым хакерам получить полный контроль над устройством и продемонстрировать возможность компрометации системы.

Кроме того, Synacktiv использовала две уникальные цепочки из двух уязвимостей для взлома зарядной станции Ubiquiti Connect EV и зарядки JuiceBox 40 Smart EV, заработав дополнительные $120 000. Эти атаки также продемонстрировали серьёзные проблемы безопасности в популярных моделях зарядных устройств для электромобилей.

Ещё одна цепочка эксплойтов, нацеленная на зарядку ChargePoint Home Flex EV, уже была известна, но всё равно принесла команде $16 000 наличными. В общей сложности в первый день конкурса хакеры из Synacktiv заполучили $295 000 призовых.

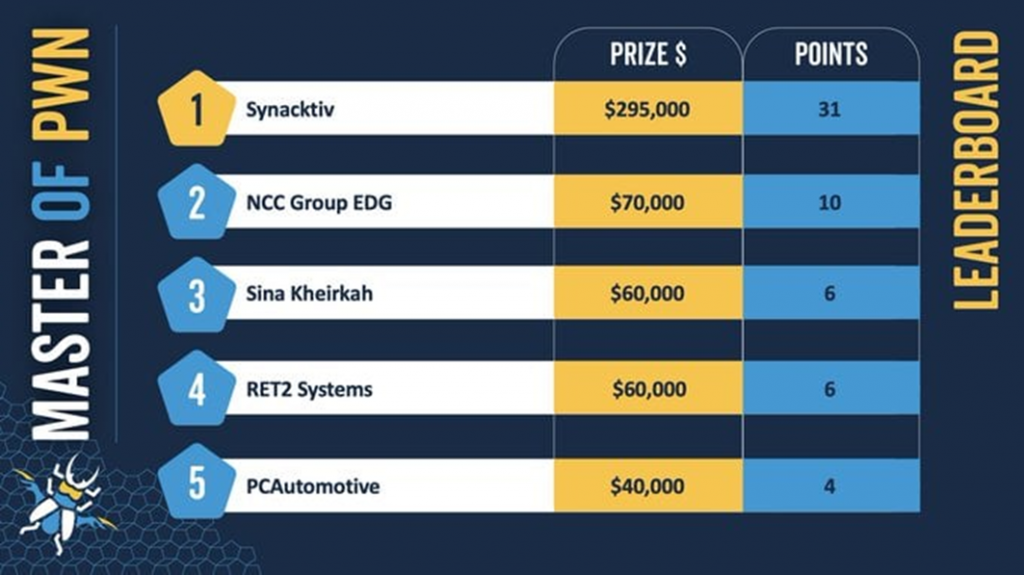

Турнирная таблица за первый день Pwn2Own Automotive 2024

Исследователи безопасности также успешно взломали несколько полностью обновлённых зарядных станций для электромобилей и систем мультимедиа от других производителей. Так, команда NCC Group EDG заняла второе место в турнирной таблице, получив $70 000 за использование уязвимостей нулевого дня для взлома мультимедийной системы Pioneer DMH-WT7600NEX и зарядки Phoenix Contact CHARX SEC-3100 EV.

Результаты первого дня Pwn2Own демонстрируют, что даже современное программное обеспечение и оборудование в сфере электромобилей содержит серьёзные уязвимости, которые могут быть использованы злоумышленниками для атак. Тем не менее, в своевременном обнаружении таких уязвимостей нет ничего невозможного, нужно лишь собрать в одном месте десятки хакеров и поставить конкретную задачу.

После демонстрации эксплойтов в рамках конкурса Pwn2Own у производителей есть 90 дней на разработку и выпуск исправлений безопасности, прежде чем детали выявленных уязвимостей будут публично раскрыты в рамках Zero Day Initiative (ZDI) компании Trend Micro.

Такой подход даёт производителям достаточно времени, чтобы устранить уязвимости в своих продуктах, прежде чем этой информацией воспользуются злоумышленники, но держит их в достаточном тонусе, чтобы не растягивать выпуск исправлений на долгий срок.

Pwn2Own Automotive 2024 проходит на этой неделе в Токио в рамках конференции Automotive World. В ходе соревнования исследователи кибербезопасности будут атаковать различные автомобильные технологии, включая мультимедийные системы, операционные системы автомобилей, зарядные станции и т.д.

Главный приз — $200 000 и автомобиль Tesla Model 3 — будет присуждён за демонстрацию уязвимостей нулевого дня в системах VCSEC, шлюза или автопилота.

В прошлом году, во время конкурса Pwn2Own Vancouver 2023, исследователи кибербезопасности суммарно заработали $1 035 000 и автомобиль Tesla Model 3 после демонстрации 27 уязвимостей нулевого дня и нескольких дополнительных цепочек атак.