Мошенники развели подписчиков Hyundai и Netgear на $100 000

Потеряют ли доверие компании после рекламы и причем тут игра Overworld?

Неизвестные киберпреступники взломали официальные аккаунты Netgear и Hyundai MEA в X, насчитывающих более 160 000 подписчиков. Целью атаки было распространение мошеннических схем, направленных на заражение жертв вредоносным ПО, которое предназначено для кражи криптовалютных кошельков.

Hyundai уже удалось вернуть контроль над своим аккаунтом и очистить ленту от всех ссылок, ведущих на вредоносные сайты. Однако Netgear до сих пор не смогла восстановить доступ к своему аккаунту, и некоторые твиты злоумышленников все еще доступны в X.

Атакующие переименовали аккаунт Hyundai MEA (Middle East & Africa), чтобы выдать его за аккаунт NFT-игры Overworld – кроссплатформенной многопользовательской RPG, поддерживаемой Binance Labs, венчурным фондом и инкубатором криптобиржи Binance.

Overworld, часто становясь объектом подобных мошеннических схем, регулярно предупреждает своих подписчиков в X о том, чтобы они были осторожны и избегали контактов с мошенниками, которые выдают себя за аккаунт Overworld.

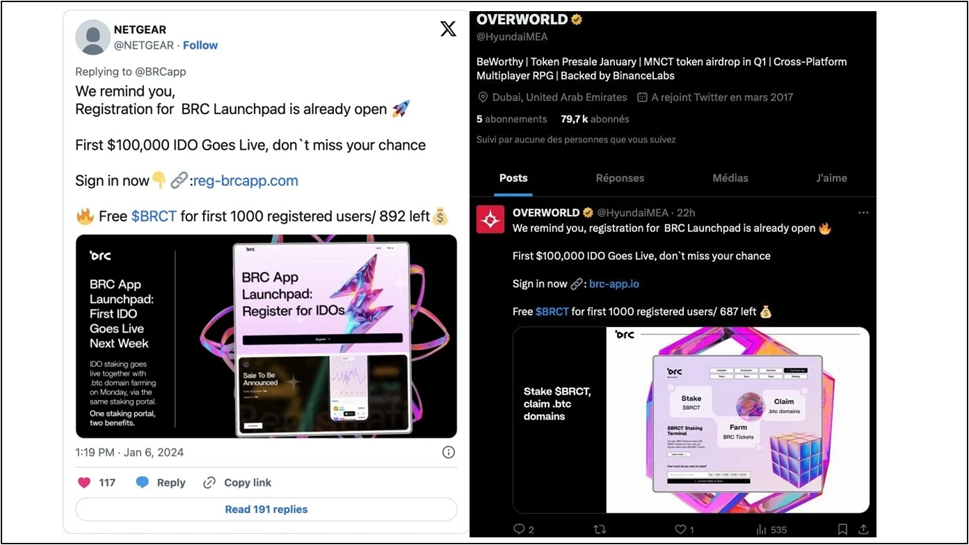

Аккаунт Netgear был взломан как минимум с 6 января и использовался исключительно для рекламы вредоносного сайта BRC App, заманивая подписчиков обещаниями $100 000 первым 1 000 зарегистрированным пользователям. Однако любой, кто подключил свой кошелек к сайту, рискует потерять свои активы и NFT из-за действий злоумышленников.

Твиты на взломанных аккаунтов Hyundai MEA (слева) и Netgear (справа)

Представители Netgear и Hyundai не предоставили комментариев по ситуации.

Недавно аккаунт американской ИБ-компании Mandiant (дочерняя структура Google) был взломан для проведения криптовалютного мошенничества. Злоумышленник переименовал аккаунт и распространял ложную информацию о бесплатной раздаче криптовалюты от имени криптокошелька Phantom.