27 вредоносных пакетов PyPI похищают данные и криптовалюту ИТ-экспертов

Под прикрытием легитимного ПО PyPI-пакеты проникают глубоко внутрь системы жертвы.

В репозитории Python Package Index (PyPI) были обнаружены поддельные пакеты, распространяющие вредоносное ПО. Пакеты, маскирующиеся под популярные библиотеки Python, привлекли тысячи загрузок по всему миру, в том числе в США и Китае.

Отчет компании Checkmarx выявил, что злоумышленники использовали стеганографию для скрытия вредоносного кода в обычных файлах изображений. Такой способ увеличивает скрытность атаки и затрудняет обнаружение вредоносных программ. Несколько из обнаруженных 27-ми пакетов – pyefflorer, pyminor, pyowler, pystallerer, pystob и pywool.

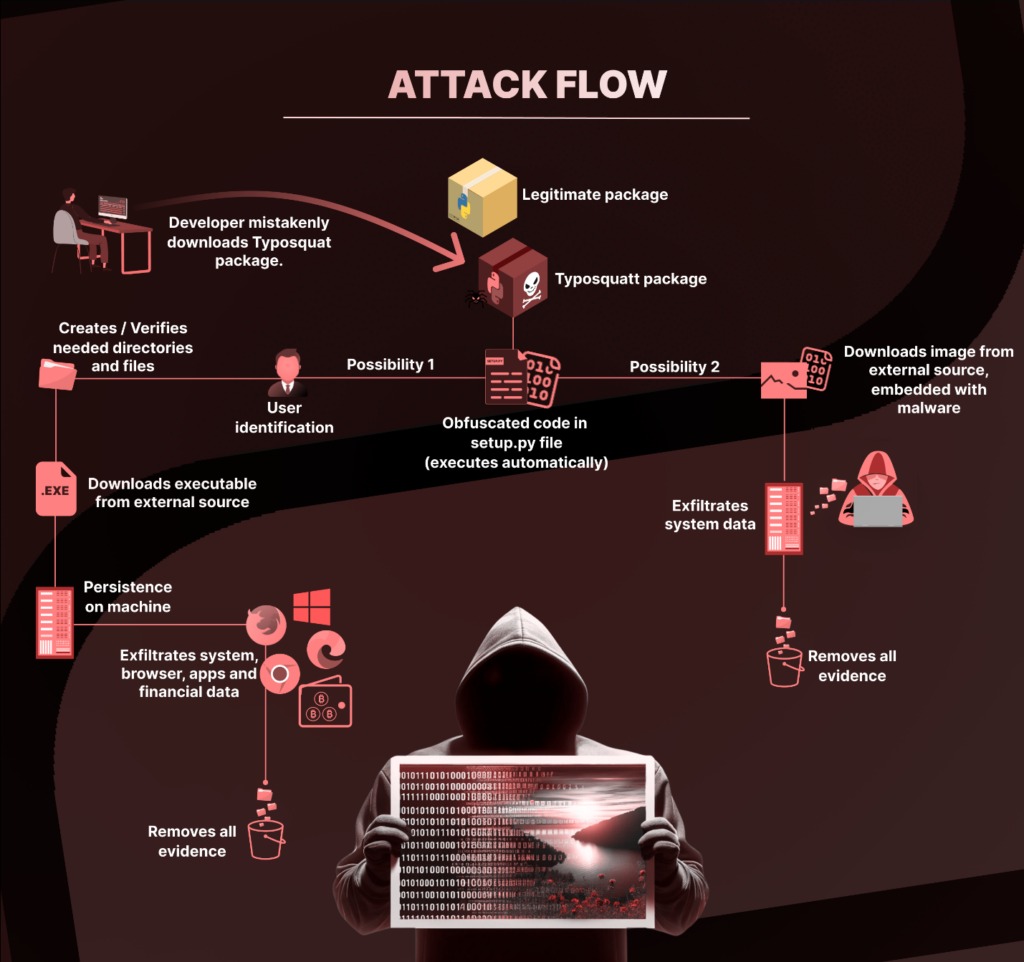

Цепочка атаки

Общим признаком пакетов является использование скрипта setup.py, который включает ссылки на другие пакеты, которые устанавливают VBScript для загрузки и выполнения файла Runtime.exe, обеспечивая устойчивость в системе и собирая информацию из браузеров, криптовалютных кошельков и других приложений.

Помимо этого, Checkmarx обнаружила альтернативную цепочку атак, где исполняемый код скрывался в PNG-изображении (uwu.png), для извлечения IP-адреса и UUID (Universally Unique Identifier) зараженной системы. Кампания также включала пакеты (Pystob и Pywool), замаскированные под инструменты для управления API, которые эксфильтровали данные в вебхук Discord и пытались сохранить устойчивость, помещая файлы VBS в папку автозагрузки Windows.