Бот Ddostf использует уязвимости MySQL для масштабных DDoS-атак

MySQL не готов к новому боту для DDoS-атак.

Компания AhnLab обнаружила атаки на уязвимые серверы MySQL с помощью бота Ddostf для DDoS-атак. Ddostf, впервые выявленный в 2016 году, поддерживает как Windows, так и Linux и, предположительно, был разработан в Китае. Компания AhnLab наблюдает постоянные атаки на серверы MySQL, работающие в среде Windows.

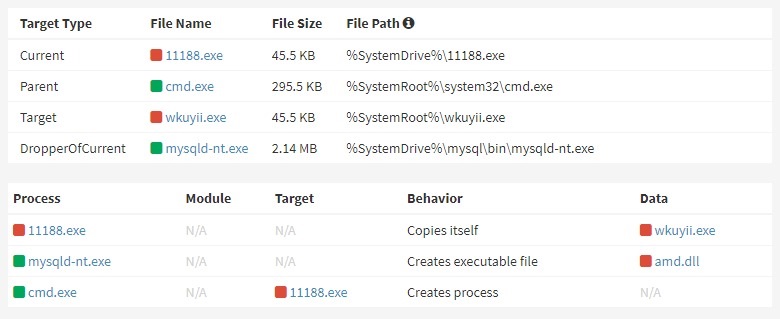

DDoS-бот Ddostf имеет формат ELF для сред Linux и формат PE для Windows. Отличительной особенностью Ddostf является наличие строки «ddos.tf» в его бинарном коде. При запуске Ddostf копирует себя в директорию «%SystemRoot%» под случайным именем и регистрирует себя как службу.

Бот Ddostf устанавливается через сервис MySQL

После первого подключения бот собирает базовые данные с заражённого устройства и передаёт их на сервер управления и контроля (Command and Control, C2), который в ответ отправляет данные, включая URL для загрузки и команды для определённых методов DDoS-атаки.

Ddostf использует такие методы атак, как SYN-флуд, UDP-флуд и HTTP GET/POST флуд. Кроме того, Ddostf может устанавливать соединение с новыми адресами, полученными от C2-сервера, и выполнять команды в течение определённого времени, что указывает на возможность массового заражения систем и последующей продажи DDoS-атак как услуги.

Обычно злоумышленники используют сканирование для поиска потенциальных целей, особенно систем, использующих порт 3306/TCP, применяемый серверами MySQL. Затем киберпреступники могут атаковать систему, используя атаки методом перебора или брутфорс-атаки.

Если система неправильно управляет учётными данными пользователя, злоумышленники могут получить доступ к учётным записям администратора. Также могут быть использованы уязвимости в необновлённых версиях ПО.