TunnelCrack: палка о двух концах безопасности современных VPN

Популярные VPN-клиенты с 1996 года подвержены утечке пользовательского трафика.

Сегодня многие считают VPN надежным способом обеспечения приватности в интернете. Однако недавно обнаруженные уязвимости под названием «TunnelCrack», существующие с 1996 года, могут привести к утечке пользовательского трафика, краже информации и атакам на устройства.

Уязвимости приводят к двум атакам:

Атака LocalNet

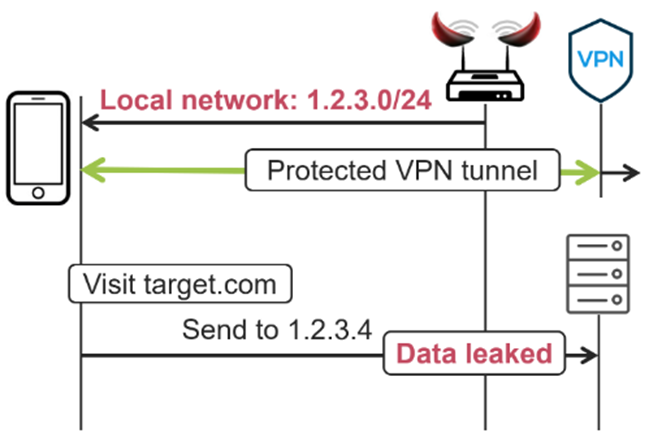

Идентификаторы уязвимостей: CVE-2023-36672 и CVE-2023-35838

Атака эксплуатирует исключения в маршрутизации VPN, когда трафик, предназначенный для локальных сетевых адресов, обходит VPN-туннель. Атака начинается с того, что злоумышленник создает поддельную сеть, например, клонируя определённую Wi-Fi-точку и выдаёт неправильные сетевые настройки своим жертвам.

Это делается так, чтобы определенные публичные IP-адреса, которые интересуют злоумышленника, выглядели как часть локальной сети. В итоге трафик, направленный к IP-адресам, идет в обход VPN-туннеля, что позволяет атакующему мониторить или модифицировать данные.

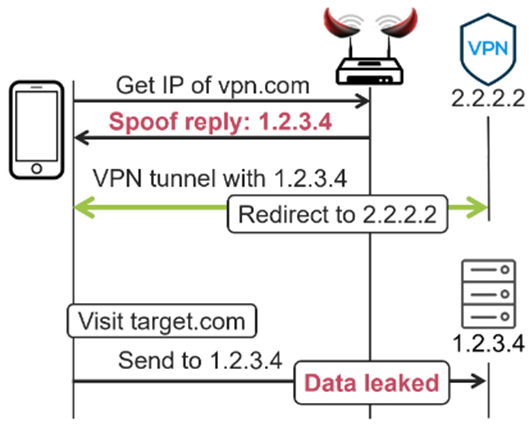

Атака ServerIP

Идентификаторы уязвимостей: CVE-2023-36673 и CVE-2023-36671

Атака направлена на клиентов, которые обычно связываются с VPN-серверами через доменное имя. Злоумышленник контролирует DNS-сервер, к которому подключается клиент, и манипулирует ответами DNS, чтобы возвращать неверный IP-адрес для VPN-сервера. При этом неправильный IP-адрес совпадает с IP-адресами других ресурсов, которые интересуют злоумышленника. Когда жертва пытается подключиться к VPN, трафик направляется через вредоносный сервер.

Киберпреступник перенаправляет VPN-трафик на реальный VPN-сервер, чтобы поддерживать видимость нормального соединения. Однако параллельный незашифрованный трафик, направленный к злоумышленнику, может быть проанализирован или изменен.

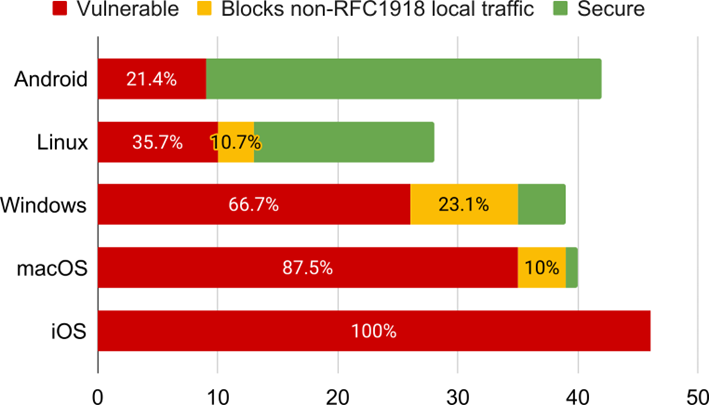

По словам исследователей, все протестированные VPN-сервисы оказались уязвимыми на различных платформах, таких как Android, iOS, Linux, macOS и Windows. Информация подкрепляется реакцией некоторых производителей, которые уже начали исправлять уязвимости. Например, Cisco выпустила обновление для своего корпоративного VPN-клиента Anyconnect (также известного как Secure Mobility Client). Кроме того, ряд ведущих производителей потребительских VPN, включая Mozilla VPN и Cloudflare WARP, также заявили о внесении соответствующих исправлений.

Что касается уязвимости к атакам типа LocalNet, то число подверженных проблеме VPN-клиентов все еще неясно.

Особенностью разных операционных систем является различный уровень доступа приложений VPN к системным настройкам. Доступ привел к тому, что все VPN на iOS и macOS стали уязвимыми, а на Android недостатки затронули только 25% приложений. Интересно, что начиная с Android 12 атака становится невозможной.

Для macOS большинство VPN-клиентов подвержены атаке, а на Windows – около 60% всех VPN. Отметим, что встроенное в Windows стандартное VPN-приложение также уязвимо. На данный момент Microsoft ещё не анонсировала выпуск исправлений для проблемы.

Атаки показывают, насколько важно правильно настроить и обновлять VPN-системы, а также осознавать риски, связанные с публичными сетями и маршрутизаторами.