Охота на охотников: хакеры атакуют своих коллег с помощью пентест-инструмента OpenBullet

Чтобы поймать киберпреступника, нужно думать, как киберпреступник.

Специалисты компании Kasada обнаружили новую кампанию, в ходе которой используются вредоносные файлы конфигурации OpenBullet для заражения неопытных киберпреступников трояном удаленного доступа (Remote Access Trojan, RAT), способного красть конфиденциальную информацию.

OpenBullet — это легитимный инструмент для тестирования на проникновение с открытым исходным кодом, используемый для автоматизации атак с заполнением учетных данных. Программа принимает файл конфигурации, адаптированный для конкретного веб-сайта, и может комбинировать его со списком паролей, полученным с помощью других средств, для регистрации успешных попыток.

Популярность OpenBullet начала быстро расти с апреля 2019 года, когда злоумышленники осознали ценность инструмента. Конфигурации, представляющие собой фрагмент исполняемого кода для генерации HTTP-запросов к целевому веб-сайту или веб-приложению, свободно продаются в даркнете. Поэтому проводить атаки с использованием OpenBullet могут даже низкоквалифицированные скрипт-кидди.

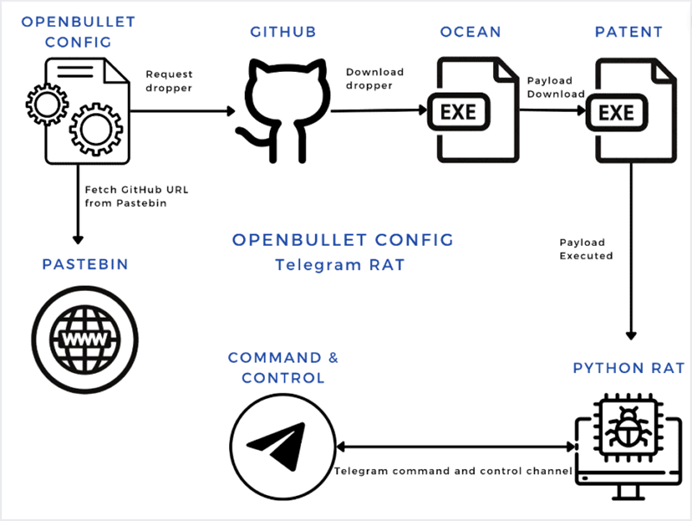

Цепочка атаки OpenBullet

Используя файлы конфигурации, в данной кампании злоумышленники нацеливаются на других киберпреступников, которые ищут файлы конфигурации на хакерских форумах. Обнаруженная кампания использует вредоносные конфигурации, опубликованные в Telegram- канале, чтобы получить доступ к репозиторию GitHub для загрузки дроппера на основе Rust под названием «Ocean», предназначенного для извлечения полезной нагрузки следующего этапа из того же репозитория.

Исполняемый файл (вредоносное ПО на основе Python под названием «Patent») в конечном итоге запускает RAT-троян, который использует Telegram в качестве сервера управления и контроля (C2) и выполняет следующие действия:

- захват снимков экрана;

- отображение содержимого каталога;

- завершение задач;

- кража информации о криптокошельке;

- похищение паролей и cookie-файлов из веб-браузеров на основе Chromium.

Целевые браузеры и криптокошельки включают Brave, Google Chrome, Microsoft Edge, Opera, Opera GX, Opera Crypto, Yandex Browser, Atomic, Dash Core, Electron Cash, Electrum, Electrum-LTC, Ethereum Wallet, Exodus, Jaxx Liberty, Litecoin Wallet, и Mincoin.

Троянец также функционирует как клиппер для замены адреса кошелька получателя криптовалюты на адрес злоумышленника, что приводит к несанкционированным переводам средств.

Два адреса биткойн-кошельков, которыми управляет злоумышленник, за последние два месяца получили в общей сложности $1703, которые впоследствии были отмыты через анонимный криптообменник Fixed Float.

Распространение вредоносных конфигураций OpenBullet в Telegram — это новый вектор заражения, который, нацелен на преступные сообщества из-за частого использования криптовалют преступниками. Такие атаки дают злоумышленникам возможность формировать свои инструменты под конкретную целевую группу и похищать средства и учетные записи жертв.