Если бы уязвимость была валютой, Microsoft заработала бы очередной миллиард

Неисправленная 0day-уязвимость наводит ужас на беззащитных пользователей.

Сегодня Microsoft сообщила о неисправленной уязвимости нулевого дня в нескольких продуктах Windows и Office, которая использовалась в дикой природе для удаленного выполнения кода (Remote Code Execution, RCE) с помощью вредоносных документов Office.

Злоумышленники, не прошедшие проверку подлинности, могут использовать уязвимость CVE-2023-36884 в APT-атаках повышенной сложности, не требуя вмешательства пользователя. Успешная эксплуатация ошибки позволяет хакеру получить доступ к конфиденциальной информации, отключить защиту системы и заблокировать жертве доступ к скомпрометированной системе.

Недостаток еще не исправлен, но Microsoft будет предоставлять клиентам исправления в процессе ежемесячного выпуска или внепланового обновления безопасности.

Доступные меры по смягчению последствий

Пока не будут доступны исправления CVE-2023-36884 для защиты от фишинговых атак пользователям рекомендуется использовать Defender для Office и блокировать все приложения Office от создания дочерних процессов (правило Block all Office applications from creating child processes).

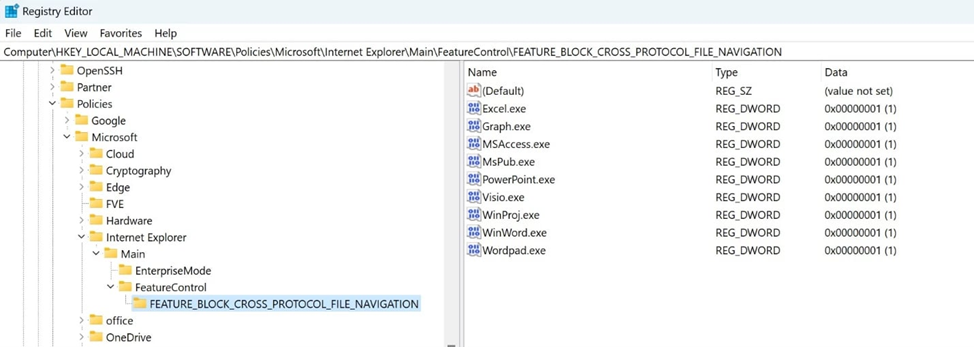

Клиенты, которые не используют эти средства защиты, могут добавить следующие имена приложений в раздел реестра HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Internet Explorer\Main\FeatureControl\FEATURE_BLOCK_CROSS_PROTOCOL_FILE_NAVIGATION в качестве значений типа REG_DWORD с данными 1:

- Excel.exe

- Graph.exe

- MSAccess.exe

- MSPub.exe

- PowerPoint.exe

- Visio.exe

- WinProj.exe

- WinWord.exe

- Wordpad.exe

Однако важно отметить, что установка этого раздела реестра для блокировки попыток эксплуатации может также повлиять на некоторые функции Microsoft Office, связанные с перечисленными выше приложениями.

Установка ключа реестра FEATURE_BLOCK_CROSS_PROTOCOL_FILE_NAVIGATION

Эксплуатация в атаках на участников саммита НАТО

В отдельном сообщении в блоге компания сообщает, что ошибка CVE-2023-36884 использовалась в атаках на сторонников Украины, присутствовавших на саммите НАТО в Вильнюсе, Литва.

По данным экспертов хакерская группа RomCom (Storm-0978, Tropical Scorpius, UNC2596, Void Rabisu) использовала поддельные документы, которые призывают к присоединению Украины к НАТО – одна из ключевых тем обсуждения на саммите.

В случае успешной эксплуатации злоумышленник может удалённо выполнить код (Remote Code Execution, RCE) на заражённом устройстве путем создания вредоносного документа .docx или .rtf. Это достигается за счет использования специально созданного документа для запуска уязвимой версии утилиты диагностики Microsoft Support Diagnostic Tool (MSDT), что позволяет хакеру передать команду утилите для выполнения.

Все пользователи, в частности те, кто работает с конфиденциальной информацией или являются объектом повышенного интереса для хакеров, настоятельно призываются предпринять рекомендованные Microsoft меры по обеспечению безопасности.