Telegram как минное поле: новая угроза для пользователей Android

В новой версии Telegram обнаружено мощное вредоносное ПО.

Специалисты Check Point Software Technologies обнаружили поддельную версию приложения Telegram, которая при установке заражает Android-устройства вредоносным ПО Triada.

Вредоносное приложение Telegram работает путем повышения привилегий в системе, чтобы развернуть вредоносное ПО. Это может быть достигнуто, если пользователь предоставляет приложению разрешения во время процесса регистрации. Как только доступ предоставлен, вредоносное ПО самостоятельно внедряется в другие процессы, что позволяет ему выполнять вредоносные действия.

Работа поддельной версии Telegram

Вредоносная версия приложения Telegram, содержащая Triada (образец Virus Total), искусно замаскирована под последнюю версию Telegram 9.2.1. Чтобы модифицированная версия выглядела легитимной, злоумышленники использовали имя пакета (org.telegram.messenger), которое напоминает подлинное приложение, и его настоящий значок.

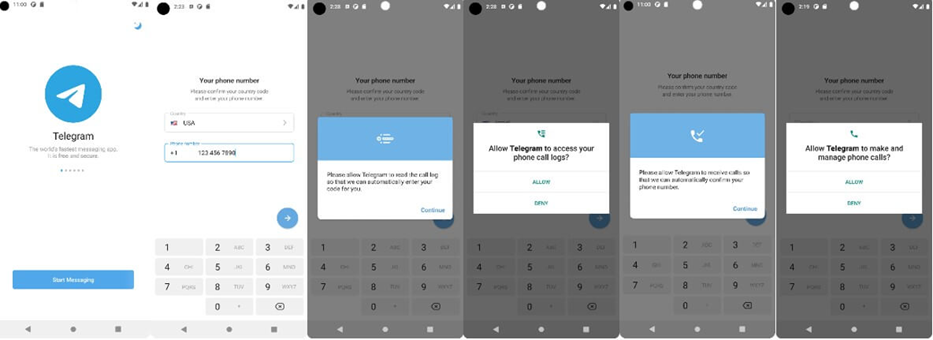

При первом запуске приложения пользователю отображается окно входа в систему, которое точно воспроизводит домашнюю страницу исходного приложения. Чтобы продолжить регистрацию, пользователю предлагается ввести свой номер телефона и предоставить определённые разрешения устройства.

Затем вредоносное приложение внедряет вредоносный код в устройство под видом внутренней службы обновления приложений. Действуя скрытно в фоновом режиме, вредоносная программа инициирует свои вредоносные действия, которые включают сбор информации об устройстве, извлечение файлов конфигурации и установление каналов связи.

Triada работает незаметно для пользователя. После попадания на устройство троян находится в оперативной памяти и внедряется почти в каждый рабочий процесс. В основном Triada распространяется через приложения, устанавливаемые пользователями из ненадежных источников.

Исследователи Check Point описали различные операции, которые может выполнять вредоносное ПО Triada. К ним относятся:

- оформление для жертвы нескольких платных подписок;

- показ невидимой и фоновой рекламы;

- совершение несанкционированных покупок в приложении с использованием SMS и телефонных номеров;

- кража конфиденциальных данных и паролей.

Ранее Аналитики Лаборатории Касперского обнаружили новую версию неофициального клиента WhatsApp для Android под названием «YoWhatsApp», которая перехватывает ключи WhatsApp, позволяя злоумышленнику контролировать учетные записи пользователей. Эти ключи можно использовать в open-source утилитах для выполнения действий от имени пользователя без оригинального клиента.

В последнее время исследователи отмечают рост модифицированных версий мобильных приложений. Модифицированные приложения привлекают пользователей новыми функциями и дополнительными настройками по низким ценам. Однако после загрузки такие приложения запускают вредоносное ПО на устройство пользователя. Опасность установки поддельных версий связана с тем, что пользователю неизвестно, какой код был добавлен в кодовую базу приложения и имеет ли он какой-то злой умысел.