Китайские хакеры теперь не атакуют компьютеры напрямую – они заражают их через USB-накопители

Новое вредоносное ПО WispRider способно самораспространяться на флэшках России, Индии и других стран.

Исследователи безопасности Check Point обнаружили, что китайская группировка Camaro Dragon (Mustang Panda) использует новый штамм вредоносного ПО, которое распространяется через скомпрометированные USB-накопители.

Check Point обнаружила случаи заражения в Мьянме, Южной Корее, Великобритании, Индии и России. Компания заявила, что заражения являются результатом киберинцидента, который специалисты Check Point расследовали в неназванной европейской больнице в начале 2023 года.

Расследование показало, что объект не был непосредственно атакован хакерами, а подвергся взлому через USB-накопитель сотрудника, когда накопитель был подключен к компьютеру коллеги на конференции в Азии. Соответственно, по возвращении в медицинское учреждение в Европе сотрудник вставил зараженный USB-накопитель, что привело к распространению инфекции на компьютерные системы больницы.

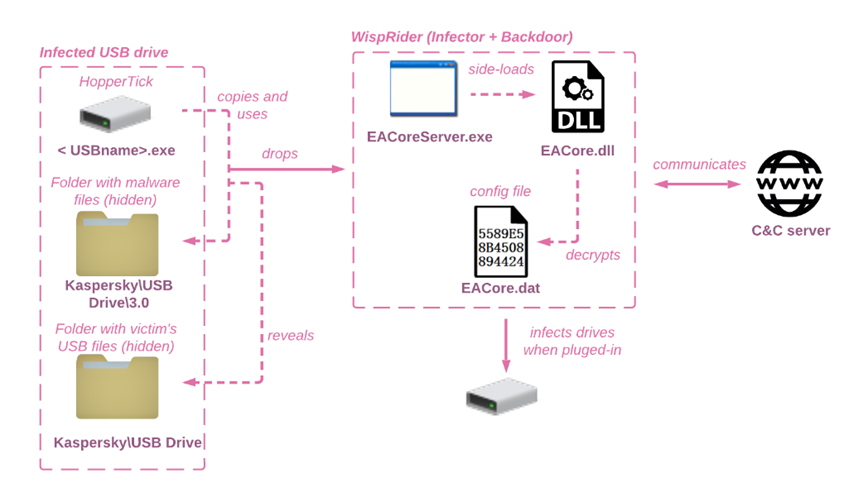

Цепочка заражения включает в себя:

- средство запуска HopperTick (написанное на Delphi), которое распространяется через USB-накопители;

- полезную нагрузку WispRider, которая отвечает за заражение подключённых USB-устройств.

Согласно отчёту Check Point, когда в зараженный компьютер вставляется USB-накопитель, вредоносное ПО обнаруживает его и манипулирует файлами на флэшке, создавая несколько скрытых папок в корне USB-накопителя. Также WispRider устанавливает связь с удаленным C2-сервером.

Цепочка заражения Camaro Dragon

Некоторые варианты WispRider функционируют как бэкдор с возможностью обхода индонезийской антивирусной программы «Smadav», а также выполняют боковую загрузку DLL (DLL Sideloading) с использованием компонентов ПО безопасности «G-DATA Total Security».

Еще одна полезная нагрузка, доставляемая вместе с WispRider, — это модуль инфостилера, который размещает файлы с предопределенными расширениями (например, docx, mp3, wav, m4a, wma, aac, cda и mid) для эксфильтрации.

Разработка является признаком того, что злоумышленники активно меняют свои техники, тактики и процедуры (TTPs), чтобы обойти решения безопасности, одновременно полагаясь на обширный набор пользовательских инструментов для кражи конфиденциальных данных из сетей жертв.

Camaro Dragon (Mustang Panda) ранее привлекала внимание весьма необычным способом скрытия своей деятельности. Хакеры использовали специальный прошивочный имплантат «Horse Shell», который превращал маршрутизаторы TP-Link в сеть для обмена командами с C2-серверами.

Таким образом злоумышленники маскировали свои действия, используя заражённые домашние роутеры в качестве промежуточной инфраструктуры, позволяющей общаться с инфицированными компьютерами через другой узел.

Ранее специалисты Check Point связали Camaro Dragon с новой вредоносной программой TinyNote, которая используется для сбора разведданных. Бэкдор TinyNote распространяется под видом офисного документа и вероятно нацелен на посольства Юго-Восточной и Восточной Азии