Низкоуровневый пароль при загрузке ноутбука удалось взломать с помощью простой отвёртки

В общении с техникой порой просто необходимо применить грубую силу…

Специалисты по кибербезопасности из компании CyberCX, которая имеет филиалы в США, Великобритании, Австралии и Новой Зеландии, рассказали и продемонстрировали тревожно простой способ получить доступ к старым ноутбукам, заблокированным низкоуровневым паролем BIOS.

В подробном техническом отчёте и наглядном видео исследователи объяснили, как можно замкнуть некоторые контакты ноутбука обычной отверткой и войти затем в полностью разблокированный BIOS, где и можно будет окончательно отключить запрос пароля.

Эксперты CyberCX проделали этот трюк на нескольких ноутбуках Lenovo, которые были списаны с эксплуатации. Этот метод точно работает на Lenovo ThinkPad L440 (выпущен в 4 квартале 2013 года) и Lenovo ThinkPad X230 (выпущен в 3 квартале 2012 года). Но уязвимы вполне могут быть и другие модели и бренды ноутбуков, а может даже стационарных компьютеров, которые имеют отдельную микросхему EEPROM для хранения паролей.

На вторичном рынке зачастую можно встретить множество неплохих ноутбуков, которые практически непригодны для использования из-за блокировки BIOS. И на многих, пусть даже старых моделях ноутбуков, банальный сброс BIOS путём вытаскивания батарейки или замыкания соответствующей перемычки не даст какого-либо результата, так как пароль записан в отдельной энергонезависимой микросхеме, упомянутой выше.

Бывшие владельцы такой техники могли просто забыть или потерять эти пароли. Так и случилось с исследователями CyberCX, на всех корпоративных ноутбуках которых были установлены низкоуровневые пароли. После замены техники на более свежую, пароли от старых ноутбуков были благополучно забыты, но не выбрасывать же их?

Исследователи CyberCX решили разобраться в этом вопросе — на то они и исследователи. Они начали активно изучать документацию, различные статьи, и вскоре решение было найдено.

Для обхода пароля необходимо идентифицировать на материнской плате микросхему EEPROM, потом найти возле неё контакты SCL и SDA, а затем просто замкнуть их отвёрткой или любым другим металлическим предметом в нужный момент времени. В случае с ThinkPad L440 микросхема была обозначена как «L08-1 X», но не факт, что она обозначена так же на других моделях ноутбуков.

Стоп-кадр из видео, предоставленного CyberCX (замыкание контактов)

Замыкание нужных контактов в определённый момент после старта ноутбука позволяет проскочить экран ввода пароля и попасть сразу в BIOS с возможностью вносить и сохранять любые изменения. Здесь же можно отключить запрос пароля без необходимости вводить старый.

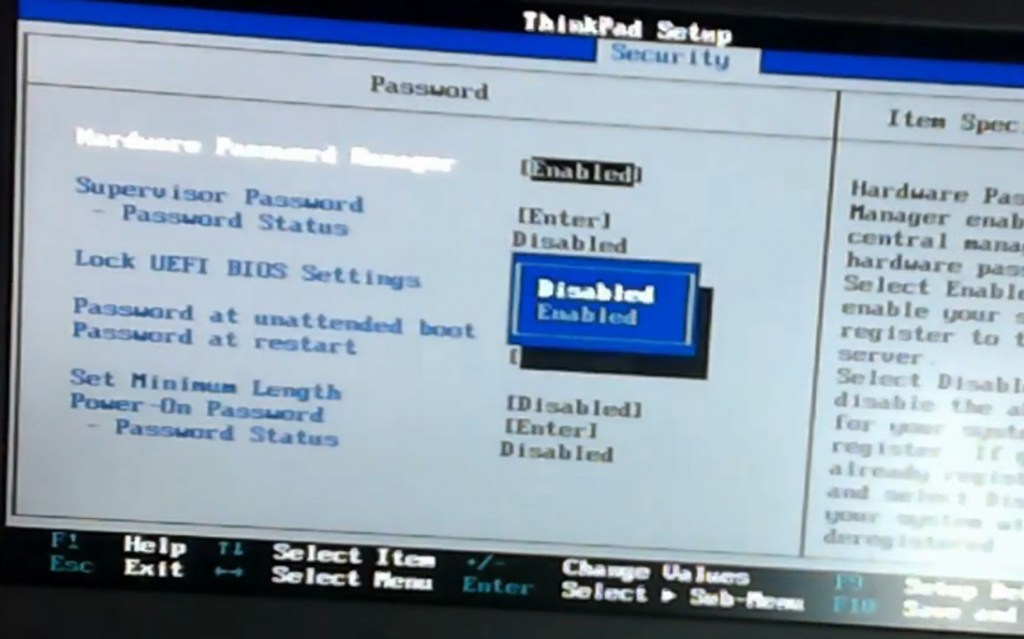

Стоп-кадр из видео, предоставленного CyberCX (пароль возможно отключить)

Отчёт CyberCX включает довольно подробный анализ того, как работает данный взлом BIOS. Там же объясняется, что нельзя просто замкнуть микросхемы EEPROM, например, до запуска устройства, — нужно соблюсти определённый тайминг.

Некоторые читатели могут задаться вопросом о своих собственных ноутбуках с блокировкой BIOS, а также устройств на вторичных рынках или офисных складах. CyberCX говорит, что большинство современных устройств с BIOS и EEPROM в одном поверхностном монтажном устройстве будет куда сложнее взломать таким же образом.

Исследователи также напомнили, что некоторые производители материнских плат уже давно используют интегрированный SMD. Поэтому расшифровать их едва ли удастся, просто почитав документацию в Интернете. А значит, в случае наличия на накопителях ноутбука чувствительных данных, гораздо проще будет банально извлечь накопитель и работать с его данными на другом устройстве. А про сам ноутбук просто забыть.

Однако CyberCX не планирует останавливаться и продолжит исследование в этой области. Исследователи собираются проверить свою «отвёрточную атаку» на большем числе ноутбуков, а также попытаются найти другие способы извлечения или обхода пароля BIOS.