Массовая фишинговая кампания использует около 6000 поддельных сайтов, имитирующих популярные бренды одежды и обуви

Интернет-мошенники долгое время выжидают, а затем наносят мощный и неожиданный удар прямо по данным пользователей.

По данным исследовательской группы Bolster, с июня 2022 года в киберпространстве проводится широкомасштабная кампания по имитации брендов, нацеленная на более сотни популярных марок одежды и обуви. Злоумышленники обманом заставляют ничего не подозревающих жертв вводить учётные данные от своих аккаунтов, а также различную финансовую информацию на поддельных веб-сайтах.

Бренды, продукцию которых якобы предлагают данные веб-сайты, включают таких мастодонтов отрасли, как Nike, Puma, Asics, Vans, Adidas, Columbia, Reebok, Converse, New Balance, Tommy Hilfiger, Casio, Timberland, Salomon, Crocs, Caterpillar и многих других

Исследователи обнаружили по меньшей мере 3000 доменов и примерно 6000 сайтов, включая неактивные. В период с января по февраль 2023 года у данной фишинговой кампании наблюдался значительный всплеск активности, ежемесячно добавлялось по 300 новых поддельных сайтов.

Доменные имена используют название бренда вместе с городом или страной целевой аудитории злоумышленников. Сайты с такими адресами, как правило, не внушают подозрений и зачастую используются даже легитимными компаниями, в связи с чем жертвы активно ведутся на подобный развод.

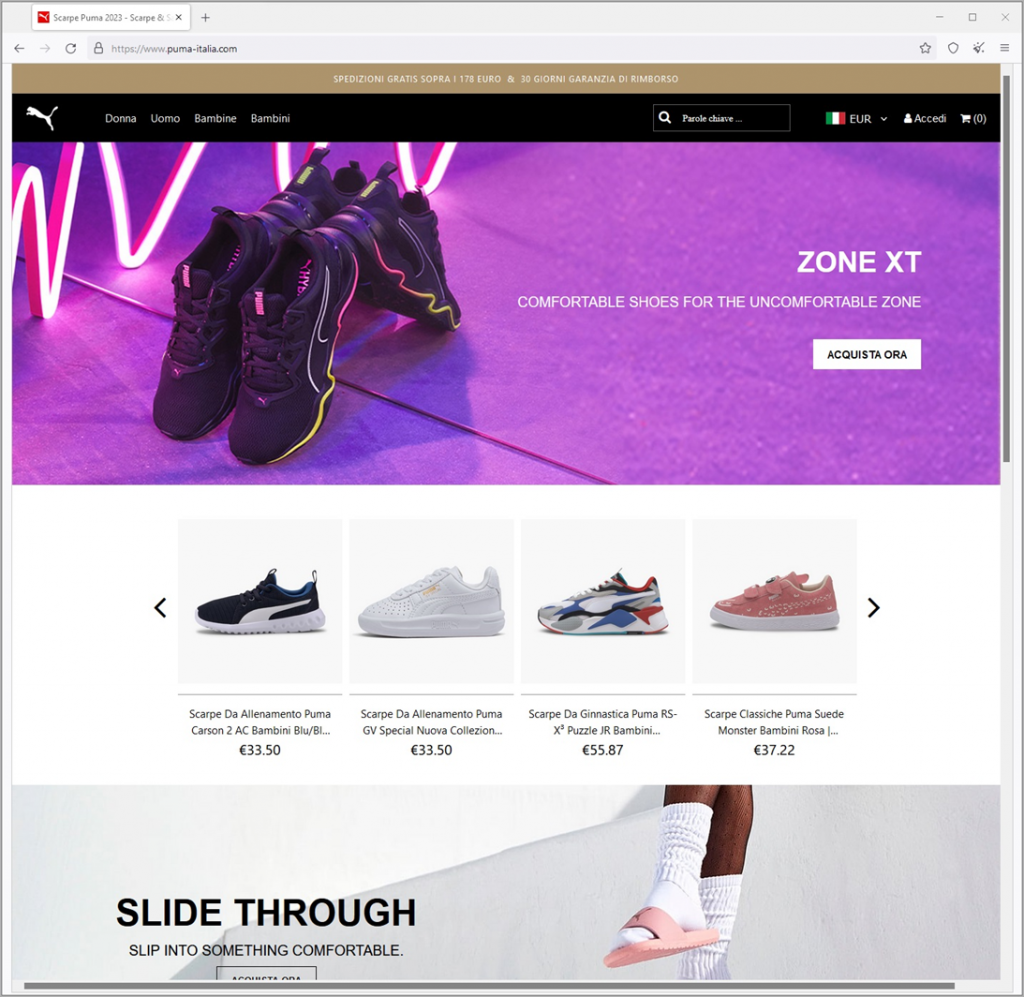

Специалисты Bolster сообщили, что в рамках кампании действовало более десяти поддельных сайтов на такие бренды, как Nike, Puma и Clarks. При этом их дизайн очень похож на официальные сайты брендов.

Поддельный сайт Puma, ориентированный на итальянцев

Большинство из доменов, используемых в данной кампании, зарегистрированы через Alibaba.com Сингапур, а срок их активности, как правило, превышает два года. Хотя некоторым обнаруженным доменам было всего по три месяца.

Так называемое «Старение домена» (Domain Aging) является решающим фактором в фишинговых операциях, поскольку чем дольше домен активен, но при этом безобиден, тем меньше вероятность того, что средства безопасности пометят его как подозрительный. То есть для реализации подобных вредоносных кампаний мошенники запасаются недюжинным терпением, стратегически выжидая, чтобы мощно ударить в решающий момент.

В кампании, обнаруженной Bolster, многие вредоносные домены просуществовали так долго без какой-либо подозрительной активности, что поиск Google проиндексировал их показывал их на высоких позициях по определённым поисковым запросам.

Это особенно эффективная стратегия для заманивания ничего не подозревающих пользователей на фишинговый сайт, поскольку большинство людей связывают высокий рейтинг в поиске Google с достоверностью. Кроме того, качество исполнения сайтов из рассмотренной исследователями кампании тоже находится на довольно высоком уровне, из-за чего их практически невозможно «на глаз» идентифицировать как фишинговые.

Точная стратегия мошенничества, которой придерживалась эта кампания, неизвестна, но Болстер предполагает, что данные сайты либо не поставляют товары после оплаты, либо отправляют китайские подделки. Кроме того, не стоит забывать, что данные сайты фишинговые, а значит любые данные, введённые на страницах оформления заказа, в первую очередь данные кредитной карты, могут быть сохранены операторами веб-сайта и перепроданы киберпреступникам.

При целенаправленном поиске официального сайта того или иного бренда стоит тщательно проверять его доменное имя и сразу пропускать все проплаченные результаты. А если вы всё ещё не уверены, официальную страницу бренда всегда можно «пробить» в википедии или на официальных страницах бренда в социальных сетях.