Вредоносный революция: IcedID меняет тактику и становится еще опаснее

Узнайте об опасных изменениях в IcedID и как защититься от новых угроз.

Специалистами компании Proofpoint недавно были обнаружены новые варианты вредоносного программного обеспечения IcedID. В них отсутствуют характерные для IcedID функции мошенничества с онлайн-банкингом, вместо этого упор делается на установку дополнительных вредоносных программ на скомпрометированные системы.

Как сообщается, с конца прошлого года новые варианты IcedID использовались 3 независимыми группами злоумышленников в атаках на 7 разных кампаний. Все атаки были направлены на доставку полезной нагрузки, в первую очередь программ-вымогателей.

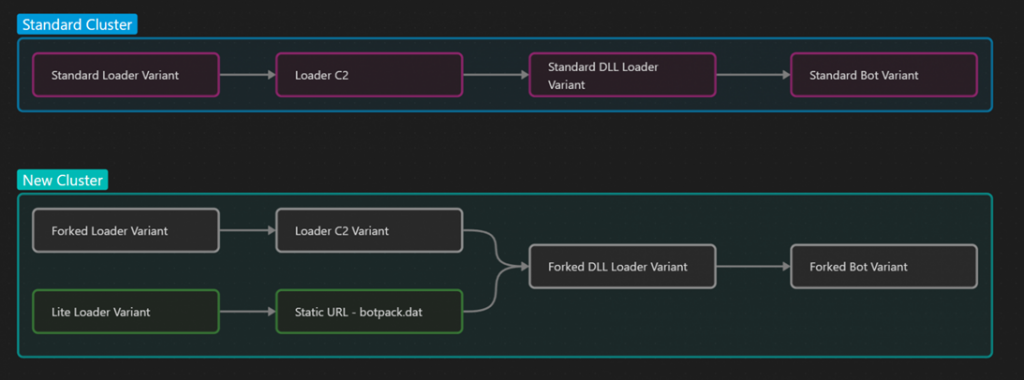

Специалисты Proofpoint выявили два новых варианта загрузчика IcedID: «Lite» (впервые появился в ноябре 2022 года) и «Forked» (впервые появился в феврале 2023 года). Оба загрузчика отличаются от старых версий IcedID своим функционалом и изменённым способом доставки полезной нагрузки.

Удаление ненужных функций в IcedID, который использовался в многочисленных вредоносных кампаниях без значительных изменений с 2017 года, делает зловредное ПО более незаметным и компактным, что может помочь злоумышленникам избежать обнаружения.

Начиная с ноября 2022 года «Lite» вариант загрузчика IcedID поставлялся в качестве полезной нагрузки второго этапа после заражения устройства другим наделавшим шума вредоносным ПО — Emotet.

«Forked» версия загрузчика впервые появилась в феврале 2023 года и распространялась напрямую через тысячи персонализированных фишинговых электронных писем с поддельными налоговыми документами. В этих атаках использовались вложения Microsoft OneNote с расширением «.one». Вложения использовались для выполнения вредоносного файла «.hta», который, в свою очередь, запускал PowerShell. Через него уже сам IcedID загружался с удаленного ресурса. А жертва видела перед глазами лишь PDF-приманку, не замечая фоновой вредоносной активности.

В конце февраля исследователи Proofpoint наблюдали за маломасштабной кампанией по распространению IcedID «Forked» через поддельные почтовые уведомления от американских ведомств NHTSA и FDA. Как отмечает Proofpoint, хотя некоторые злоумышленники используют новые варианты загрузчиков IcedID, другие же по-прежнему предпочитают развертывать стандартный вариант, причем одна из последних таких кампаний была зафиксирована в начале этого месяца.

«Forked» загрузчик IcedID очень похож на версию «Standard» с точки зрения своей роли: отправка базовой информации о хосте на C2-сервер, а затем получение самого тела IcedID. Однако здесь используется другой тип файла, а также присутствует дополнительный домен и код расшифровки строк, что делает полезную нагрузку на 12 КБ больше, чем в стандартной версии. Загрузчик «Lite» легче на 20 КБ и не передает информацию о хосте на C2-сервер, так как обычно разворачивается совместно с Emotet, который сам профилирует взломанную систему.

«Forked» версия самого бота IcedID на 64 КБ меньше, чем «Standard» версия бота, и в основном представляет собой то же самое вредоносное ПО за исключением системы веб-инъекций, функций AiTM (человек посередине) и возможностей обратного подключения, которые дают злоумышленникам удалённый доступ к заражённым устройствам.

IcedID обычно используется злоумышленниками для первоначального доступа к целевому устройству. Разработка новых вариантов является тревожным признаком, указывающим на сдвиг в сторону специализации бота для доставки полезной нагрузки.

Proofpoint прогнозирует, что большинство злоумышленников будут продолжать использовать «Standard» версию загрузчика IcedID, но развертывание новых версий также будет расти, а ещё позже в этом году могут появиться дополнительные варианты загрузчиков.