Новый фреймфорк для постэксплуатации Exfiltrator-22 от создателей LockBit

Фреймворк содержит все возможные хакерские инструменты и даёт злоумышленнику почувствовать себя всемогущим.

Специалисты ИБ-компании CYFIRMA заявили, что неизвестные хакеры продвигают новый фреймворк «Exfiltrator-22», предназначенный для распространения вымогательского ПО в корпоративных сетях и уклонения от обнаружения.

Исследователи утверждают, что Exfiltrator-22 был создан бывшими аффилированными лицами Lockbit 3.0, которые являются экспертами в области антианализа и уклонения от защиты, предлагая надежное решение за абонентскую плату.

Цены на Exfiltrator-22 варьируются от $1000 в месяц до $5000 за пожизненную лицензию, предлагая постоянные обновления и поддержку. Покупателям фреймворка предоставляется панель администратора, размещенная на пуленепробиваемом VPS-сервере (Bulletproof VPS, Bulletproof hosting), откуда они могут управлять вредоносным ПО фреймворка и отдавать команды взломанным системам.

К концу 2022 года операторы в своём Telegram-канале анонсировали новые функции, которые помогали скрывать трафик на взломанных устройствах, что свидетельствовало об активной разработке фреймворка. 10 февраля 2023 года киберпреступники разместили на YouTube два видеоролика, демонстрирующих возможности EX22 - боковое перемещение (Lateral Movement) и распространение вымогательского ПО.

YouTube-канал операторов EX22

Особенности Exfiltrator-22

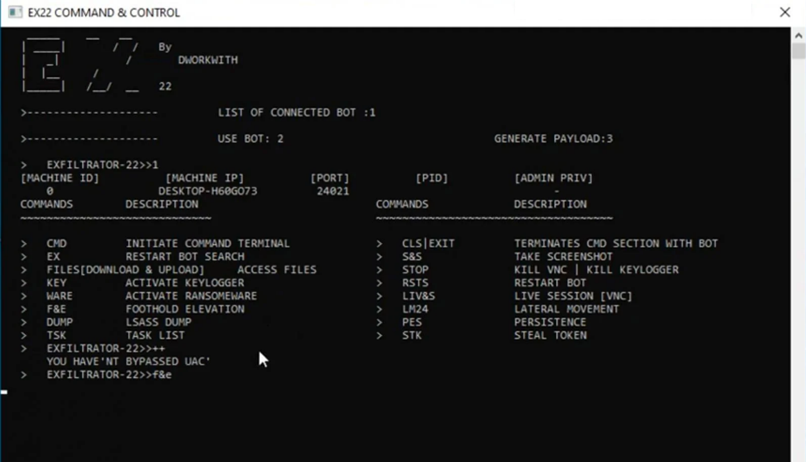

EX22 включает в себя функции, обычно встречающиеся в других наборах инструментов для постэксплуатации, а также дополнительные функции, направленные на развертывание программ-вымогателей и кражу данных. Основными функциями, включенными во фреймворк, являются:

- Создание обратной оболочки с повышенными привилегиями;

- Загрузка файлов на взломанную систему или эксфильтрация файлов на C2-сервер;

- Активация кейлоггера для перехвата ввода данных с клавиатуры;

- Активация модуля программы-вымогателя для шифрования файлов на зараженном устройстве;

- Создание скриншота с компьютера жертвы;

- Запуск сеанса VNC (Virtual Network Computing) для доступа к устройству в режиме реального времени;

- Получение повышенных привилегий;

- Установка устойчивости между перезагрузками системы;

- Активация модуля червя, который распространяет вредоносную программу на другие устройства в той же сети или в Интернете;

- Извлечение паролей и токенов из LSAAS (Local Security Authority Subsystem Service);

- Генерация криптографических хэшей файлов на хосте для тщательного отслеживания местоположения файлов и событий изменения содержимого;

- Получение списка запущенных процессов на зараженном устройстве;

- Извлечение токенов аутентификации.

Вышеперечисленные команды отправляются на зараженные устройства через консольное приложение Windows «EX22 Command & Control».

Консольное приложение EX22 Command & Control

Выходные данные этих команд возвращаются на C2-сервер и отображаются непосредственно в консольном приложении. Через веб-панель сервиса злоумышленники также могут устанавливать запланированные задачи, обновлять агентов до новой версии, изменять конфигурацию кампании или создавать новые кампании.

Команда CYFIRMA нашла доказательства того, что за EX22 стоят аффилированные лица LockBit 3.0 по нескольким деталям:

- фреймворк использует ту же технику «domain fronting», что и LockBit, и плагин обфускации TOR Meek, который помогает скрыть вредоносный трафик внутри легитимных HTTPS-соединений с авторитетными платформами;

- EX22 также использует ту же С2-инфраструктуру, что и LockBit 3.0.

Специалисты отметили, что Exfiltrator-22 создан высококвалифицированными разработчиками вредоносного ПО, обладающими навыками разработки уклончивой структуры. Поэтому ожидается, что, несмотря на высокую цену, Exfiltrator-22 вызовет большой интерес в киберпреступном сообществе, что приведет к дальнейшему развитию кода и улучшению функций.