Группировка Lazarus использует новый бэкдор WinorDLL64 для эксфильтрации конфиденциальных данных

Вероятно, хакеры разработали новый инструмент для шпионажа за половиной мира.

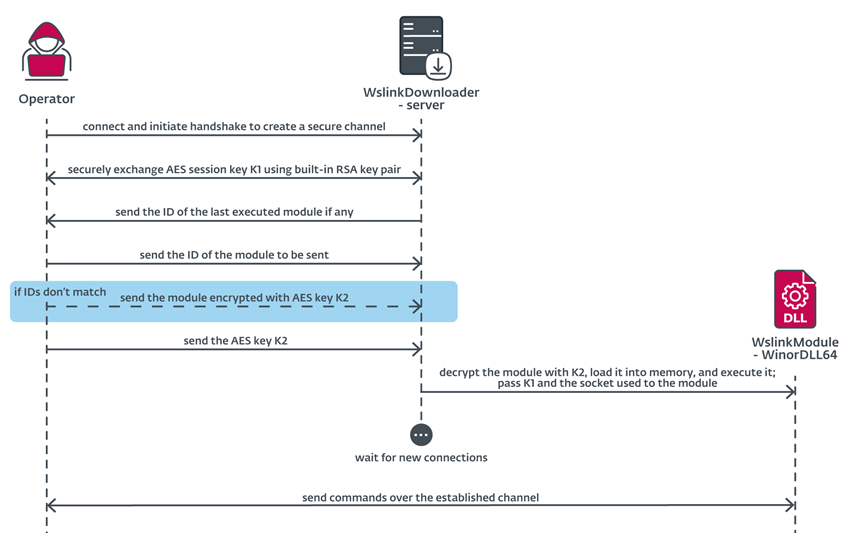

Специалисты компании ESET обнаружили новый бэкдор, связанный с загрузчиком вредоносного ПО под названием Wslink. Этот инструмент, вероятно, используется северокорейской группой Lazarus.

Полезная нагрузка, получившая название WinorDLL64, представляет собой полнофункциональный имплантат, который выполняет команды в памяти и может:

- извлекать, перезаписывать и удалять файлы;

- выполнять команды PowerShell;

- собирать конфиденциальную информацию о машине;

- перечислять активные сеансы;

- создавать и завершать процессы;

- перечислять диски;

- сжимать каталоги.

По словам исследователей, полезная нагрузка Wslink может быть использована позже для бокового перемещения. Загрузчик Wslink прослушивает порт, указанный в конфигурации, и может обрабатывать дополнительных подключающихся клиентов, а также загружать полезную нагрузку.

Атаки с использованием бэкдора считаются целенаправленными, поскольку на сегодняшний день было зарегистрировано лишь несколько обнаружений в Центральной Европе, Северной Америке и на Ближнем Востоке.

В марте 2022 года эксперты ESET обнаружили, что вредоносная программа использует обфускатор «расширенной многоуровневой виртуальной машины», чтобы избежать обнаружения и противостоять реверс-инжинирингу.

Специалисты приписывают этот инструмент Lazarus Group из-за сходства кода с образцами GhostSecret из предыдущих кампаний группы, поставляющимся с «компонентом сбора данных и установки имплантата», который имеет то же поведение, что и Wslink.

ESET заявила, что полезная нагрузка была загружена в базу VirusTotal из Южной Кореи, где находятся некоторые из жертв, что также указывает на причастность Lazarus.

Эксперты заключили, что полезная нагрузка Wslink предоставляет средства для манипулирования файлами, выполнения кода и получения обширной информации о базовой системе, которая, возможно, может быть использована позже для бокового перемещения.