Emsisoft предупреждает – хакеры подделывают её сертификаты для взлома сетей

Новая волна взломов может затронуть крупные организации по всему миру.

Компания Emsisoft предупредила своих клиентов о том, что киберпреступники используют поддельные сертификаты для подписи кода, выдавая себя за Emsisoft, чтобы нацеливаться на клиентов компании в надежде обойти их защиту.

Сертификаты подписи кода — это цифровые подписи, используемые для подписи приложения, чтобы пользователи, программное обеспечение и операционные системы могли убедиться, что программное обеспечение не было изменено с момента его подписания издателем. Злоумышленники пытаются воспользоваться этим, создавая поддельные сертификаты, имя которых имитирует название известной компании.

В новом бюллетене по безопасности Emsisoft предупредила, что один из ее клиентов стал мишенью хакеров, которые использовали исполняемый файл, подписанный поддельным сертификатом Emsisoft. Фирма считает, что это было сделано для обмана жертвы – так пользователь будет думать, что любое обнаружение является ложным срабатыванием, и позволит программе работать.

По словам Emsisoft, хакер, вероятно, получил первоначальный доступ к скомпрометированному устройству с помощью брутфорса RDP-протокола или с использованием украденных учетных данных сотрудника целевой организации.

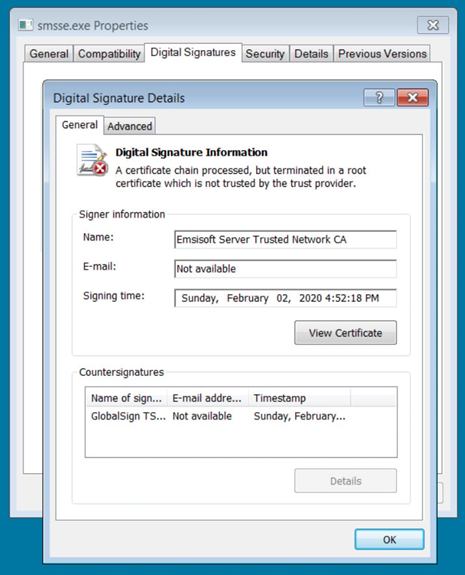

Получив доступ к конечной точке, злоумышленники попытались установить MeshCentral, приложение удаленного доступа с открытым исходным кодом, которому обычно доверяют продукты безопасности, поскольку оно используется в законных целях. Однако исполняемый файл MeshCentral был подписан поддельным сертификатом Emsisoft.

Исполняемый файл MeshCentral, подписанный поддельным сертификатом Emsisoft

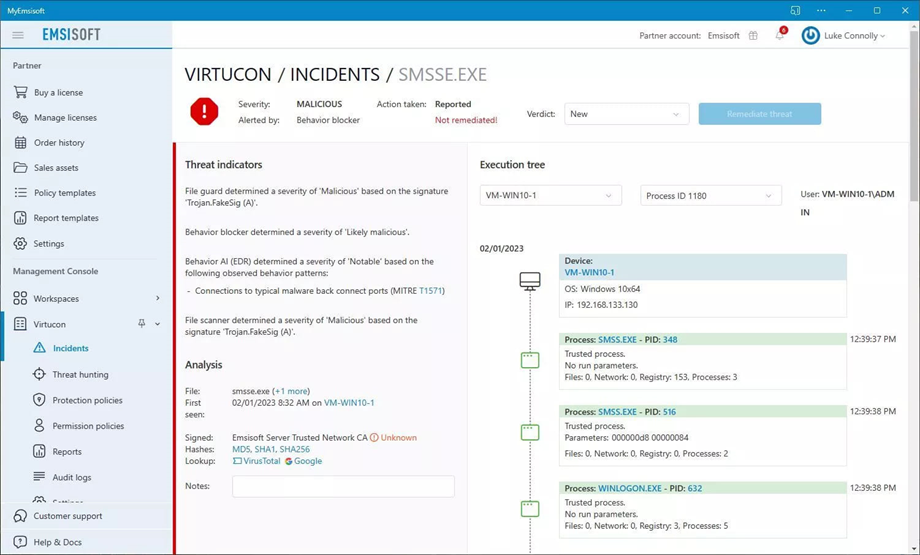

Когда продукт безопасности Emsisoft просканировал файл, он пометил его как «Неизвестный» из-за недопустимой подписи и поместил файл в карантин.

Поддельная подпись обнаружена инструментом Emsisoft

Если бы сотрудник воспринял это предупреждение как ложное срабатывание из-за имени цифровой подписи, он мог разрешить запуск приложения, что позволило бы киберпреступнику получить полный доступ к устройству. Затем этот удаленный доступ можно использовать для отключения средств защиты, распространения по сети, кражи конфиденциальных данных и развертывания программ-вымогателей.

Emsisoft предупреждает, что исполняемым файлам следует доверять только после подтверждения того, что файл не является вредоносным, и связаться с поставщиками средств защиты, прежде чем разрешать запуск исполняемого файла с недействительной подписью. Компания также предлагает, чтобы системные администраторы установили пароли на установленные программы Emsisoft, чтобы предотвратить их подделку или отключение в случае взлома.